¡Feliz Día de las Contraseñas!

Hay un día para todo y las contraseñas no iban a ser menos. Así que hoy, el primer jueves de […]

Hay un día para todo y las contraseñas no iban a ser menos. Así que hoy, el primer jueves de […]

El fabricante de PC Dell ha publicado una actualización para corregir múltiples vulnerabilidades críticas de escalada de privilegios que no […]

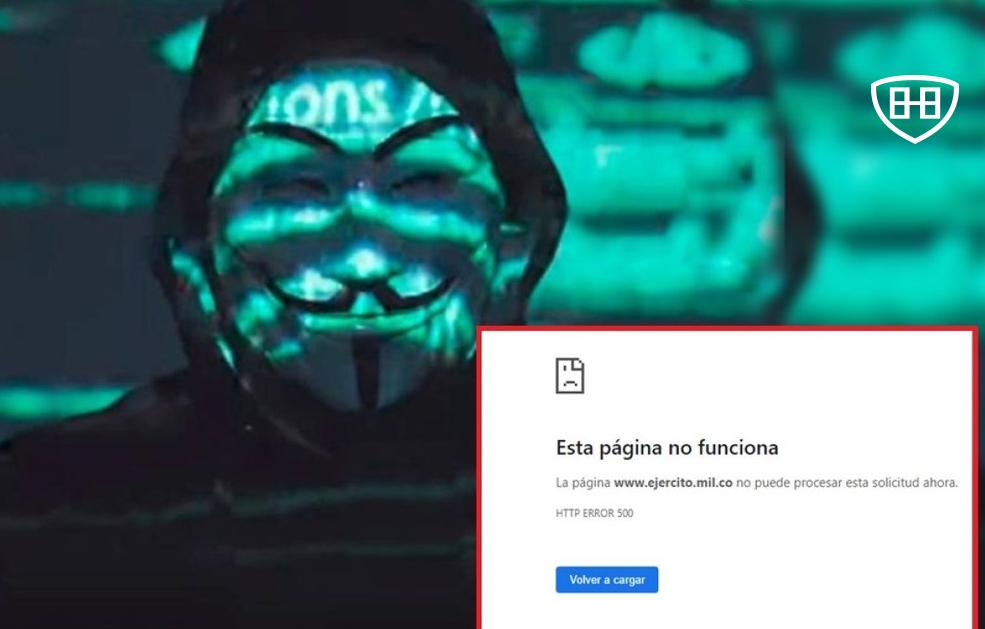

Desde el mediodía de este martes, la página web del Ejército Nacional de Colombia está caída. El colectivo Anonymous en […]

Apple lanzó el lunes actualizaciones de seguridad para iOS , macOS y watchOS para abordar tres fallas de día cero […]

Investigadores de seguridad de Microsoft han alertado de 25 vulnerabilidades críticas aún no documentadas que afectan a la asignación de […]

Los ordenadores están compuestos por un hardware que determina sus características. Potencia, consumo y funcionalidad son algunas de ellas, pero […]

Se trata de una vulnerabilidad crítica que afecta a la biblioteca estándar de Python. Afecta a la validación de direcciones […]

«Cuerpo de la Guardia Revolucionaria Islámica de Irán ( CGRI ) estaba operando una campaña ransomware patrocinada por el estado […]

Los investigadores advirtieron a Google el pasado 19 de febrero de esta brecha de seguridad. La implementación de Google fue […]

Al atribuir los ataques a un actor de amenazas apodado » Naikon APT «, la empresa de ciberseguridad Bitdefender expuso las tácticas, técnicas y […]

Los actores de amenazas están adoptando cada vez más documentos de Excel 4.0 como un vector de etapa inicial para […]

Un grupo de hackers ha publicado de forma gratuita una base de datos que contiene la asombrosa cantidad de 3.280 […]