Las nuevas vulnerabilidades del firmware UEFI afectan a varios modelos de portátiles Lenovo

El fabricante de productos electrónicos de consumo Lenovo lanzó el martes correcciones para contener tres fallas de seguridad en su […]

El fabricante de productos electrónicos de consumo Lenovo lanzó el martes correcciones para contener tres fallas de seguridad en su […]

Microsoft reveló el martes que una campaña de phishing a gran escala se dirigió a más de 10,000 organizaciones desde […]

La mayoría de las empresas actuales dependen de Microsoft Active Directory (AD) para mantener sus operaciones en funcionamiento. El Directorio […]

Las redes sociales, un tipo de servicio que ha cambiado por completo el modo en el que nos relacionamos y […]

Microsoft dice que Windows Autopatch, un servicio empresarial que mantiene actualizado automáticamente el software de Windows y Microsoft 365, está […]

Los mantenedores del repositorio oficial de software de terceros para Python han comenzado a imponer una nueva condición de autenticación […]

Si bien seguimos viendo el lanzamiento de nuevas operaciones de ransomware, también recibimos buenas noticias esta semana, con el cierre […]

Una extensión de navegador maliciosa con 350 variantes se hace pasar por un complemento de Google Translate como parte de […]

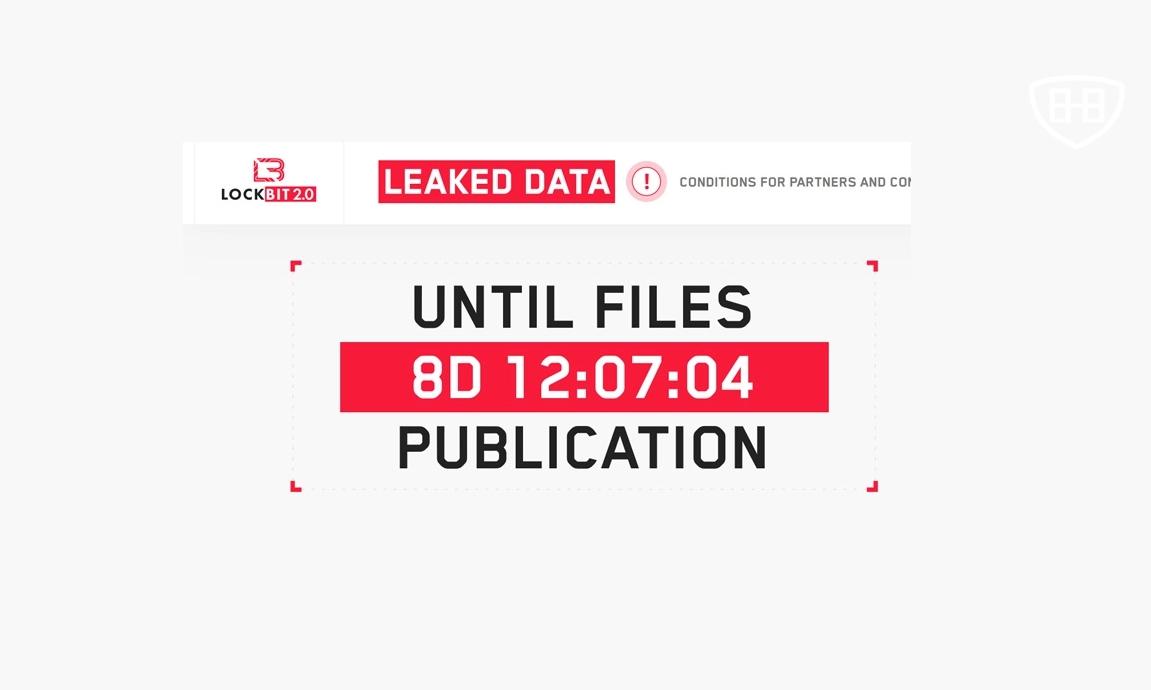

Los ataques de ransomware LockBit están en constante evolución al hacer uso de una amplia gama de técnicas para infectar […]

Cisco lanzó el miércoles parches para 10 fallas de seguridad que abarcan múltiples productos, una de las cuales está clasificada […]

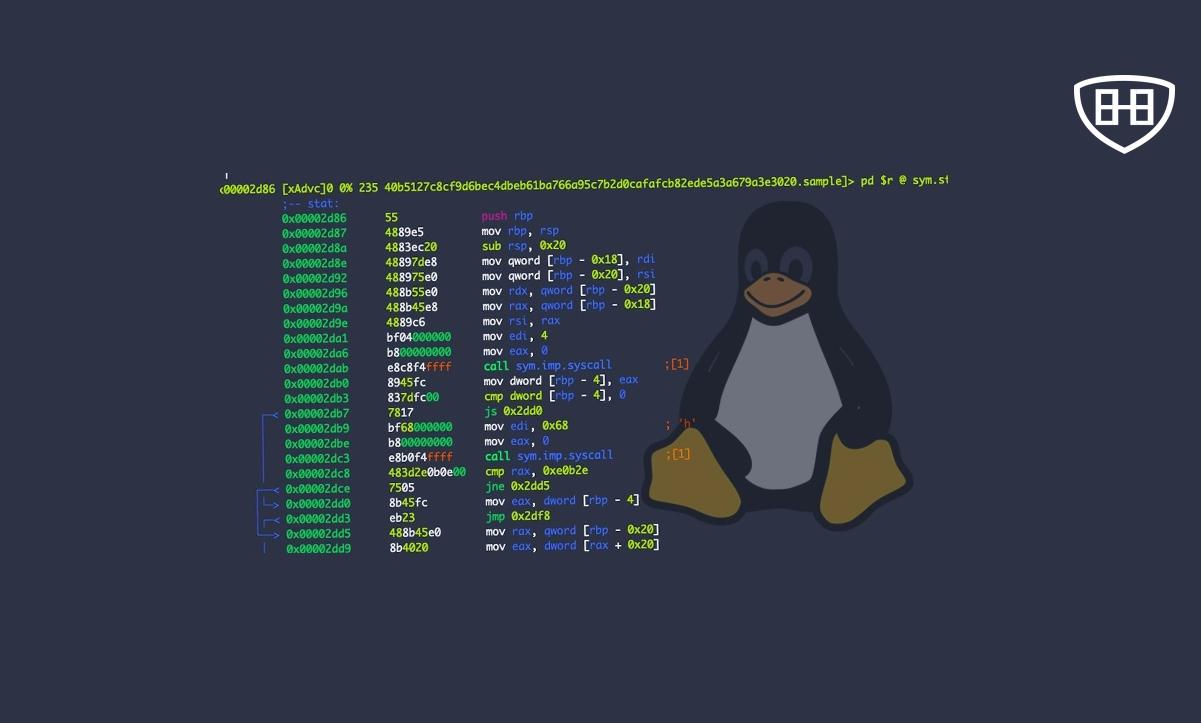

Investigadores de seguridad cibernética han revelado una nueva amenaza de Linux completamente no detectada denominada OrBit , que señala una […]

Los responsables de AstraLocker han decidido finalizar su ciclo de vida. Por lo tanto ya no se realizarán más acciones con […]