Descubren una vulnerabilidad de seguridad de 8 años en el Kernel de Linux

Han surgido detalles de una vulnerabilidad de seguridad de ocho años en el kernel de Linux que, según los investigadores, […]

Han surgido detalles de una vulnerabilidad de seguridad de ocho años en el kernel de Linux que, según los investigadores, […]

El actor de amenazas Donot Team ha actualizado su kit de herramientas de malware Jaca Windows con capacidades mejoradas, incluido […]

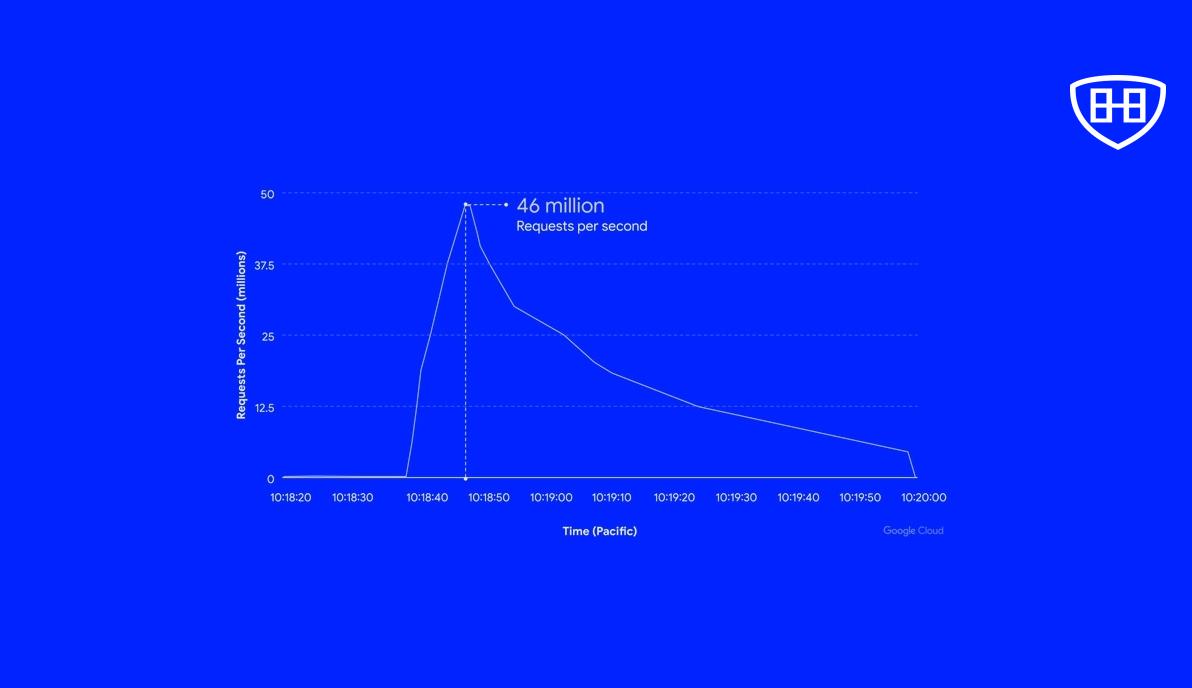

La división de nube de Google reveló el jueves que mitigó una serie de ataques de denegación de servicio (DDoS) […]

Los ladrones de alta tecnología ahora se están enfocando en los autos de botón de encendido hackeando los llaveros, dejando […]

En una señal de que los actores maliciosos continúan encontrando formas de evitar las protecciones de seguridad de Google Play […]

Las grandes corporaciones están siempre en la mira de los piratas informáticos, quienes buscan permanentemente nuevas formas de acceder a […]

Google lanzó el martes parches para el navegador Chrome para computadoras de escritorio para contener una falla de día cero […]

En lo que es otra instancia de paquetes maliciosos que ingresan sigilosamente a los repositorios de códigos públicos, se eliminaron […]

Un grupo de investigadores ha revelado detalles de una nueva vulnerabilidad que afecta a las CPU de Intel y que […]

El robo de credenciales claramente sigue siendo un problema. Incluso después de años de advertencias, cambios en los requisitos de […]

El troyano bancario SOVA Android continúa desarrollándose activamente con capacidades mejoradas para apuntar a no menos de 200 aplicaciones móviles, […]

Cuando se trata de un proyecto de desarrollo web, se da preferencia a las tecnologías de código abierto. Node.js es […]