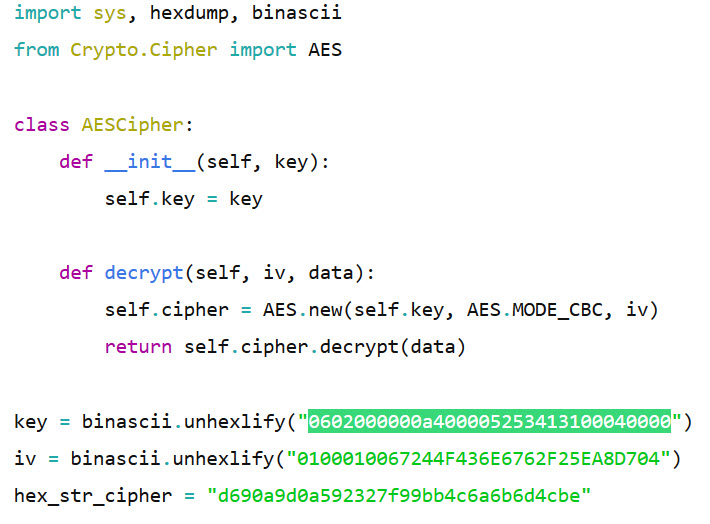

Según el investigador que ha dado con el fallo, TeamViewer almacena las contraseñas de usuario cifradas con AES-128-CBC con la clave 0602000000a400005253413100040000 y con IV (vector de inicialización presente en funciones hash criptográficas) 0100010067244F436E6762F25EA8D704 en el registro de Windows. Si la contraseña de un usuario se reutiliza en cualquier lugar es posible la escalada de privilegios, e incluso si un posible atacante no dispone de derechos RDP (Remote Desktop Protocol) para la máquina objetivo, pero si TeamViewer está instalado, puede usar TeamViewer para conectarse de forma remota.

Además, la investigación afirma que, dado que TeamViewer permite copiar datos o programar tareas para que se ejecuten a través de su servicio que se ejecuta como NT AUTHORITY \ SYSTEM, un usuario con pocos privilegios puede escalar los mismos inmediatamente a SYSTEM con un archivo .bat.

La vulnerabilidad se ha identificado con el CVE-2019-18988 pero por el momento la base de datos del NIST no ha asignado el score correspondiente según CVSSv2, si bien ya existe una PoC para obtener las claves.

En este caso, teniendo en cuenta el tipo de software afectado y que el fallo es explotable de forma remota, su criticidad e impacto son altos. El investigador, también ha indicado que ha hecho pública la vulnerabilidad al no haber recibido ningún tipo de respuesta por parte de los responsables de Teamviewer después de haber transcurrido 90 días desde que realizó el reporte de la misma. Por el momento, no se ha detectado actividad dañina en la red relacionada con esta vulnerabilidad.

Hasta la fecha Teamviewer no ha publicado ningún aviso oficial confirmando la vulnerabilidad y por lo tanto, tampoco son conocidas con exactitud las versiones exactas del software que están afectadas. No obstante, el investigador que ha dado a conocer el fallo afirma que todas las versiones de Teamviewer publicadas desde el año 2012, hasta la última versión conocida (v14.7.13736), son vulnerables.

Por el momento no se ha lanzado ninguna nueva versión o parche por parte de Teamviewer que solucione el problema y tampoco se conocen medidas de mitigación para reducir el riesgo de sufrir un ataque que utilice esta vulnerabilidad.

Se recomienda encarecidamente a los usuarios y administradores de sistemas que apliquen los parches de seguridad en cuanto se encuentren disponibles, con el fin de evitar la exposición a ataques externos y la toma de control de los sistemas informáticos.

En este caso, teniendo en cuenta que por el momento no existe solución, en la medida de lo posible se recomienda no hacer uso de cualquier versión de Teamviewer lanzada desde el año 2012, y en caso de ser necesario, tratar de usar software alternativo que realice las mismas funciones o similares.

Además, conviene tener en cuenta que al haberse hecho pública la clave con la que Teamviewer cifra las contraseñas y que es un fallo explotable de forma remota, es muy previsible que en un corto plazo comience a existir una elevada actividad dañina en la red aprovechando esta vulnerabilidad.

Fuente: CCN-CERT | Whynotsecurity Blog: Teamviewer