A raíz de un viaje que realizamos en UBER hace unos días, nos enteramos de un fraude que se está ejecutando con una metodología muy particular que empieza con sus conductores y termina afectando a los clientes, por lo que decidimos realizar una investigación pasiva al respecto.

La investigación la realizamos por pura curiosidad debido a que como firma de ciberseguridad vemos un vector que puede afectar a nuestros clientes y nos llamó la atención el modus operandum que están utilizando para realizar el fraude.

Los resultados del análisis se lo presentamos sin ningún compromiso en este documento.

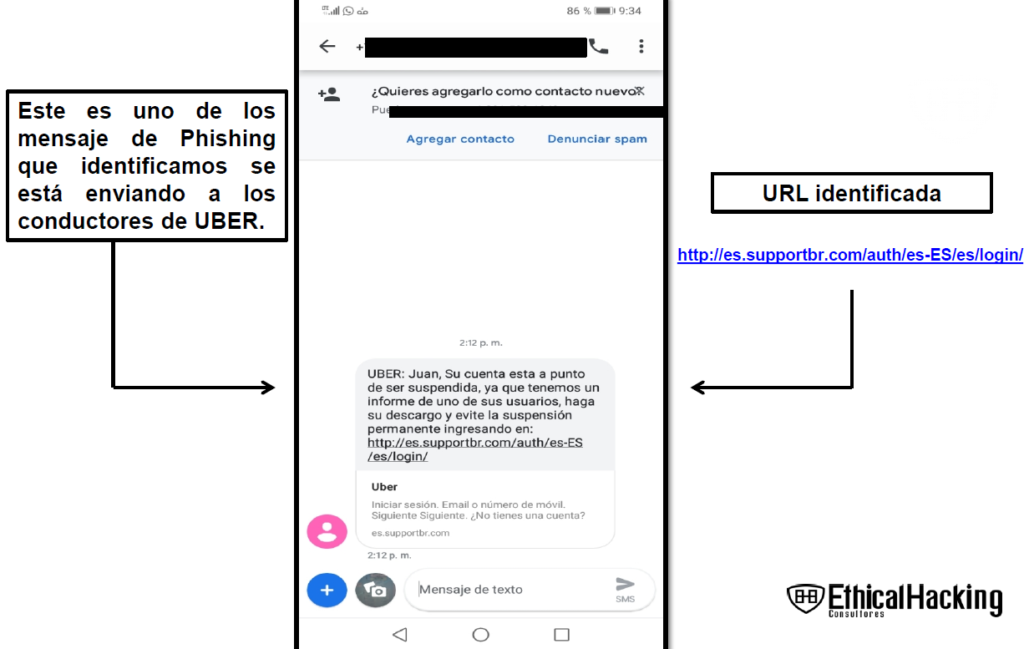

Mensaje de Phishing Capturado.

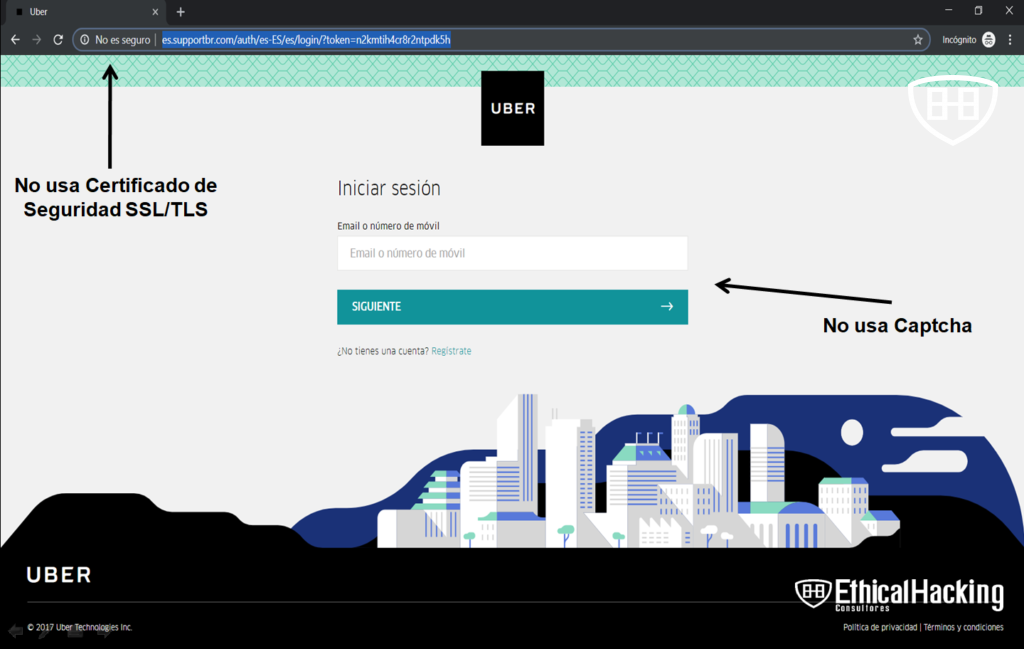

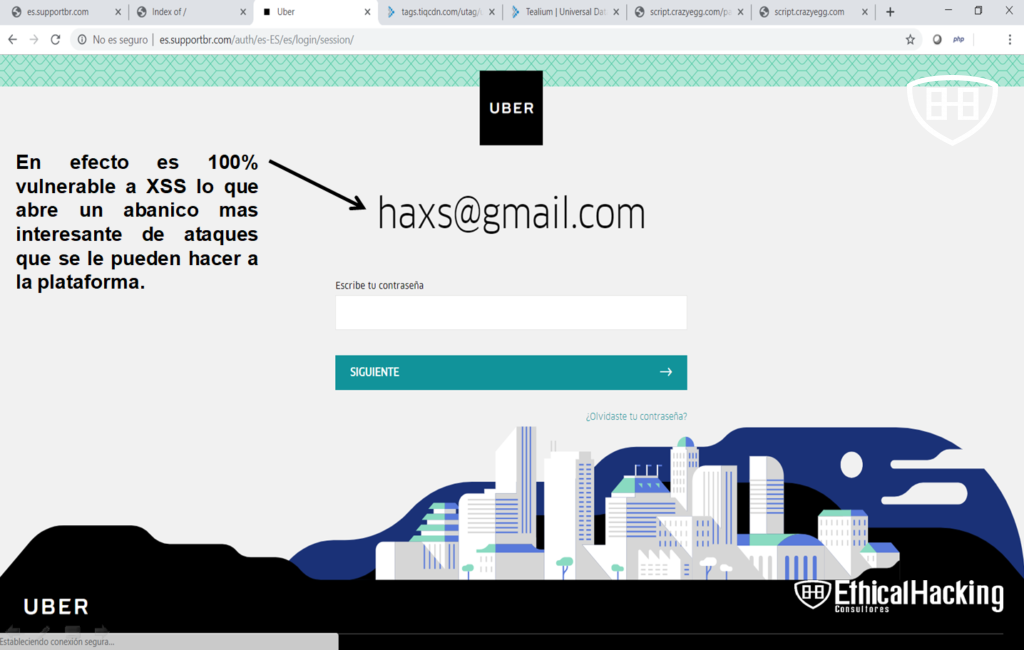

Sitio de Phishing a UBER.

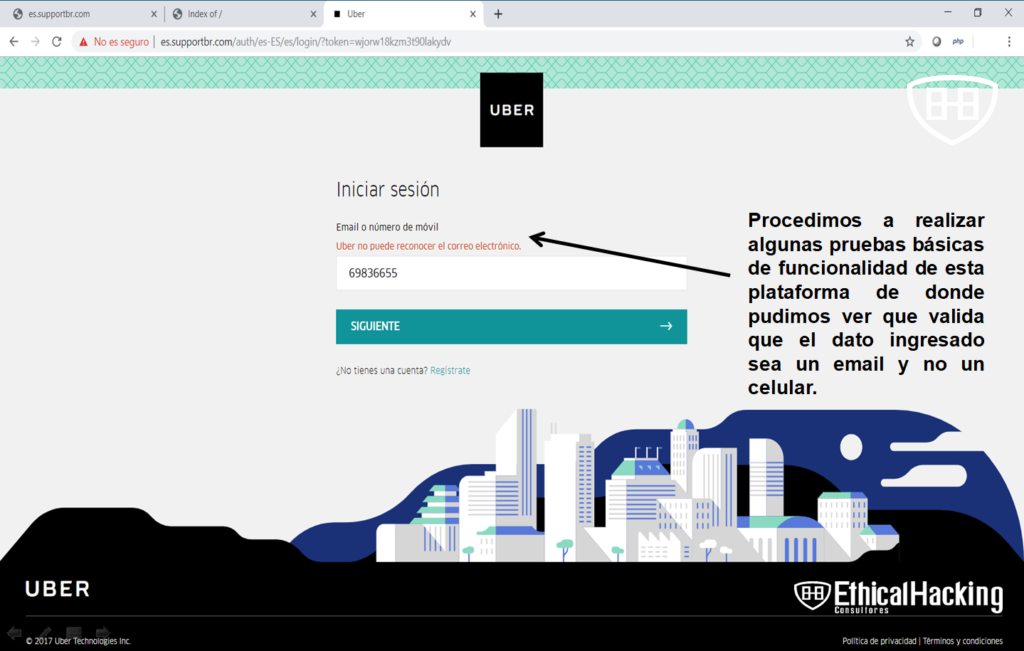

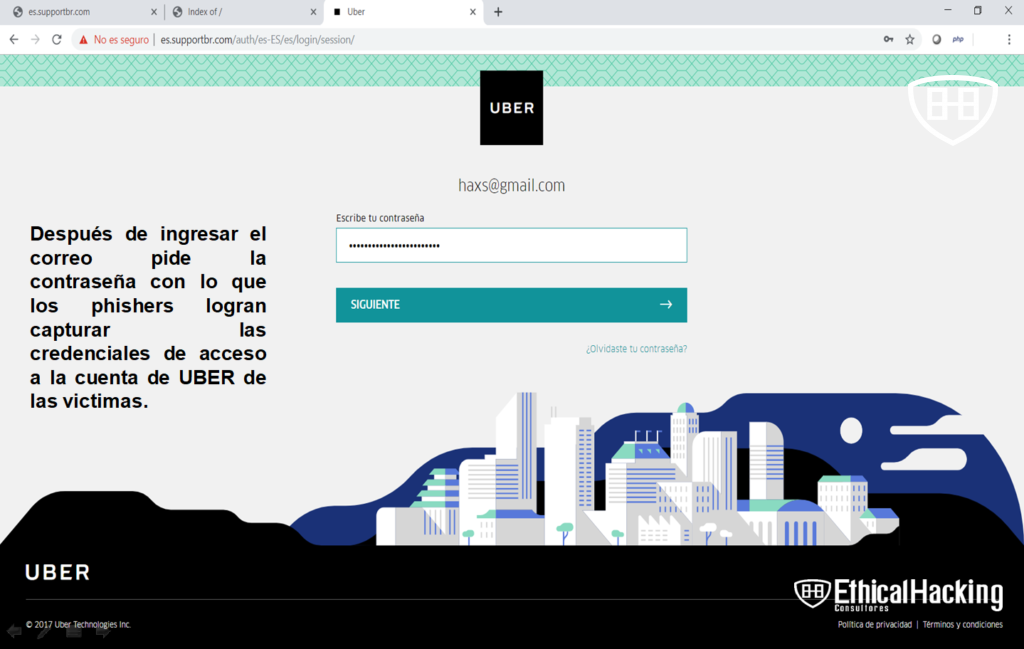

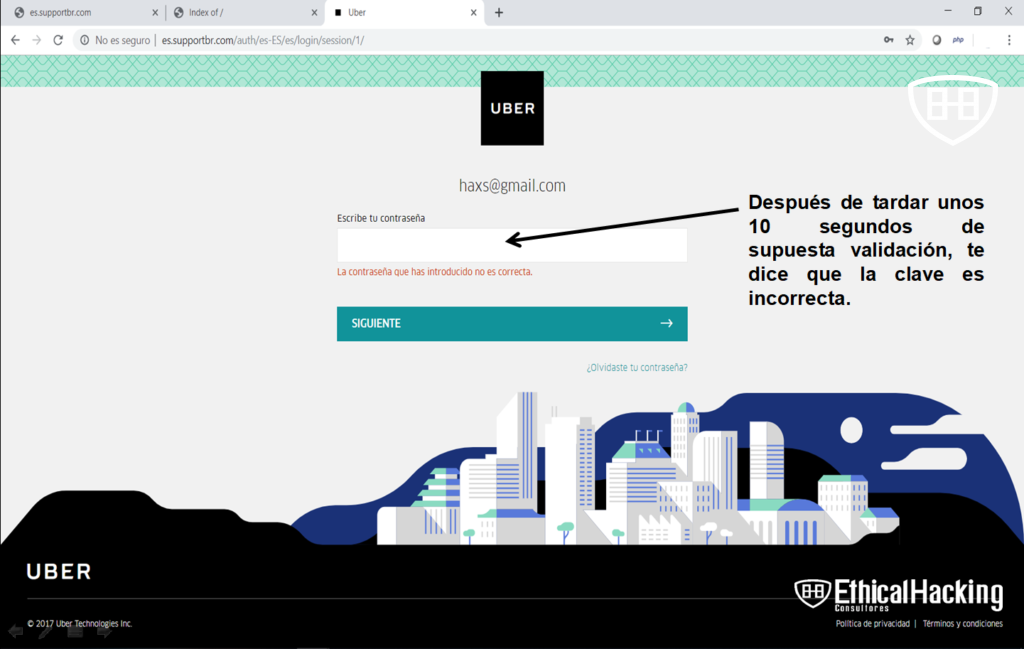

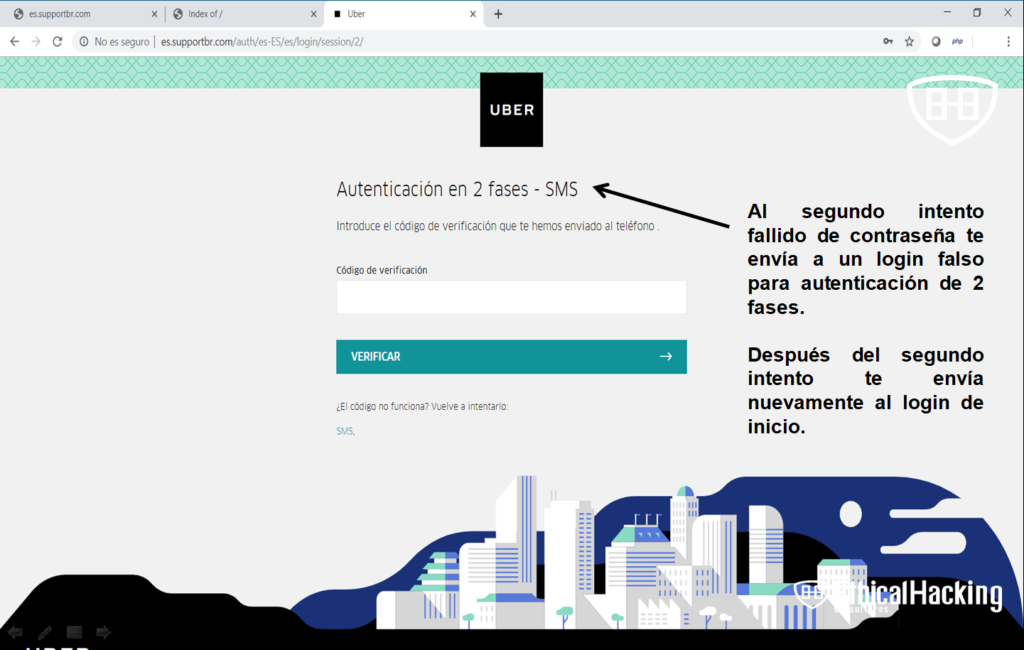

Pruebas de funcionalidad.

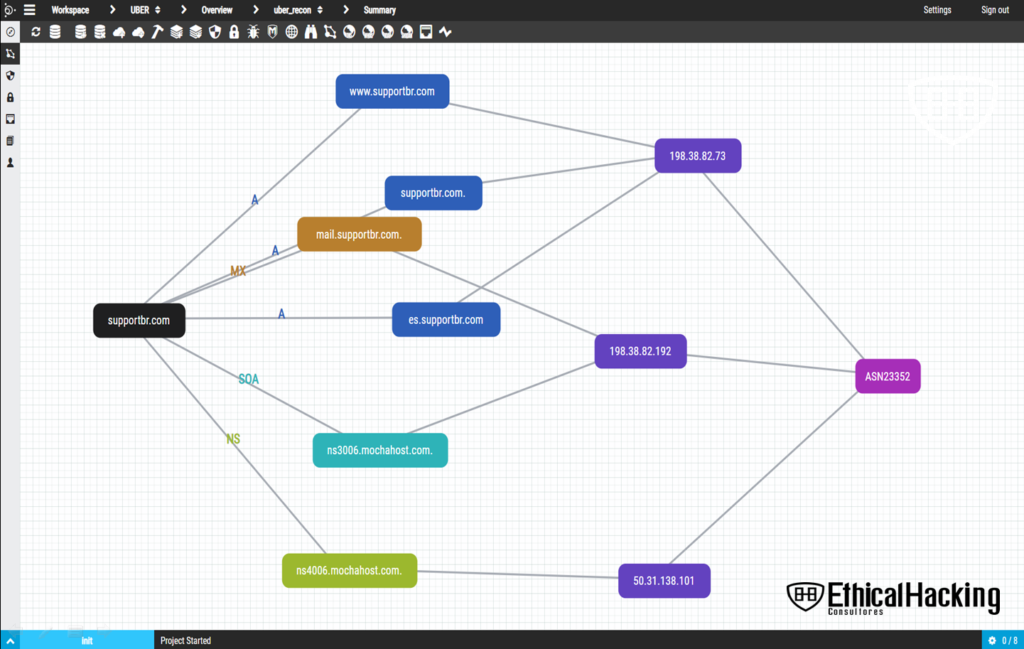

Gráfica DNS de la URL fraudulenta.

Desde nuestra plataforma de Cyber-SOC pudimos extraer la estructura de los DNS y puntos de acceso al portal de phishing.

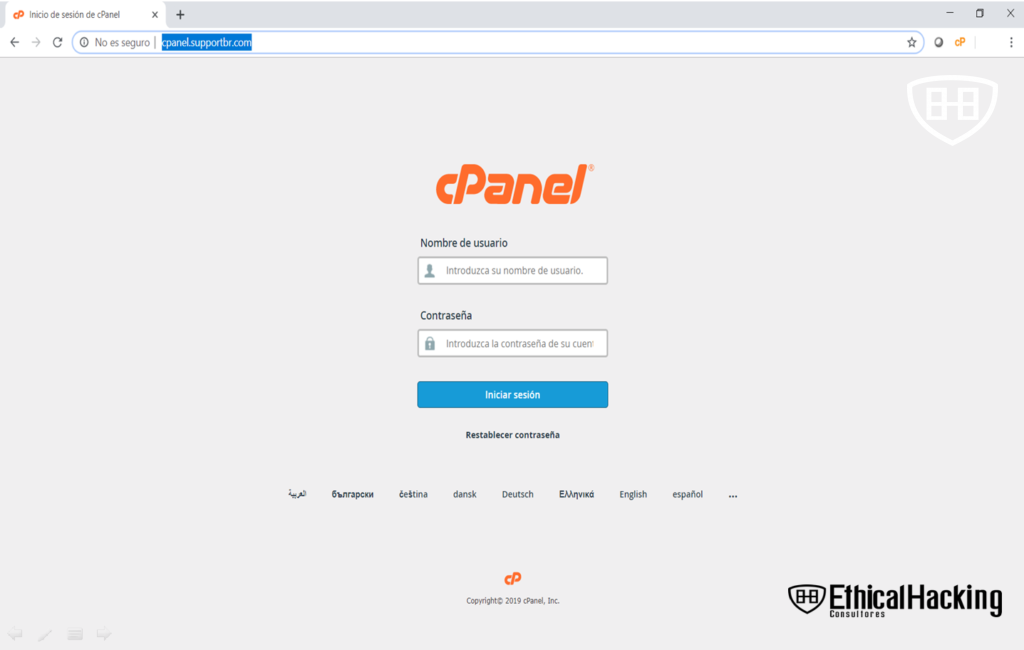

Identificación del Hosting del Phishing.

Se identificó el Hosting y plataforma cPanel que usan para hostear su pagina web.

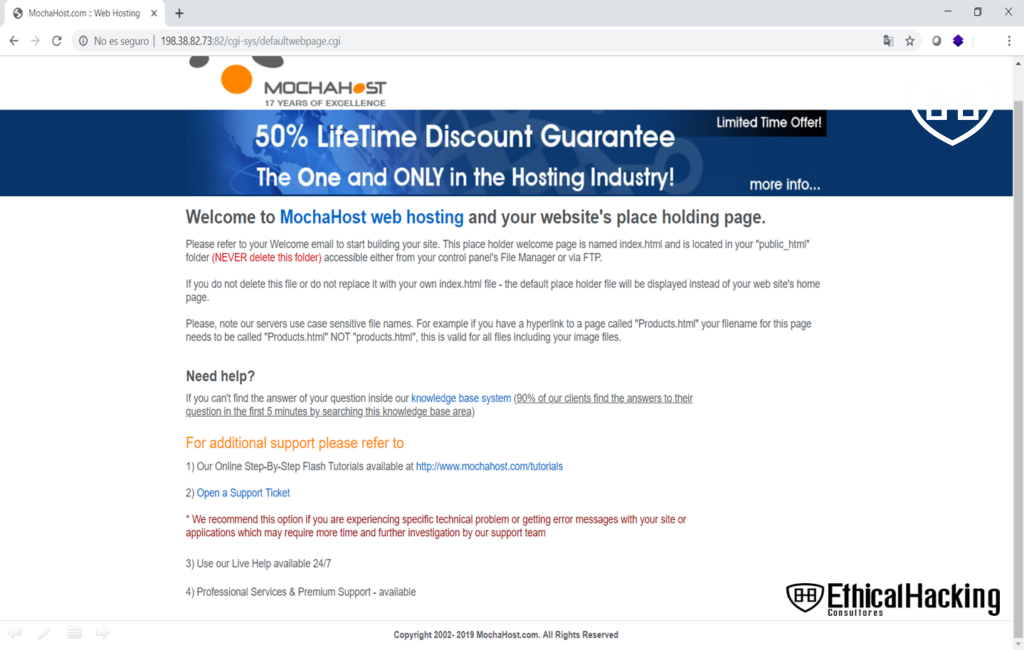

Tecnologías web usadas por los phishers.

Se identificó otras plataformas y tecnologías, como Mocha Host, utilizadas por los phishers.

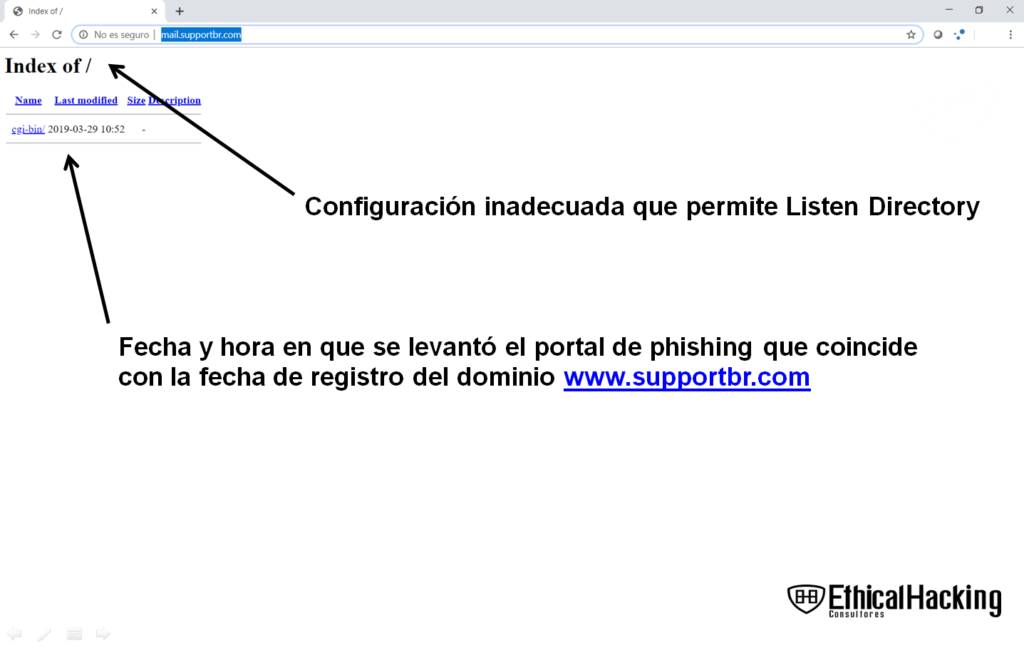

Vulnerabilidades de Configuración.

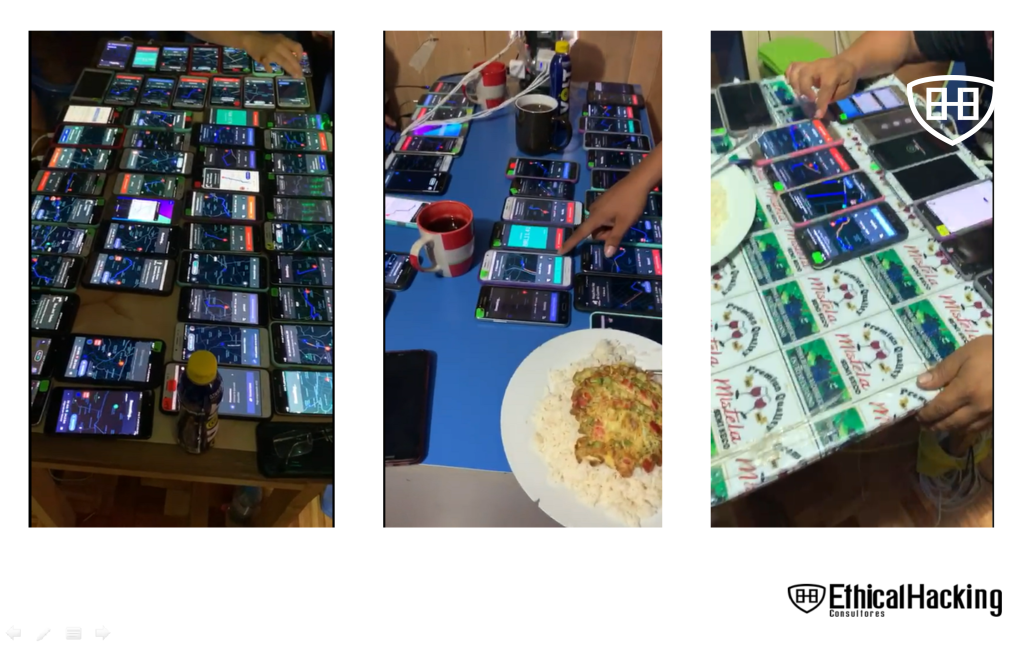

Capturas de un video de fraude a UBER.

Capturas de un video que identificamos en Panamá con mas de 100 celulares realizando fraude a UBER.

Fin del Reporte de Investigación Pasiva.

Clausula de Liberación Responsable:

Se libera el presente documento un año después de que se realizó el reporte a UBER y se procedió a dar de baja ese portal de phishing.

Disclaimer:

Toda la información expuesta en este breve reporte se realizó por mera curiosidad para identificar el origen y metodología del fraude utilizado por estos delincuentes a través de UBER.

El objetivo es informar y prevenir que otras personas caigan en este tipo de engaños. Este documento se entrega sin ningún tipo de garantía y de forma gratuita.