Las vulnerabilidades fueron descubiertas por un equipo de investigación de cuatro personas de Korea Advanced Institute of Science and Technology Constitution (KAIST), y se publicaron en un documento de investigación que pretenden presentar en el Simposio IEEE sobre Seguridad y Privacidad a fines de mayo de 2019.

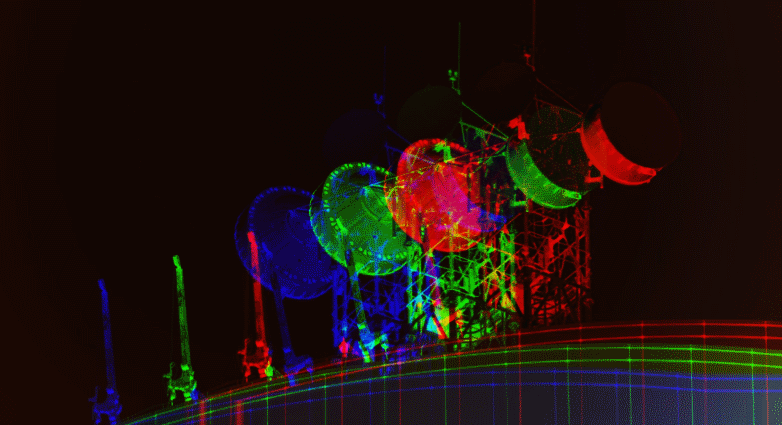

Entre las reportadas, destacan algunas que permiten «manipular» antenas móviles, traduciéndose en la posibilidad de bloquear llamadas entrantes en un dispositivo, desconectar a usuarios de una red determinada, mandar SMS con malware a los usuarios que se conecten a la antena, e incluso, escuchar conversaciones privadas. Los detalles se pueden encontrar en el paper [PDF] publicado por KAIST llamado «Touching the Untouchables: Dynamic Security Analysis of the LTE Control Plane.»

No es esta la primera vez sin embargo, que un grupo de investigadores descubre vulnerabilidades de este calado en el protocolo de comunicaciones LTE. Como indican en ZDNET, se han reportado problemas similares en July 2018, June 2018, March 2018, June 2017, July 2016, October 2015. ¿Por qué no se han subsanado?

Básicamente porque aunque es cierto que algunas se han parcheado, la mayor parte de los esfuerzos se han centrado en el desarrollo y puesta en marcha del nuevo protocolo 5G, que nace de cero para entre otras muchas cosas, acabar con los problemas de seguridad (sin mucho éxito de momento).

KAIST construyó su propio fuzzer LTE

De acuerdo con el documento KAIST, visto por ZDNet antes de la presentación de IEEE, los investigadores crearon una herramienta de prueba semiautomática llamada LTEFuzz, que utilizaron para crear conexiones maliciosas en una red móvil y luego analizaron la respuesta de la red. Las vulnerabilidades resultantes se encontraban tanto en el diseño como en la implementación del estándar LTE entre los diferentes proveedores y proveedores de dispositivos.

Para descubrir los problemas de lo que ya parece ser un protocolo más que vulnerable, los investigadores utilizaron el «fuzzing», una técnica que consiste en inyectar una gran cantidad de datos aleatorios en una aplicación y analizar el output que produce para tratar de identificar anomalías que, en realidad, podrían ser bugs.

Estas vulnerabilidades han sido la fuerza impulsora detrás de los esfuerzos para crear el nuevo y mejorado estándar 5G, que, lamentablemente, tampoco es tan seguro, ya que algunos investigadores también están encontrando nuevos agujeros.

Las vulnerabilidades han sido identificadas tanto en el diseño como en la implementación del estándar LTE y su presencia ha sido detectada en distintas telcos y fabricantes de hardware. Los resultados han sido compartidos tanto con la 3GPP (consorcio industrial responsable del desarrollo de LTE) como con la GSMA (la asociación que representa a los principales operadores mobile).

Sin embargo, si te tiene en cuenta que las vulnerabilidades están presentes no sólo en el protocolo en sí mismo, sino en cómo se implementa, es posible que incluso si se corrigen las que ahora se han descubierto, veamos como se siguen presentando en un goteo constante, amenazas nuevas.

Fuente: Muy Seguridad