Un equipo de investigadores de seguridad ha descubierto otra grave vulnerabilidad de canal lateral en las CPU de Intel que podría permitir que un atacante detecte datos confidenciales protegidos, como contraseñas y claves criptográficas, de otros procesos que se ejecutan en el mismo núcleo de la CPU con la función de subprocesos múltiples habilitada simultáneamente. .

La vulnerabilidad, cuyo nombre en código es PortSmash (CVE-2018-5407), se ha unido a la lista de otras vulnerabilidades de canal lateral peligrosas descubiertas el año pasado, incluidas Meltdown y Specter , TLBleed y Foreshadow .

Descubierta por un equipo de investigadores de seguridad de la Universidad de Tecnología de Tampere en Finlandia y la Universidad Técnica de La Habana, Cuba, la nueva vulnerabilidad de canal lateral reside en la tecnología Intel Hyper-Threading, la implementación de la empresa de MultiThreading simultáneo (SMT).

Simultaneous MultiThreading es una característica de rendimiento que funciona al dividir cada núcleo físico de un procesador en núcleos virtuales, conocidos como subprocesos, lo que permite que cada núcleo ejecute dos flujos de instrucciones a la vez.

Como SMT ejecuta dos subprocesos en dos procesos independientes uno al lado del otro en el mismo núcleo físico para mejorar el rendimiento, es posible que un proceso vea una cantidad sorprendente de lo que está haciendo el otro.

«Recientemente descubrimos un nuevo vector de ataque de microarquitectura de la CPU. La naturaleza de la fuga se debe a la compartición del motor de ejecución en las arquitecturas SMT (por ejemplo, Hyper-Threading)», dice el equipo .

«Más específicamente, detectamos la contención de puertos para construir un canal del lado de la temporización para filtrar información de procesos que se ejecutan en paralelo en el mismo núcleo físico».

Por lo tanto, un atacante puede ejecutar un proceso malintencionado de PortSmash junto con un proceso seleccionado de la víctima en el mismo núcleo de la CPU, lo que permite que el código de PortSmash snoop en las operaciones realizadas por el otro proceso midiendo el tiempo preciso que se tarda en cada operación.

PortSmash Attack para robar claves de desencriptación de OpenSSL

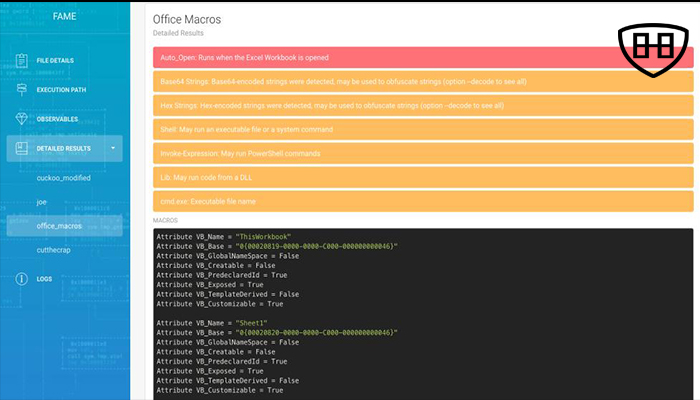

Como prueba de concepto publicada en Github , los investigadores probaron el ataque PortSmash contra la biblioteca de criptografía OpenSSL (versión <= 1.1.0h) y lograron robar la clave de descifrado privada mediante un proceso malicioso (explotación) que se ejecuta en el mismo físico núcleo como el hilo de OpenSSL (víctima).

Si bien se confirmó que el ataque PortSmash funciona en los procesadores Kaby Lake y Skylake de Intel en este momento, los investigadores «sospechaban» que el ataque funcionaría en otras arquitecturas SMT, incluida la de AMD, con algunas modificaciones en su código.

En agosto de este año, después de que se revelaran los ataques TLBleed y ForeShadow , Theo de Raadt, el fundador de OpenBSD y líder en proyectos OpenSSH, aconsejó a los usuarios desactivar el SMT / Hyperthreading en todas las BIOS de Intel.

«SMT está fundamentalmente dañado porque comparte recursos entre las dos instancias de CPU y esos recursos compartidos carecen de diferenciadores de seguridad», dijo Theo .

También sospechó que «se revelarán más errores de hardware y artefactos. Debido a la forma en que SMT interactúa con la ejecución especulativa en las CPU de Intel, espero que SMT exacerbe la mayoría de los problemas futuros».

Cómo proteger tus sistemas contra PortSmash Attack

Los investigadores informaron sobre la nueva vulnerabilidad de canal lateral al equipo de seguridad de Intel a principios del mes pasado, pero cuando la empresa no proporcionó los parches de seguridad hasta el 1 de noviembre, el equipo salió a la luz pública con el ataque PoC.

El equipo también se ha comprometido a publicar un documento detallado sobre el ataque PortSmash, titulado Port Contention for Fun and Profit , en los próximos días.

La solución simple para la vulnerabilidad de PortSmash es deshabilitar SMT / Hyper-Threadingen el BIOS del chip de la CPU hasta que Intel publique los parches de seguridad. Los usuarios de OpenSSL pueden actualizarse a OpenSSL 1.1.1 (o> = 1.1.0i si está buscando parches).

En junio de este año, el proyecto OpenBSD deshabilitó Hyper-Threading de Intel para evitar que sus usuarios revelaran ataques de clase Specter., así como futuros ataques de tiempo .

AMD está investigando el informe de vulnerabilidad del canal lateral de PortSmash para conocer cualquier posible susceptibilidad de los productos de AMD.

Fuente: Thehackernews.com