UE, las empresas deberán comunicar ciberataques en 72 horas

Todo lo que tenga que ver con datos personales va a cambiar en la Unión Europea a partir del próximo 25 de […]

Todo lo que tenga que ver con datos personales va a cambiar en la Unión Europea a partir del próximo 25 de […]

A principios de este mes, Oracle paró una vulnerabilidad de ejecución remota de código de deserialización Java muy crítica en su componente […]

Un fallo en el manejador del sistema de ficheros NTFS puede ser aprovechado por un atacante para provocar la famosa […]

En un gran golpe contra cibercriminales internacionales, la policía holandesa ha desmantelado el servicio de DDoS por contrato más grande […]

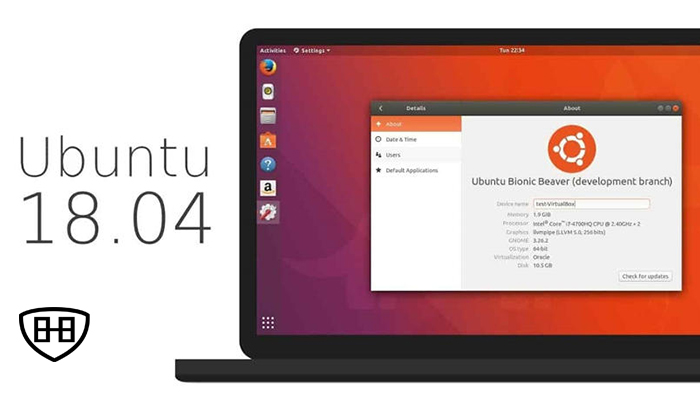

Cumpliendo con el calendario programado, Canonical acaba de liberar esta nueva versión de su distribución Linux, actualización que, como vamos […]

A menudo, durante el compromiso de la prueba de penetración , el analista de seguridad se enfrenta al problema de identificar vectores de ataque […]

Una de las herramientas de Microsoft más útiles y utilizadas por los administradores de sistemas de todo el mundo es […]

Si tiene un intérprete de comandos limitado que tiene acceso a algunos programas mediante el comando “comando”, es posible que […]

Tim White, Director de Gestión de productos, Cumplimiento de políticas en Qualys , analiza cómo la expansión de los programas de vulnerabilidad […]

Una gran cantidad de vulnerabilidades serias en la serie Moxa EDR-810 de enrutadores seguros industriales podrían explotarse para inyectar comandos […]

En colaboración con Microsoft la compañía Intel ha dado a conocer dos nuevas iniciativas con las que espera mejorar la seguridad de […]

Los expertos de SANS presentaron las cinco nuevas técnicas de ataque cibernético más peligrosas en su conferencia anual RSA Conference 2018 en San Francisco, […]