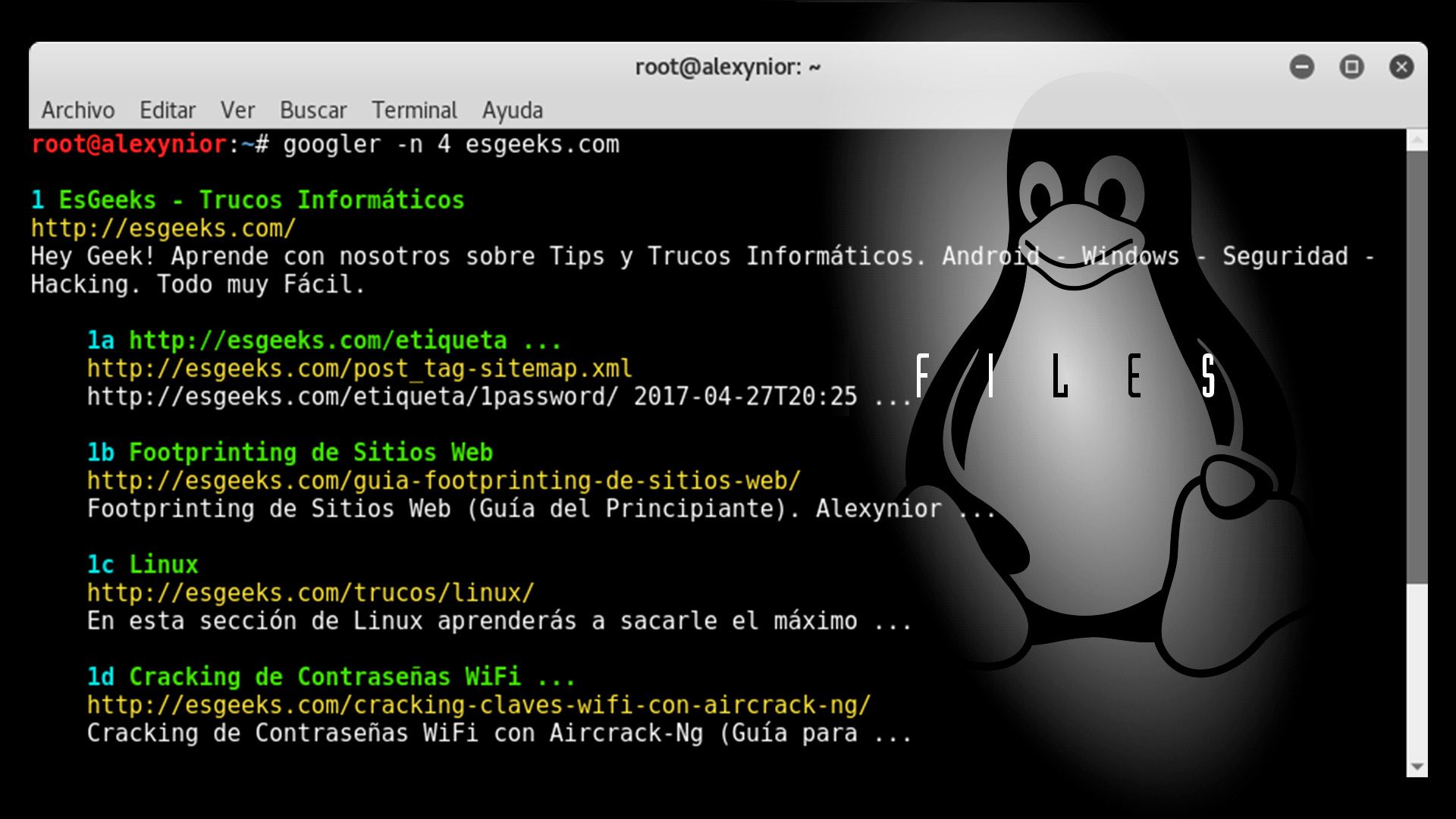

Googler: Cómo buscar en Google desde la Terminal Linux

Hoy vamos a mostrar algunos ejemplos para ejecutar algunas búsquedas, recurriendo sólo a la línea de comandos de GNU/Linux y Googler. […]

Hoy vamos a mostrar algunos ejemplos para ejecutar algunas búsquedas, recurriendo sólo a la línea de comandos de GNU/Linux y Googler. […]

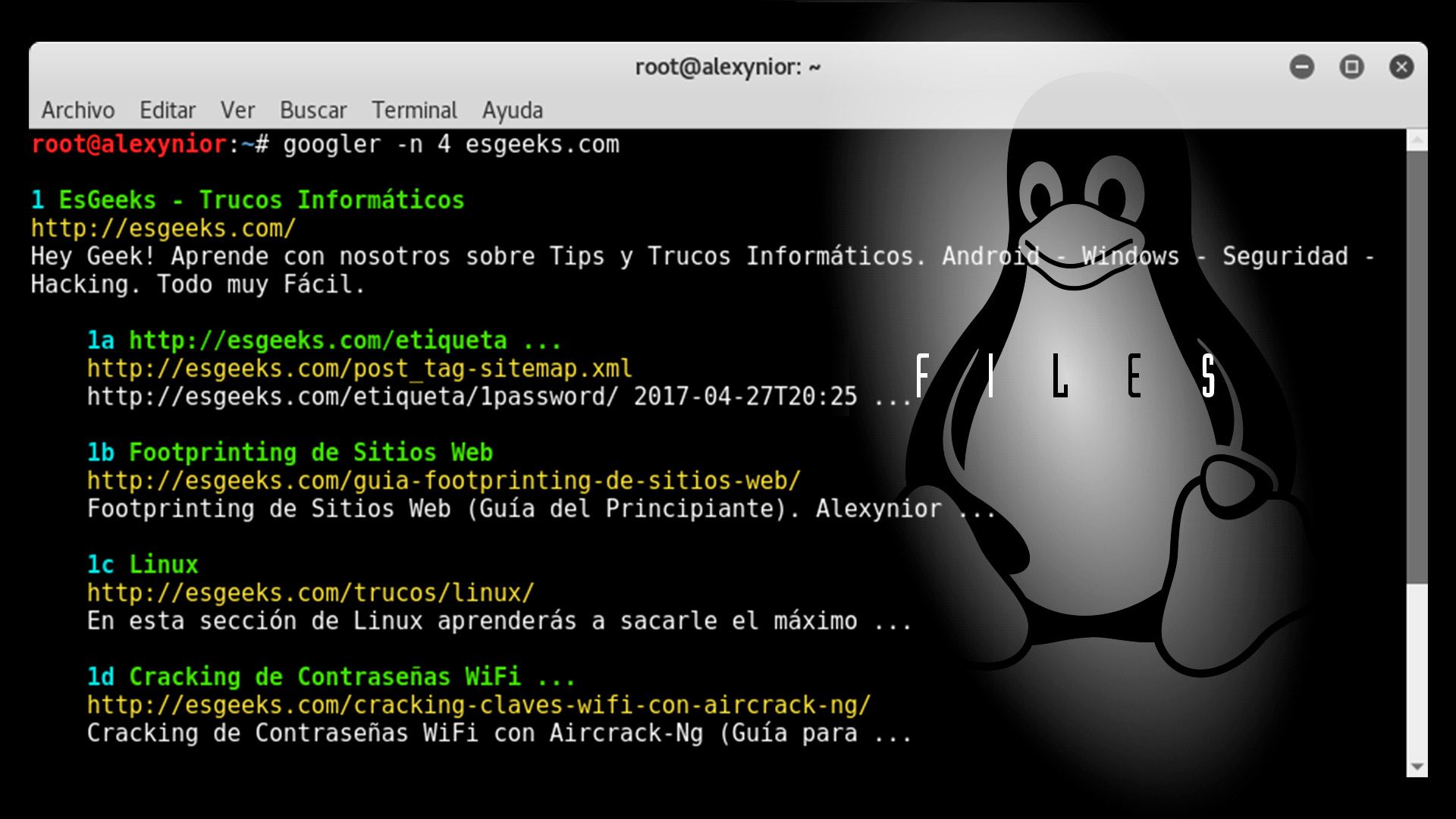

Este artículo es el primer post de la serie Empire. Aquí, se verá todos los aspectos básicos que necesitas saber sobre […]

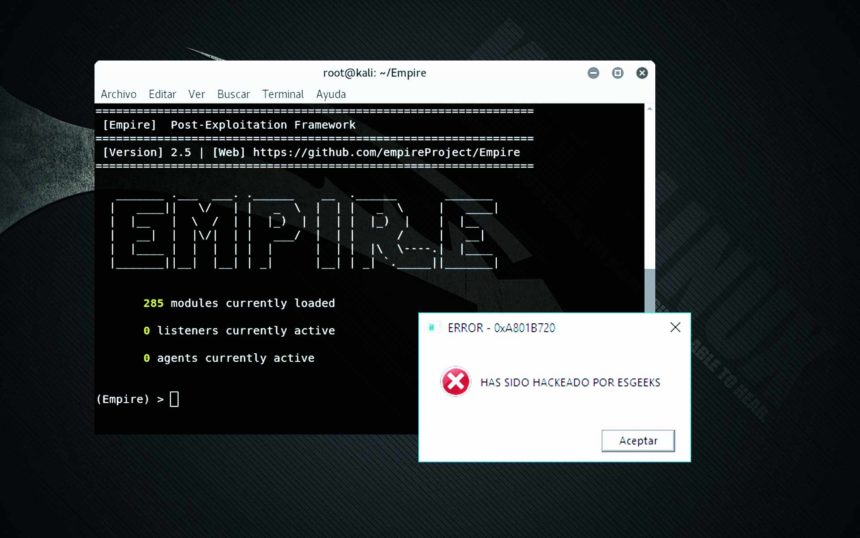

Aunque los Tesla son considerados como algunos de los vehículos más seguros del mundo, la empresa dirigida por Elon Musk sigue realizando inversiones millonarias […]

Windows 10 IoT Core es el sucesor de Windows Embedded y actualmente 2 de cada 10 dispositivos IoT utilizan el […]

El equipo de Fluoroacetate apuntó a las tres aplicaciones durante el primer día de Pwn2Own, explotándolas exitosamente y ganando $ […]

Un montón de oportunidades de DoS Todas las vulnerabilidades afectan a la serie 8800, mientras que una que permite una […]

La Corporación para la Asignación de Nombres y Números en Internet (ICANN) considera que determinados componentes clave de la infraestructura […]

El concepto del Ciberespacio (y vistas las diferencias en los conceptos de Ciberseguridad y Seguridad de la Información) exige tener una […]

Libssh2, una popular biblioteca de C de código abierto del lado del cliente que implementa el protocolo SSHv2, ha lanzado […]

Comprender las diferencias entre términos como «Ciberseguridad» y «Seguridad de la Información» es importante porque muchos organismos reguladores han pedido a los bancos y […]

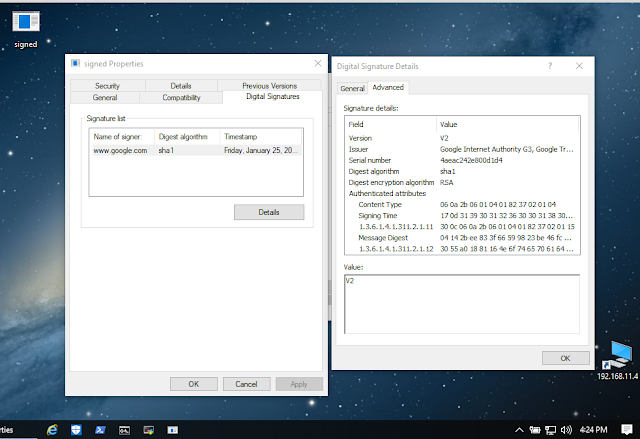

https://astr0baby.wordpress.com/2019/01/26/custom-meterpreter-loader-in-2019″>Astr0baby ha actualizado su generador/loader de meterpreter con una función para falsificar cualquier certificado de una web y firmar un ejecutable […]

El pasado martes día 12 de marzo, Microsoft liberó un paquete de parches que solucionan un total de 64 vulnerabilidades. 17 […]