BeRoot para Windows – Proyecto de escalamiento de privilegios

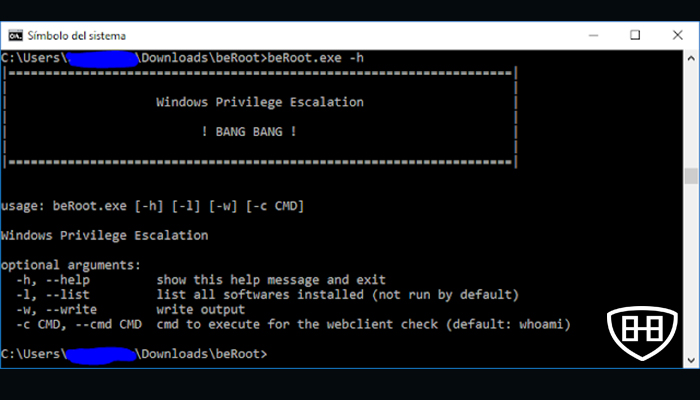

BeRoot para Windows – Proyecto de escalamiento de privilegios BeRoot (s) es una herramienta de post-explotación para verificar las configuraciones […]

BeRoot para Windows – Proyecto de escalamiento de privilegios BeRoot (s) es una herramienta de post-explotación para verificar las configuraciones […]

El equipo de seguridad ChaMD5 ha encontrado una vulnerabilidad del tipo «Inclusión de Fichero Local» (Local File Inclusion, LFI) que permitiría la […]

Oracle ha revelado esta semana el lanzamiento de una herramienta llamada Internet Inteligence Map (Mapa de Inteligencia de Internet), una representación […]

Los usuarios de Azure de Microsoft en Europa del Norte ejercitaron su paciencia durante aproximadamente once horas antes de hoy. Ese es el tiempo que […]

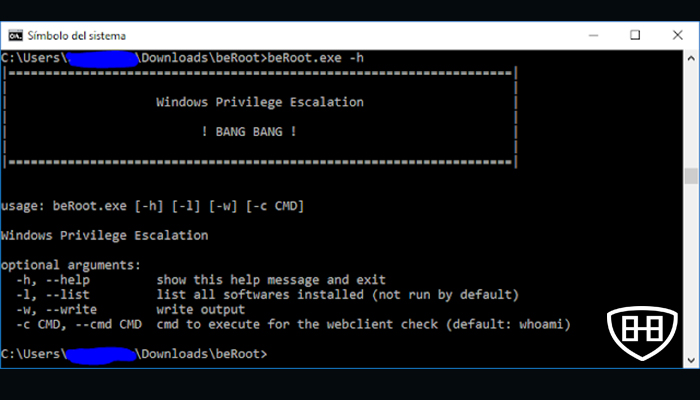

A los desarrolladores generalmente les gusta compartir su código, y muchos de ellos lo hacen al abrirlo en GitHub, un servicio […]

Es el escaneo de vulnerabilidad del tutorial anterior con OpenVAS 9.0 parte 1 , hemos pasado por el proceso de instalación de OpenVAS en […]

Hace un par de años hicimos un tutorial sobre Hacking Tutorials sobre cómo instalar la popular herramienta de evaluación de vulnerabilidades […]

En este tutorial hackeará dRuby utilizando una vulnerabilidad de ejecución remota de código en el servidor dRuby RMI que se […]

Según información compartida por Gérald Darmanin, el ministro francés de Acción Pública y Cuentas, más de 40 agentes de la Dirección Nacional […]

Joshua Adam Schulte , que una vez creó malware para la CIA y la NSA para entrar en computadoras adversarias, fue acusado […]

La revelación llega casi un mes después de que los investigadores revelaran una serie de fallas, denominadas eFail , en PGP y […]

Que la industria de la seguridad está repleta de noticias sobre cómo se está utilizando PowerShell tanto por malware como […]