Lazarus Group, el famoso grupo de piratería con vínculos con el régimen norcoreano, ha desatado un nuevo marco de malware multiplataforma con el objetivo de infiltrarse en entidades corporativas de todo el mundo, robar bases de datos de clientes y distribuir ransomware.

Capaz de apuntar a los sistemas operativos Windows, Linux y macOS, el marco de malware MATA, llamado así por la referencia de los autores a la infraestructura como «MataNet», viene con una amplia gama de características diseñadas para llevar a cabo una variedad de actividades maliciosas. en máquinas infectadas

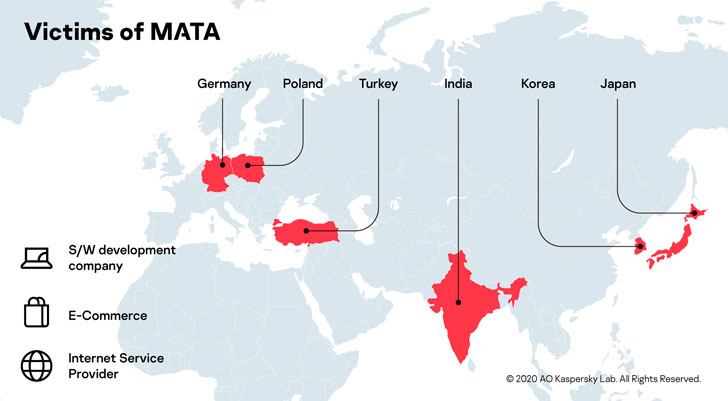

Se dice que la campaña MATA comenzó a principios de abril de 2018, con la victimología rastreada a compañías no identificadas en el desarrollo de software, comercio electrónico y sectores de proveedores de servicios de Internet ubicados en Polonia, Alemania, Turquía, Corea, Japón e India, ciberseguridad firma Kaspersky dijo en su análisis del miércoles.

El informe ofrece una visión integral del marco MATA, a la vez que se basa en evidencia previa recopilada por investigadores de Netlab 360, Jamf y Malwarebytes en los últimos ocho meses.

En diciembre pasado, Netlab 360 reveló un troyano de administración remota (RAT) completamente funcional llamado Dacls dirigido a plataformas Windows y Linux que compartían infraestructura clave con la operada por el Grupo Lazarus.

Luego, en mayo, Jamf y Malwarebytes descubrieron una variante macOS de Dacls RAT que se distribuyó a través de una aplicación de autenticación de dos factores troyanizada (2FA).

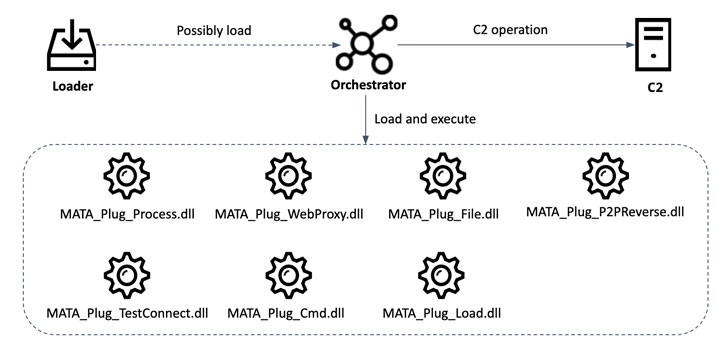

En el último desarrollo, la versión de Windows de MATA consiste en un cargador utilizado para cargar una carga útil cifrada de la siguiente etapa: un módulo orquestador («lsass.exe») capaz de cargar 15 complementos adicionales al mismo tiempo y ejecutarlos en la memoria.

Los complementos en sí mismos son ricos en funciones, con características que permiten que el malware manipule archivos y procesos del sistema, inyecte archivos DLL y cree un servidor proxy HTTP.

Los complementos MATA también permiten a los piratas informáticos apuntar a dispositivos de red sin disco basados en Linux, como enrutadores, firewalls o dispositivos IoT, y sistemas macOS al enmascararse como una aplicación 2FA llamada TinkaOTP, que se basa en una aplicación de autenticación de dos factores de código abierto llamada MinaOTP.

Una vez que se implementaron los complementos, los piratas informáticos intentaron localizar las bases de datos de la empresa comprometida y ejecutar varias consultas de la base de datos para obtener los detalles del cliente. No está claro de inmediato si tuvieron éxito en sus intentos. Además, los investigadores de Kaspersky dijeron que se utilizó MATA para distribuir el ransomware VHD a una víctima anónima.

Kaspersky dijo que vinculó MATA con el Grupo Lazarus basado en el formato de nombre de archivo único que se encuentra en el orquestador («c_2910.cls» y «k_3872.cls»), que se ha visto anteriormente en varias variantes del malware Manuscrypt .

El Grupo Lazarus patrocinado por el estado (también llamado Hidden Cobra o APT38) se ha relacionado con muchas ofensivas cibernéticas importantes , incluido el pirateo de Sony Pictures en 2014, el pirateo bancario SWIFT en 2016 y la infección por ransomware WannaCry en 2017

. APT agregó el skimming web a su repertorio, apuntando a los sitios web de comercio electrónico de EE. UU. Y Europa para plantar skimmers de pago basados en JavaScript.

La inclinación del equipo de piratas informáticos por llevar a cabo ataques con motivación financiera llevó al Tesoro de los Estados Unidos a sancionar al grupo y sus dos disparos, Bluenoroff y Andariel, en septiembre pasado.