Microsoft está implementando la detección proactiva de suplantación de identidad de Microsoft Forms para mejorar la seguridad del producto mediante el bloqueo de los ataques de suplantación de identidad mediante el uso indebido de encuestas y formularios creados con la aplicación.

Microsoft Forms forma parte del servicio de suscripción basado en la nube Office 365 de Microsoft y permite a los usuarios crear encuestas, cuestionarios y encuestas diseñadas para recopilar comentarios y datos en línea.

«Para que Forms sea un servicio más seguro, vamos a habilitar la detección automática de phishing para evitar que nuestros clientes pierdan datos confidenciales a través de los formularios de phishing», dice una actualización de Microsoft 365 Roadmap.

La nueva función utiliza revisiones automáticas de la máquina para «detectar de forma proactiva la recopilación de contraseñas malintencionadas en formularios y encuestas» en un intento de impedir que los phishers abusen de la aplicación Microsoft Forms para crear páginas de destino de phishing.

Los usuarios también pueden reportar el phishing basado en formularios

En caso de que la detección automática de ataques de phishing de Microsoft Forms no detecte un intento de phishing, los usuarios también pueden reportarlo a Microsoft con la ayuda del enlace «Informar abuso» debajo del botón «Enviar» en la parte inferior del formulario.

«Si sospecha que un formulario o encuesta que ha recibido intenta recopilar contraseñas u otra información confidencial en los formularios de Microsoft, infórmelo para evitar que la información privada y la suya se pongan en peligro», afirma Microsoft.

Redmond también recomienda nunca proporcionar información confidencial a través de encuestas o formularios en línea como el mejor enfoque para protegerse de los ataques de phishing.

Microsoft Forms phishing en aumento

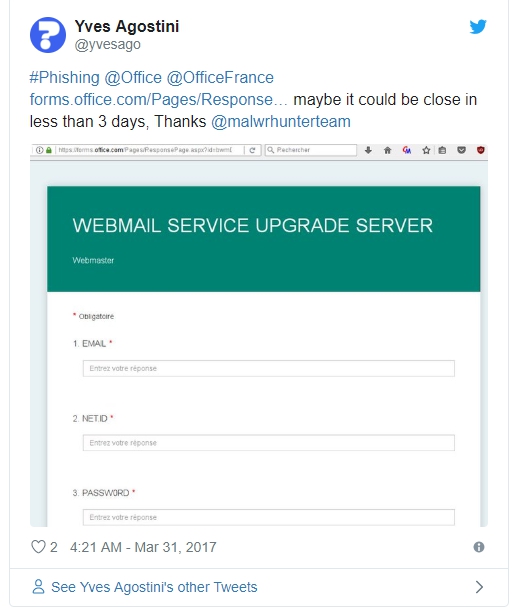

Este cambio no podría haberse producido en un mejor momento al ver que las campañas de phishing que abusan de Microsoft Forms son una tendencia constante entre los estafadores desde que se lanzó la aplicación en junio de 2016 , con nuevos ataques detectados e informados cada vez más a menudo.

Hasta ahora, las personas a las que se dirigía el phishing basado en Microsoft Forms no tenían una forma de informar este tipo de ataque a los equipos de Análisis de Spam de Microsoft y Análisis de Phishing de Microsoft de Redmond.

La forma recomendada de hacerlo de acuerdo con el equipo de seguridad de Microsoft sería elegir uno de los métodos descritos en un documento de soporte que describa cómo enviar muestras de mensajes de spam, no spam y estafas de phishing a Microsoft para su análisis.

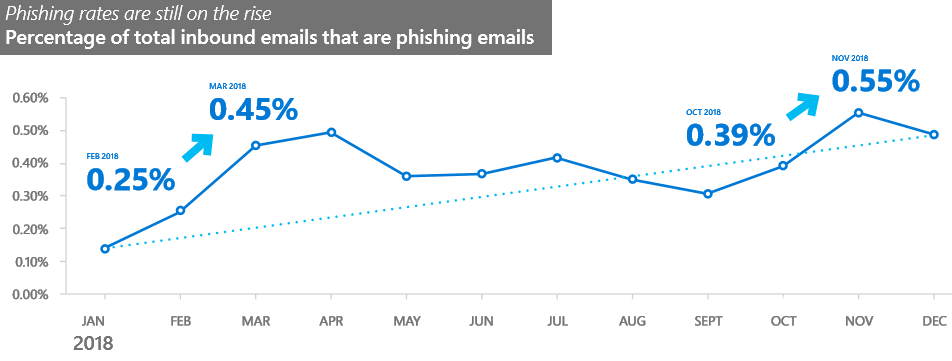

Según el Volumen 24 del Informe de Inteligencia de Seguridad (SIR) de Microsoft, publicado en marzo, los ataques de phishing, en general, han visto un asombroso aumento del 250% en 2018 , con estafadores que se desplazaron a múltiples puntos de ataques durante la misma campaña, cambiando entre dominios y servidores al enviar correos electrónicos de phishing y hospedar formularios de phishing.

Estos resultados fueron el resultado de escanear y analizar más de 470 mil millones de mensajes de correo electrónico enviados y recibidos por los clientes de Office 365, lo que brindó a la empresa una visión general de la evolución de las tendencias y los métodos de phishing.

Servicios de Microsoft fuertemente atacados por phishers

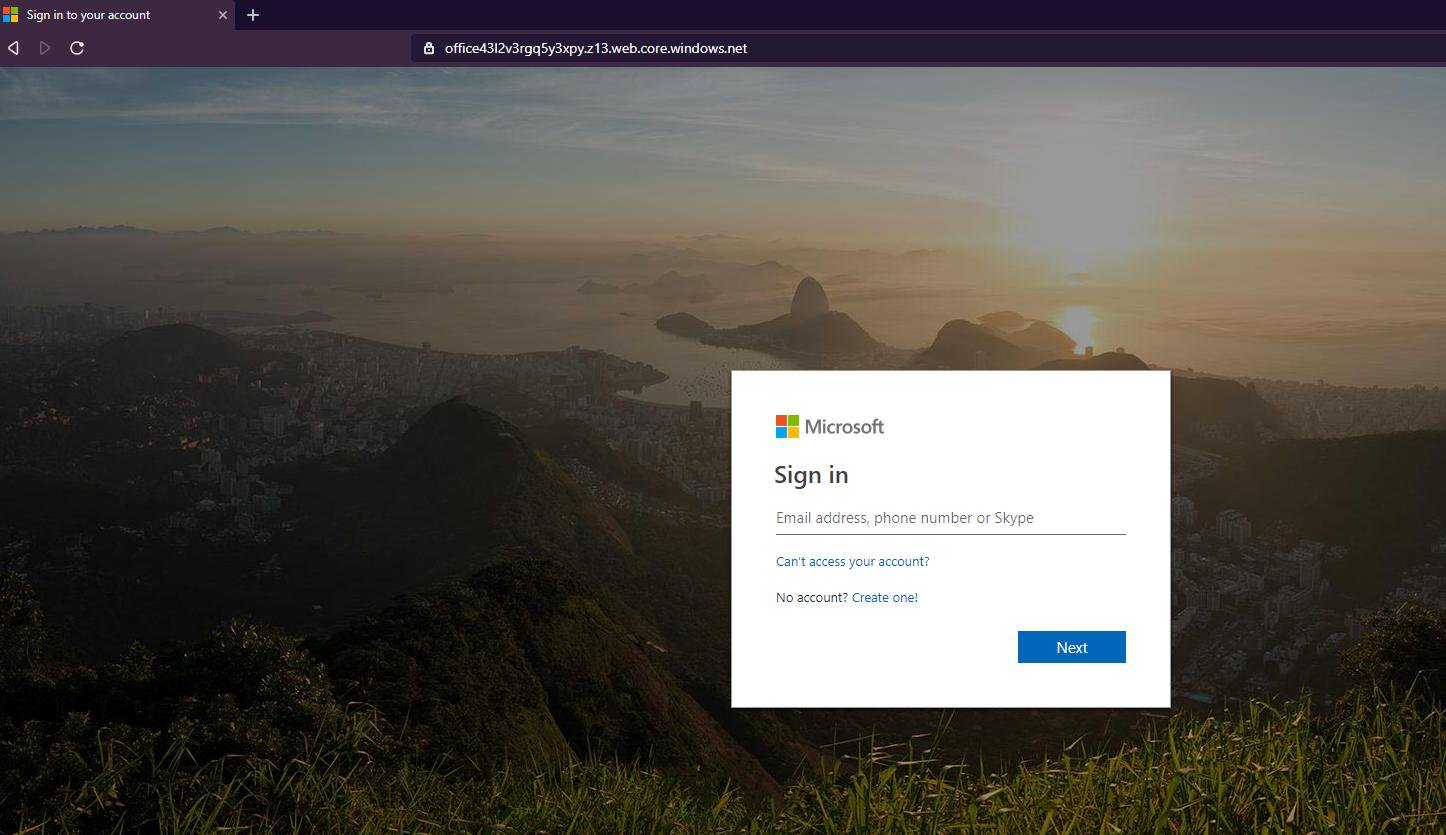

La solución de almacenamiento de objetos de Azure Blob Storage de Microsoft para la nube también es utilizada por los delincuentes [ 1 , 2 ] para alojar formularios de phishing para aprovechar el hecho de que se firmará automáticamente con un certificado SSL de Microsoft.

Esto hace que el phishing basado en Azure Blob Storage sea el método ideal para crear formularios de phishing dirigidos directamente a los servicios de Microsoft, como Office 365, Azure Active Directory, Outlook y muchos otros inicios de sesión de Microsoft.

Si bien los usuarios que desean detectar ataques de phishing deben consultar la URL de los formularios de inicio de sesión que deben completar, las campañas de phishing que utilizan Azure Blob Storage hacen que este consejo sea casi inútil.

La única manera de asegurarse de que los delincuentes no intenten robar sus credenciales de Microsoft es recordar que los formularios de inicio de sesión oficiales siempre serán alojados por Microsoft usando los dominios microsoft.com, live.com o outlook.com, no en dominios similares a https://1drive6e1lj8tcmteh5m.z6.web.core.windows [.] net.

Microsoft también se suma a las capacidades de seguridad de Office 365 periódicamente, como lo demuestra la inclusión de la protección contra macros maliciosas al extender la Interfaz de análisis antimalware (AMSI) a las aplicaciones cliente de Office 365, así como a un mayor control sobre los correos electrónicos cifrados compartidos fuera de la organización. .

Una lista completa de las mejores prácticas de seguridad para Office 365 proporcionada por Microsoft en su sitio web de documentación también ayudará a los usuarios a «minimizar el potencial de una violación de datos o una cuenta comprometida».

Fuente: bleepingcomputer.com