La operación de ransomware DarkSide supuestamente se cerró después de que los actores de la amenaza perdieron el acceso a los servidores y su criptomoneda se transfirió a una billetera desconocida.

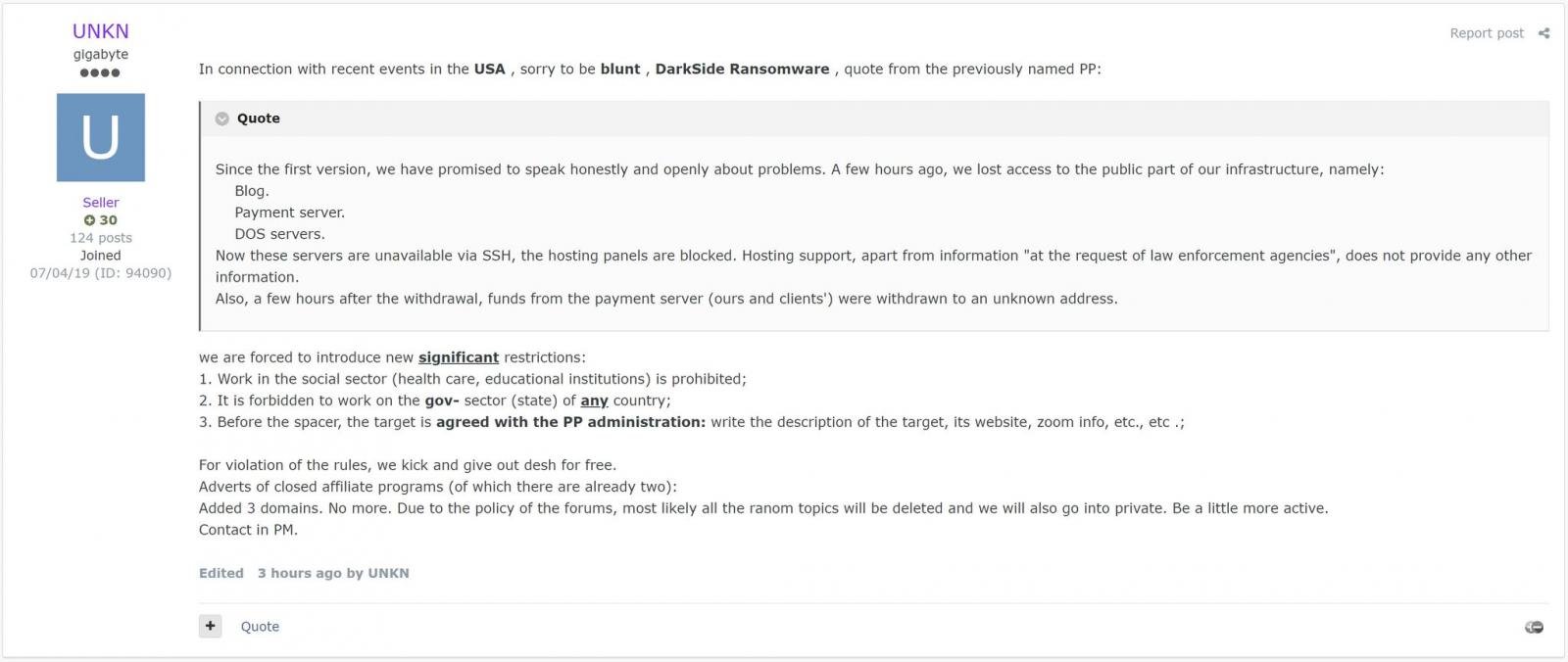

Esta noticia fue compartida por un actor de amenazas conocido como ‘UNKN’, el representante público de la banda rival de ransomware REvil, en una publicación del foro descubierta por primera vez por el investigador de Recorded Future, Dmitry Smilyanets, en el foro de piratería de exploits.

En la publicación, ‘Unkn’ compartió un mensaje supuestamente de DarkSide explicando cómo los actores de amenazas perdieron el acceso a su sitio de filtración de datos públicos, servidores de pago y servidores CDN debido a la acción policial.

«Desde la primera versión, hemos prometido hablar honesta y abiertamente sobre los problemas. Hace unas horas, perdimos el acceso a la parte pública de nuestra infraestructura, a saber: Blog, servidor de pagos, servidores DOS», se lee en la publicación del foro de UNKN.

«Ahora estos servidores no están disponibles a través de SSH, los paneles de alojamiento están bloqueados. El soporte de alojamiento, aparte de la información» a solicitud de las agencias de aplicación de la ley «, no proporciona ninguna otra información».

Fuente: Dmitry Smilyanet

Esta noticia llega un día después de que el presidente Biden dijera en una conferencia de prensa en la Casa Blanca que los países que albergan redes de ransomware deben tomar medidas para cerrarlas.

«No creemos, enfatizo, no creemos que el gobierno ruso haya estado involucrado en este ataque. Pero tenemos fuertes razones para creer que los criminales que cometieron el ataque viven en Rusia. De ahí es de donde vino, eran de Rusia». «, Dijo Biden en una conferencia de prensa sobre el ataque al Colonial Pipeline.

«Hemos estado en comunicación directa con Moscú sobre el imperativo de que los países responsables tomen medidas decisivas contra estas redes de ransomware».

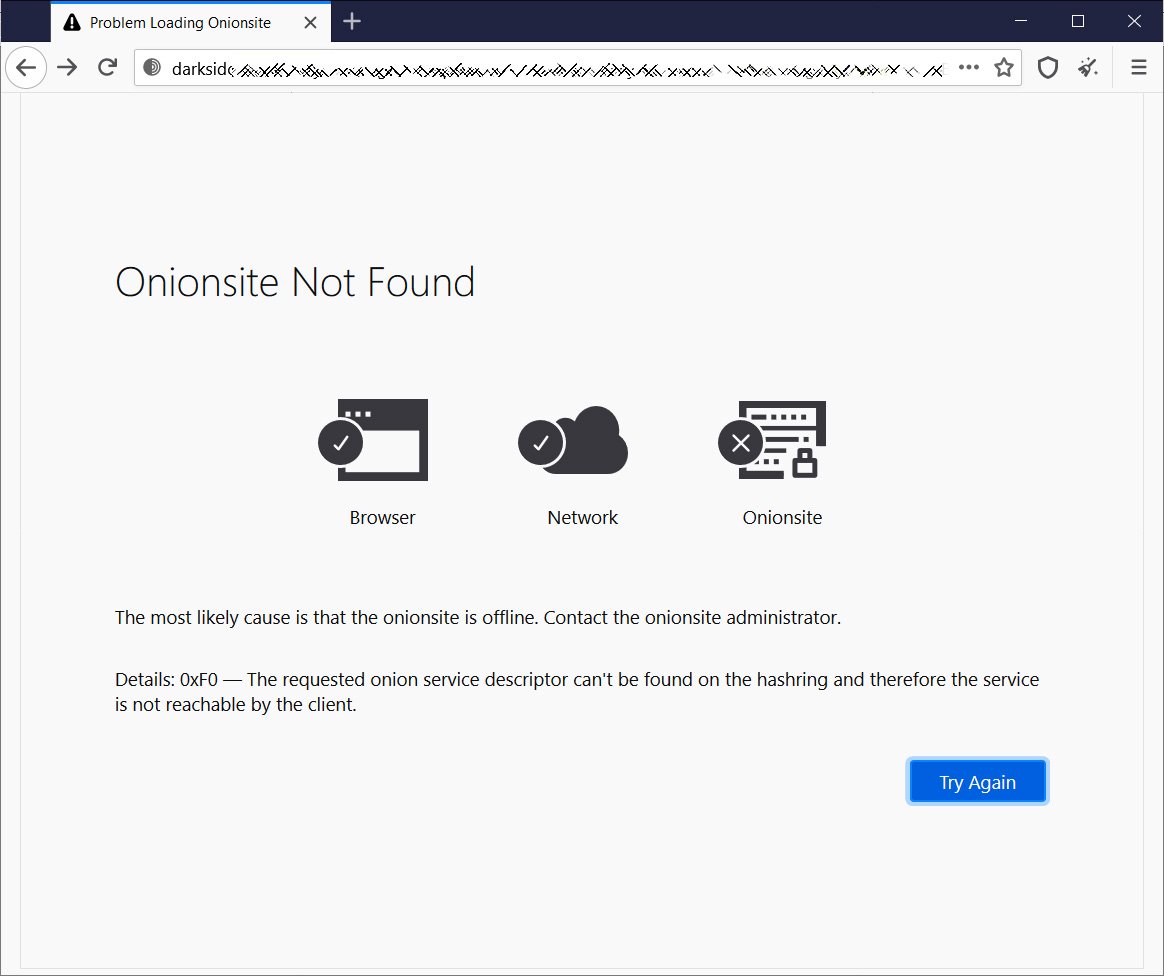

A partir de ayer, los investigadores de seguridad y los periodistas notaron que el sitio de filtración de datos de DarkSide ya no era accesible , y se especuló que las fuerzas del orden se habían apoderado del servidor.

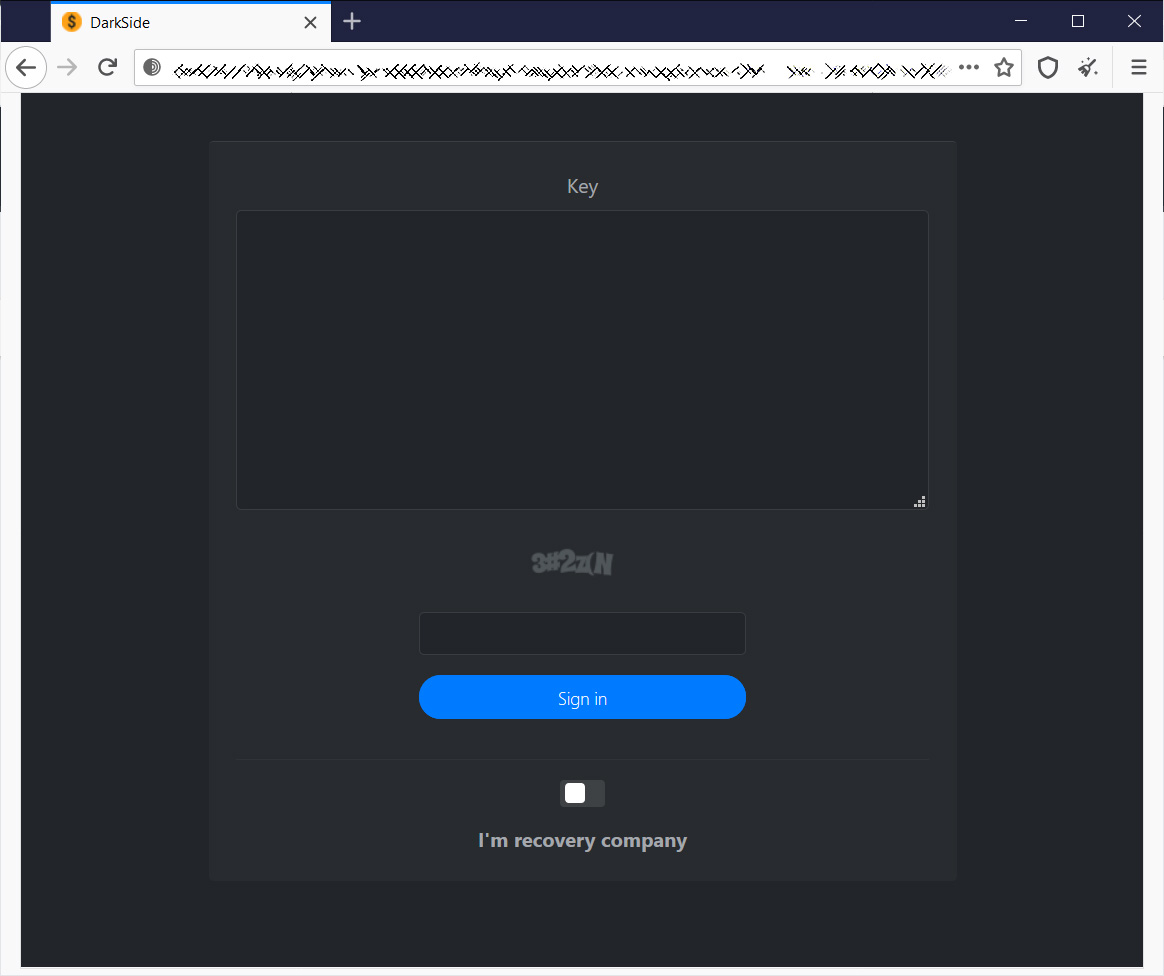

Sin embargo, BleepingComputer ha confirmado que el servidor de pago DarkSide Tor todavía está operativo al momento de escribir este artículo. Si la policía se apoderó del servidor, es posible que lo hayan mantenido en funcionamiento para permitir que las víctimas accedan a sus descifradores.

Sintiendo el calor de la aplicación de la ley, también se ha especulado que la pandilla de ransomware DarkSide podría estar realizando una estafa de salida.

Después de obtener $ 9,4 millones en pagos de rescate esta semana entre Brenntag y Colonial Pipeline , es posible que estén robando el dinero, por lo que no tienen que pagar a los afiliados y culpar a una operación policial.

DarkSide cierra el programa de afiliados

Después de que publicamos nuestra historia, Intel471 obtuvo acceso al mensaje completo enviado a los afiliados de la operación de ransomware como servicio DarkSide.

Según este mensaje, DarkSide decidió cerrar su operación «debido a la presión de Estados Unidos» y luego de perder el acceso a sus servidores públicos.

El mensaje traducido completo adquirido por Intel471 se encuentra a continuación:

A partir de la versión uno, prometimos hablar sobre los problemas de manera honesta y abierta. Hace un par de horas, perdimos el acceso a la parte pública de nuestra infraestructura, en particular a la

Blog

servidor de pago

Servidores CDN

Por el momento, no se puede acceder a estos servidores a través de SSH y los paneles de alojamiento han sido bloqueados.

El servicio de soporte de alojamiento no proporciona ninguna información excepto «a solicitud de las autoridades policiales». Además, un par de horas después de la incautación, los fondos del servidor de pagos (que nos pertenece y nuestros clientes) se retiraron a una cuenta desconocida.

Se tomarán las siguientes acciones para resolver el problema actual: Se le proporcionarán herramientas de descifrado para todas las empresas que aún no hayan pagado.

Después de eso, podrá comunicarse con ellos donde quiera y de la forma que desee. Póngase en contacto con el servicio de asistencia. Retiraremos el depósito para resolver los problemas con todos los usuarios afectados.

La fecha aproximada de la compensación es el 23 de mayo (debido a que el depósito se suspenderá durante 10 días en XSS).

En vista de lo anterior y debido a la presión de EE. UU., El programa de afiliados está cerrado. Mantente a salvo y buena suerte.

La página de destino, los servidores y otros recursos se eliminarán dentro de las 48 horas.

Un punto interesante de este mensaje es que los afiliados recibirán descifradores para sus víctimas. Estos descifradores permitirán a los afiliados extorsionar a esas víctimas por su cuenta sin ninguna afiliación con DarkSide.

REvil ransomware agrega nuevas restricciones.

Históricamente, la banda de ransomware REvil no ha mostrado escrúpulos en cuanto a a quién ataca.

Sin embargo, después del derribo informado de DarkSide , REvil ahora ha comenzado a imponer nuevas restricciones sobre quién puede ser cifrado.

El representante de REvil, UNKN, afirma que ahora se requiere que los afiliados primero obtengan permiso para apuntar a una organización y que ya no pueden apuntar a las siguientes entidades:

- Se prohíbe el trabajo en el sector social (atención médica, instituciones educativas);

- Está prohibido trabajar en el sector gubernamental (estado) de cualquier país;

Las operaciones de ransomware-as-a-Service (RaaS) se han ejecutado históricamente como un programa gratuito, donde los afiliados cifran a cualquier víctima que quieran sin obtener aprobación previa.

Será interesante ver si estas nuevas reglas llevarán a los afiliados a pasar a otras operaciones de RaaS con menos restricciones.

Actualización 14/05/21: Se agregó un mensaje completo enviado a los afiliados sobre el cierre de DarkSide. Se cambió DoS a CDN (gracias a Evgueni).