Los actores de amenazas buscan constantemente nuevas formas de eludir el software de seguridad de correo electrónico y hacer que sus correos electrónicos de phishing lleguen a las bandejas de entrada de los objetivos.

La nueva campaña de phishing descubierta por la empresa de búsqueda de malware Any.Run utiliza documentos de Word dañados intencionalmente como archivos adjuntos en correos electrónicos que simulan ser de departamentos de nóminas y recursos humanos. Estos archivos adjuntos utilizan una amplia gama de temas, todos relacionados con los beneficios y bonificaciones de los empleados.

El «daño» permite eludir el software de seguridad debido a su estado dañado, pero aún así ser recuperables por la aplicación. Todos los documentos de esta campaña incluyen la cadena codificada en base64 «IyNURVhUTlVNUkFORE9NNDUjIw», que se decodifica como «##TEXTNUMRANDOM45##».

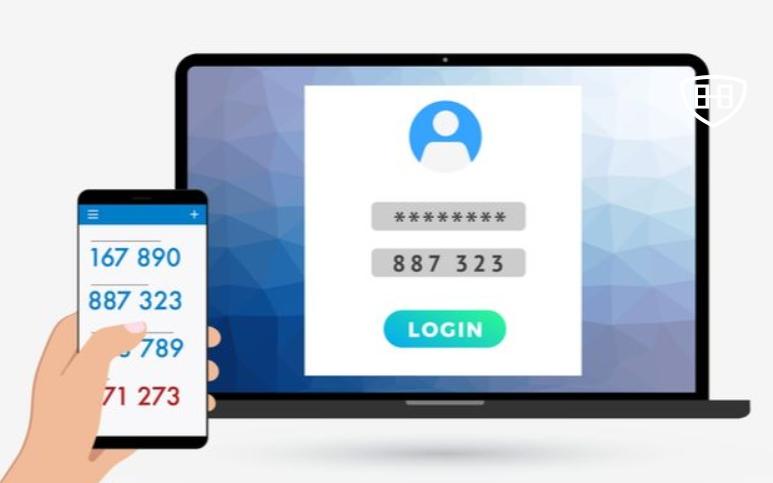

Al abrir los archivos adjuntos, Word detectará que el archivo está dañado y dirá que «encontró contenido ilegible» en el archivo, preguntándole si desea recuperarlo. Al escanear el código QR, el usuario será llevado a un sitio de phishing que simula ser un inicio de sesión de Microsoft e intenta robar las credenciales del usuario.

Si bien el objetivo final de este ataque de phishing no es nada nuevo, el uso de documentos de Word corruptos es una táctica novedosa que se utiliza para evadir la detección.

«Aunque estos archivos funcionan correctamente dentro del sistema operativo, la mayoría de las soluciones de seguridad no los detectan debido a que no se aplican los procedimientos adecuados para sus tipos de archivos», explica Any.Run.

De los archivos adjuntos compartidos con BleepingComputer y utilizados en esta campaña, casi todos tienen cero detecciones [1, 2, 3, 4] en VirusTotal, y solo algunos [1] fueron detectados por 2 proveedores. Al mismo tiempo, esto también podría deberse a que no se ha añadido ningún código malicioso a los documentos, sino que simplemente muestran un código QR.

Si recibe un correo electrónico de un remitente desconocido, especialmente si contiene archivos adjuntos, debe eliminarlo inmediatamente o confirmarlo con un administrador de red antes de abrirlo.

Fuente y redacción: segu-info.com.ar