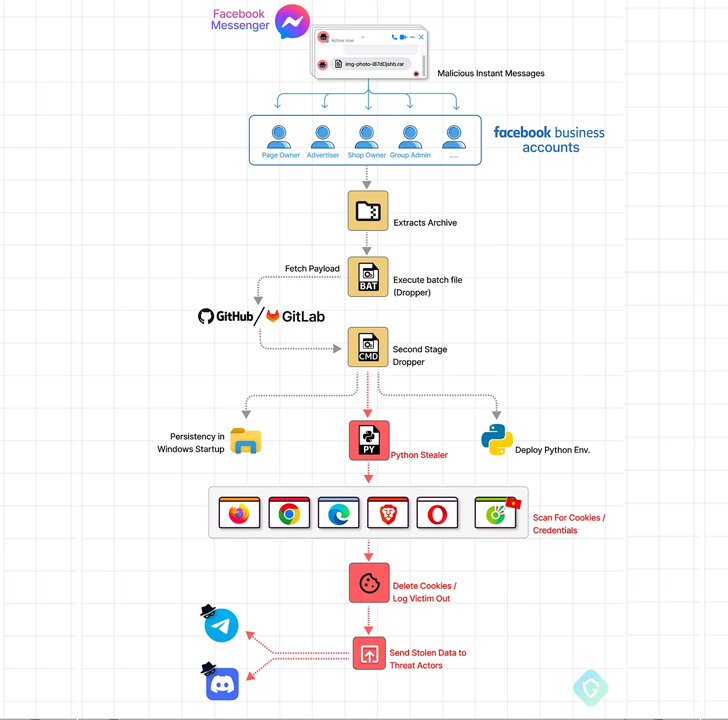

Un nuevo ataque de phishing está aprovechando Facebook Messenger para propagar mensajes con archivos adjuntos maliciosos de un «enjambre de cuentas personales falsas y secuestradas» con el objetivo final de apoderarse de las cuentas de los objetivos.

«Esta campaña, que se originó una vez más en un grupo con sede en Vietnam, utiliza un pequeño archivo adjunto comprimido que incluye un poderoso ladrón basado en Python que se coloca en un proceso de varias etapas lleno de métodos de ofuscación simples pero efectivos», dijo el investigador de Guardio Labs, Oleg Zaytsev, en un análisis publicado durante el fin de semana.

En estos ataques, denominados MrTonyScam, las víctimas potenciales reciben mensajes que las incitan a hacer clic en los archivos adjuntos RAR y ZIP, lo que lleva a la implementación de un cuentagotas que recupera la siguiente etapa de un repositorio GitHub o GitLab.

Esta carga útil es otro archivo que contiene un archivo CMD, que, a su vez, alberga un ladrón ofuscado basado en Python para filtrar todas las cookies y credenciales de inicio de sesión de diferentes navegadores web a un punto final de Telegram o Discord API controlado por el actor.

Una táctica inteligente adoptada por el adversario consiste en eliminar todas las cookies después de robarlas, lo que efectivamente cierra la sesión de las víctimas en sus propias cuentas, momento en el cual los estafadores secuestran sus sesiones utilizando las cookies robadas para cambiar sus contraseñas y tomar el control de ellas.

Los vínculos del actor de amenazas con Vietnam provienen de la presencia de referencias al idioma vietnamita en el código fuente del ladrón de Python y la inclusión de Cốc Cốc, un navegador basado en Chromium popular en el país.

A pesar de que desencadenar la infección requiere la interacción del usuario para descargar un archivo, descomprimirlo y ejecutar el archivo adjunto, Guardio Labs descubrió que la campaña ha sido testigo de una alta tasa de éxito: se estima que 1 de cada 250 víctimas ha sido infectada en los últimos 30 años. días solo.

La mayoría de los compromisos se han reportado en Estados Unidos, Australia, Canadá, Francia, Alemania, Indonesia, Japón, Nepal, España, Filipinas y Vietnam, entre otros.

«Las cuentas de Facebook con reputación, calificación de vendedor y un gran número de seguidores pueden monetizarse fácilmente en los mercados oscuros», dijo Zaytsev. «Estos se utilizan para llegar a una audiencia más amplia para difundir anuncios y más estafas».

La divulgación se produce días después de que WithSecure y Zscaler ThreatLabz detallaran nuevas campañas de Ducktail y Duckport dirigidas a cuentas Meta Business y Facebook utilizando tácticas de publicación maliciosa .

«El elemento centrado en Vietnam de estas amenazas y el alto grado de superposiciones en términos de capacidades, infraestructura y victimología sugiere relaciones de trabajo activas entre varios actores de amenazas, herramientas compartidas y TTP entre estos grupos de amenazas, o un cibercriminal vietnamita fracturado y orientado a los servicios. ecosistema (similar al modelo de ransomware como servicio) centrado en plataformas de redes sociales como Facebook», señaló WithSecure.

Fuente y redacción: thehackernews.com