Han surgido detalles sobre una vulnerabilidad de seguridad de alta gravedad que afecta el Protocolo de ubicación del servicio ( SLP ) que podría usarse como arma para lanzar ataques volumétricos de denegación de servicio contra objetivos.

«Los atacantes que explotan esta vulnerabilidad podrían aprovechar las instancias vulnerables para lanzar ataques masivos de amplificación de denegación de servicio (DoS) con un factor de hasta 2200 veces, lo que podría convertirlo en uno de los ataques de amplificación más grandes jamás informados», dijeron los investigadores de Bitsight y Curesec, Pedro Umbelino. y Marco Lux dijo en un informe compartido con The Hacker News.

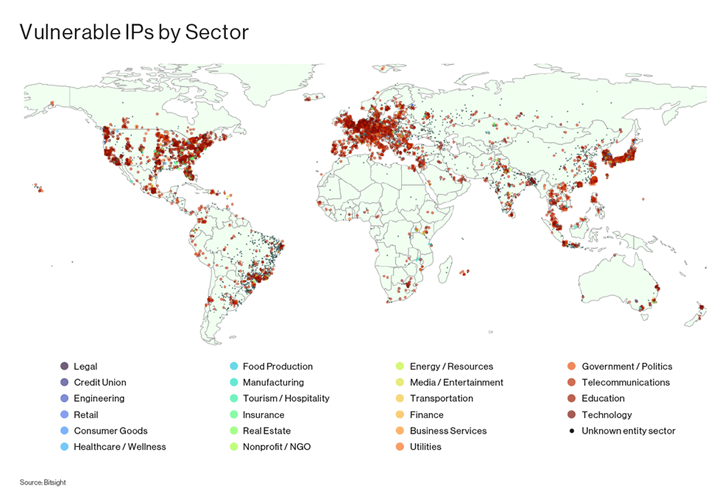

Se dice que la vulnerabilidad, a la que se le ha asignado el identificador CVE-2023-29552 (puntuación CVSS: 8,6), afecta a más de 2000 organizaciones globales y más de 54 000 instancias de SLP a las que se puede acceder a través de Internet.

Esto incluye VMWare ESXi Hypervisor, impresoras Konica Minolta, enrutadores Planex, IBM Integrated Management Module (IMM), SMC IPMI y otros 665 tipos de productos.

Los 10 principales países con la mayor cantidad de organizaciones que tienen instancias SLP vulnerables son EE. UU., Reino Unido, Japón, Alemania, Canadá, Francia, Italia, Brasil, Países Bajos y España.

SLP es un protocolo de descubrimiento de servicios que hace posible que las computadoras y otros dispositivos encuentren servicios en una red de área local, como impresoras, servidores de archivos y otros recursos de red.

La explotación exitosa de CVE-2023-29552 podría permitir que un atacante aproveche las instancias SLP susceptibles para lanzar un ataque de amplificación de reflexión y abrumar a un servidor de destino con tráfico falso.

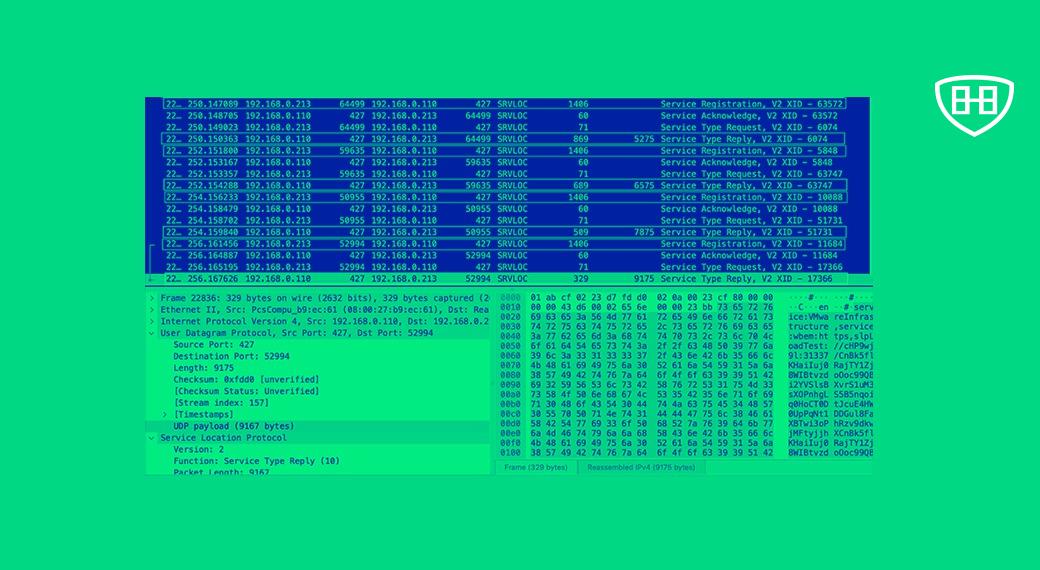

Para hacerlo, todo lo que un atacante debe hacer es encontrar un servidor SLP en el puerto UDP 427 y registrar «servicios hasta que SLP niegue más entradas», seguido de suplantar repetidamente una solicitud a ese servicio con la IP de la víctima como la dirección de origen.

Un ataque de este tipo puede producir un factor de amplificación de hasta 2200, dando como resultado ataques DoS a gran escala. Para mitigar la amenaza, se recomienda a los usuarios que deshabiliten SLP en los sistemas conectados directamente a Internet o, alternativamente, filtren el tráfico en el puerto UDP y TCP 427.

«Es igualmente importante hacer cumplir una autenticación sólida y controles de acceso, permitiendo que solo los usuarios autorizados accedan a los recursos de red correctos, con el acceso monitoreado y auditado de cerca», dijeron los investigadores.

La compañía de seguridad web Cloudflare, en un aviso , dijo que «espera que la prevalencia de los ataques DDoS basados en SLP aumente significativamente en las próximas semanas» a medida que los actores de amenazas experimenten con el nuevo vector de amplificación DDoS.

«El impacto colateral de los ataques de reflexión/amplificación SLP es potencialmente significativo para las organizaciones cuyos servidores VMWare ESXi expuestos a Internet u otros sistemas habilitados para SLP pueden ser objeto de abuso como reflectores/amplificadores DDoS», advirtió Netscout .

La vulnerabilidad también llamó la atención de la Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA), que advirtió sobre posibles ataques que abusan de SLP para «realizar ataques DoS de alto factor de amplificación utilizando direcciones de origen falsificadas».

«El Protocolo de ubicación de servicios (SLP, RFC 2608 ) permite que un atacante remoto no autenticado registre servicios arbitrarios», dijo la agencia . «Esto podría permitir que un atacante use tráfico UDP falsificado para realizar un ataque de denegación de servicio (DoS) con un factor de amplificación significativo».

Los hallazgos se producen cuando una falla de dos años ahora parcheada en la implementación de SLP de VMware fue explotada por actores asociados con el ransomware ESXiArgs en ataques generalizados a principios de este año.

El proveedor de servicios de virtualización dijo que investigó la falla y determinó que las versiones de ESXi (líneas ESXi 7.x y 8.x) no se ven afectadas y que solo afecta a las versiones anteriores que han llegado al final del soporte general (EoGS ) .

«La mejor opción para abordar CVE-2023-29552 es actualizar a una línea de lanzamiento compatible que no se vea afectada por la vulnerabilidad», dijo Edward Hawkins, gerente de respuesta a incidentes de productos de alto perfil de VMware . «En lugar de una actualización a una versión compatible, los administradores de ESXi deben asegurarse de que sus hosts ESXi no estén expuestos a redes que no sean de confianza y también deshabilitar SLP «.

Fuente y redacción: thehackernews.com