Microsoft marcó el jueves una botnet multiplataforma que está diseñada principalmente para lanzar ataques de denegación de servicio distribuido (DDoS) contra servidores privados de Minecraft.

Llamada MCCrash , la botnet se caracteriza por un mecanismo de propagación único que le permite propagarse a dispositivos basados en Linux a pesar de originarse en descargas de software malicioso en hosts de Windows.

«La red de bots se propaga enumerando las credenciales predeterminadas en dispositivos habilitados para Secure Shell (SSH) expuestos a Internet», dijo la compañía en un informe. «Debido a que los dispositivos IoT comúnmente están habilitados para la configuración remota con configuraciones potencialmente inseguras, estos dispositivos podrían estar en riesgo de ataques como este botnet».

Esto también significa que el malware podría persistir en los dispositivos IoT incluso después de eliminarlo de la PC de origen infectada. La división de ciberseguridad del gigante tecnológico está rastreando el grupo de actividad bajo su nombre emergente DEV-1028.

La mayoría de las infecciones se han notificado en Rusia y, en menor medida, en Kazajstán, Uzbekistán, Ucrania, Bielorrusia, Chequia, Italia, India, Indonesia, Nigeria, Camerún, México y Colombia. La compañía no reveló la escala exacta de la campaña.

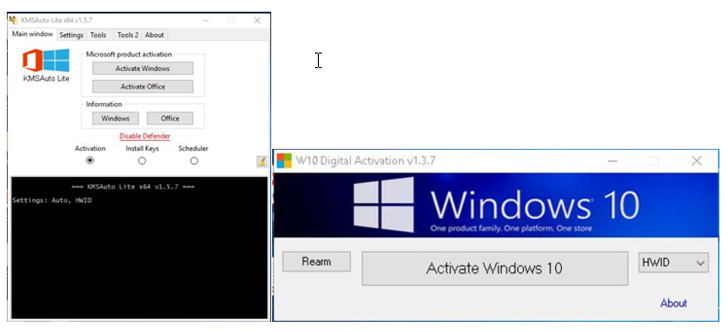

El punto de infección inicial de la botnet es un grupo de máquinas que se han visto comprometidas mediante la instalación de herramientas de craqueo que afirman proporcionar licencias ilegales de Windows.

.

Posteriormente, el software actúa como un conducto para ejecutar una carga útil de Python que contiene las características principales de la red de bots, incluida la búsqueda de dispositivos Linux habilitados para SSH para lanzar un ataque de diccionario.

Al violar un host de Linux utilizando el método de propagación, se implementa la misma carga útil de Python para ejecutar comandos DDoS, uno de los cuales está configurado específicamente para bloquear los servidores de Minecraft («ATTACK_MCCRASH»).

Microsoft describió el método como «altamente eficiente» y señaló que probablemente se ofrezca como un servicio en foros clandestinos.

«Este tipo de amenaza enfatiza la importancia de garantizar que las organizaciones administren, se mantengan actualizadas y monitoreen no solo los puntos finales tradicionales, sino también los dispositivos IoT que a menudo son menos seguros», dijeron los investigadores David Atch, Maayan Shaul, Mae Dotan, Yuval Gordon y dijo Ross Bevington.

Los hallazgos se producen días después de que Fortinet FortiGuard Labs revelara los detalles de una nueva red de bots denominada GoTrim , que se ha observado forzando a la fuerza bruta a los sitios web de WordPress autohospedados..

Fuente y redacción: thehackernews.com