La plataforma de phishing como servicio (PhaaS) de Robin Banks vuelve a estar en acción con una infraestructura alojada por una empresa de Internet rusa que ofrece protección contra ataques distribuidos de denegación de servicio (DDoS).

Robin Banks enfrentó una interrupción operativa en julio de 2022, cuando los investigadores de IronNet expusieron la plataforma como un servicio de phishing altamente amenazante dirigido a Citibank, Bank of America, Capital One, Wells Fargo, PNC, US Bank, Santander, Lloyds Bank y Commonwealth Bank.

Cloudflare inmediatamente incluyó en la lista negra el frontend y el backend de la plataforma, deteniendo abruptamente las campañas de phishing en curso de los ciberdelincuentes que pagan una suscripción para usar la plataforma PhaaS.

Un nuevo informe de IronNet advierte sobre el regreso de Robin Banks y destaca las medidas que sus operadores han tomado para ocultar y proteger mejor la plataforma de los investigadores.

Entre las nuevas funciones se encuentran la omisión de la autenticación multifactor (MFA) y un redireccionador que ayuda a evitar la detección.

Robin Banks recargado

Para volver a poner su servicio en línea, los operadores de Robin Bank recurrieron a DDoS-Guard, un proveedor de servicios de Internet ruso con una larga historia de intercambios comerciales controvertidos, algunos de sus clientes son Hamas , Parler , HKLeaks y, más recientemente, Kiwi Farms .

Para evitar que personas externas accedan al panel de phishing, Robin Banks ahora ha agregado autenticación de dos factores para las cuentas de los clientes.

Además, todas las discusiones entre los administradores centrales ahora se realizan a través de un canal privado de Telegram.

Nuevo redirector

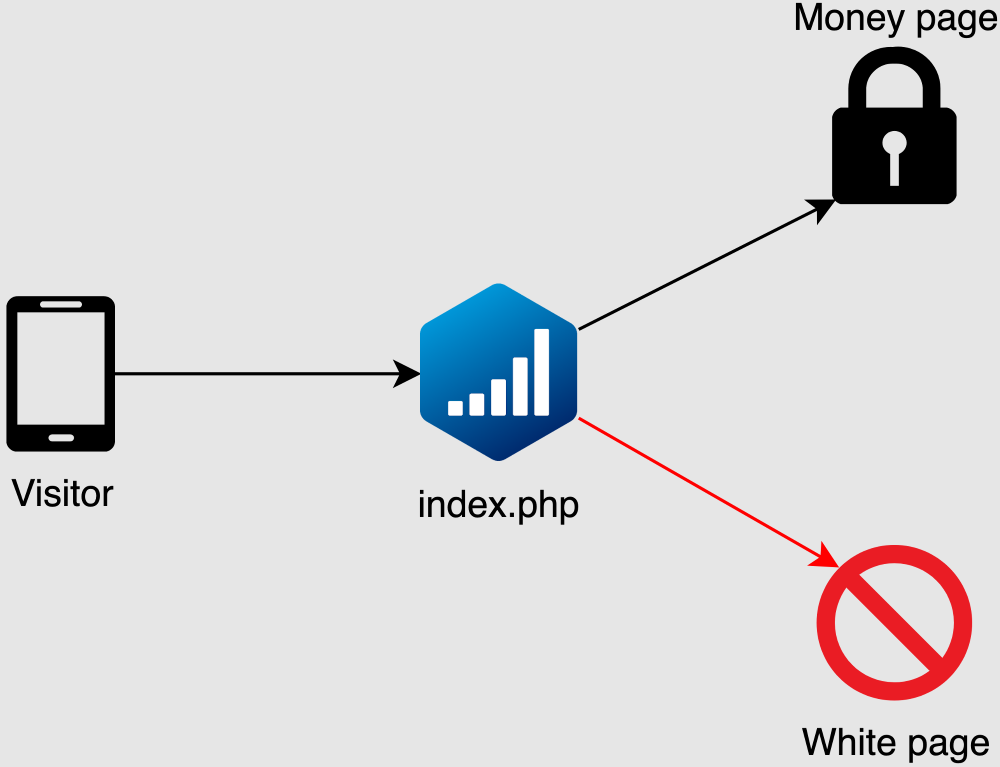

Una de las nuevas características que los analistas de IronNet descubrieron en Robin Banks es el uso de ‘Adspect’, un encubridor de terceros, un filtro de bots y un rastreador de anuncios.

Las plataformas PhaaS usan herramientas como Adspect para dirigir objetivos válidos a sitios de phishing mientras redireccionan los escáneres y el tráfico no deseado a sitios web benignos, evadiendo así la detección.

IronNet comenta que Adspect no se anuncia a sí mismo como una ayuda para el phishing; sin embargo, sus servicios se promocionan en varios foros de la dark web y en canales de Telegram dedicados al phishing.

Omisión de MFA

Los desarrolladores de Robin Banks también han implementado el proxy inverso ‘ Evilginx2 ‘ para ataques de ‘adversario en el medio’ (AiTM) y robar cookies que contienen tokens de autenticación.

Evilginx2 es una herramienta de proxy inverso que establece la comunicación entre la víctima y el servidor del servicio real, reenvía las solicitudes de inicio de sesión y las credenciales y captura la cookie de sesión en tránsito.

Esto ayuda a los actores de phishing a eludir el mecanismo MFA porque pueden usar las cookies capturadas para iniciar sesión en una cuenta como si fueran el propietario.

Robin Banks vende esta nueva característica de omisión de MFA por separado y anuncia que funciona con Google, Yahoo y Outlook ‘phislets’.

El hecho de que Robin Banks persista confiando exclusivamente en herramientas y servicios fácilmente disponibles demuestra que las plataformas PhaaS pueden ser construidas por cualquier persona lo suficientemente determinada.

La amplia disponibilidad de estas plataformas abre la puerta a ciberdelincuentes menos técnicos, lo que les permite lanzar poderosos ataques de phishing y eludir MFA para robar cuentas valiosas.