Según el New York Times, los atacantes hackearon la cuenta de Slack de un empleado y la usaron para informar al personal interno que «la empresa había sufrido una violación de datos» y proporcionaron una lista de bases de datos internas presuntamente pirateadas.

«Anuncio que soy un hacker y Uber ha sufrido una violación de datos», afirma el mensaje.

La empresa se vio obligada a desconectar sus sistemas internos de comunicaciones e ingeniería para mitigar el ataque e investigar la intrusión.

Los atacantes supuestamente comprometieron varios sistemas internos y proporcionaron imágenes de correo electrónico, almacenamiento en la nube y repositorios de códigos a The New York Times y algunos investigadores de seguridad cibernética.

«Prácticamente tienen acceso completo a Uber», dijo Sam Curry, un ingeniero de seguridad de Yuga Labs que mantuvo correspondencia con la persona que afirmó ser responsable de la violación. «Este es un compromiso total, por lo que parece».

Los atacantes también tenían acceso al programa de recompensas de HackerOne de la empresa, lo que significa que tenían acceso a todos los informes de errores enviados a investigadores de seguridad y esta información es muy importante porque los actores de amenazas podrían usarla para lanzar más ataques. En este momento no es posible descartar que los informes incluyan detalles técnicos sobre algunas fallas que aún no han sido reparadas por la empresa.

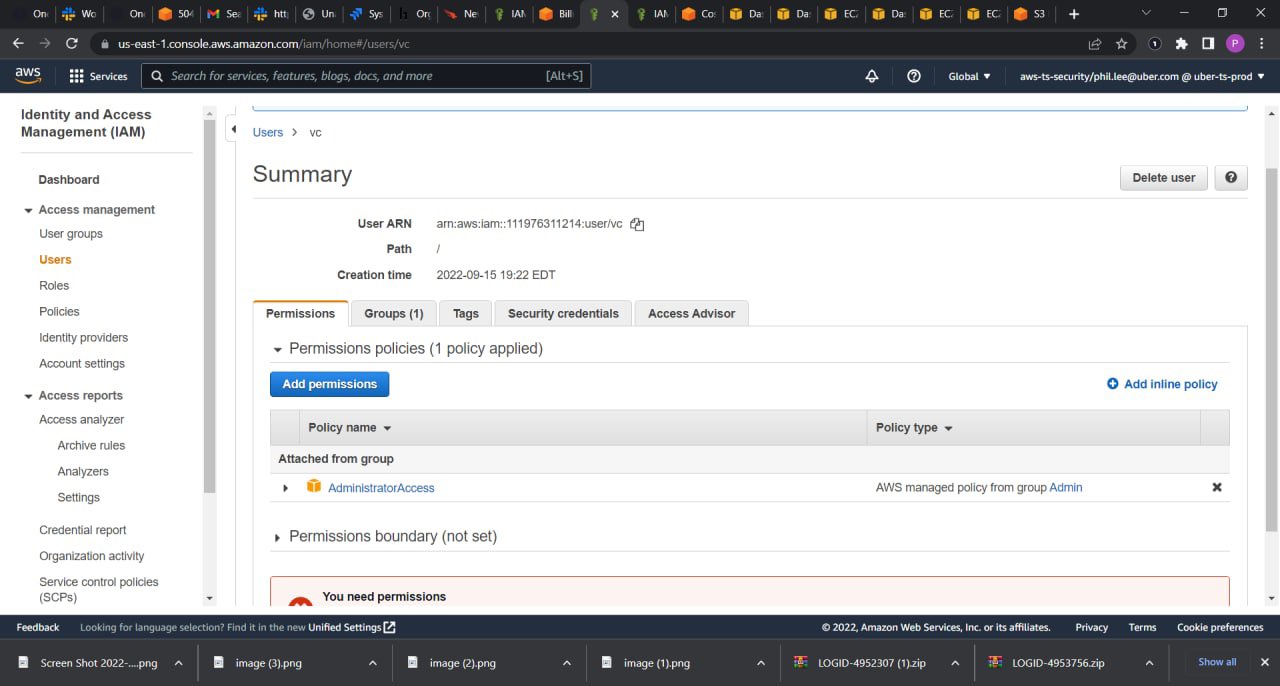

HackerOne ha deshabilitado inmediatamente el programa de recompensas por errores de Uber bloqueando cualquier acceso a la lista de problemas informados. El atacante afirma haber comprometido completamente a Uber y ha publicado capturas de pantalla de las siguientes plataformas:

- Slack

- Google Workspace (admin)

- Cuentas de AWS

- HackerOne (admin)

- SentinelOne EDR

- VMware vSphere

- Dashboards Financieros

«No tenemos una estimación en este momento de cuándo se restablecerá el acceso completo a las herramientas, así que gracias por su paciencia», dijo Latha Maripuri, directora de seguridad de la información de Uber, a NYT por correo electrónico.

Se instruyó a los empleados para que no usaran el servicio de mensajería interna Slack y algunos de ellos, hablando bajo condición de anonimato, dijeron al NYT que otros sistemas internos eran inaccesibles.

El atacante dice tener 18 años y agregó que Uber tenía poca seguridad, en el mensaje enviado a través de Slack también dijo que los conductores de Uber deberían recibir un pago más alto. Esta no es la primera vez que la empresa sufre una brecha de seguridad. En 2017, la noticia de otra filtración de datos que tuvo lugar en 2016 fue noticia.

En otra imagen compartida, se muestran algunas de las credenciales a las que el atacante tuvo acceso, incluso se filtraron las credenciales de la «Cuenta de servicio de respuesta de seguridad». Para aquellos que no saben qué son las cuentas de este estilo, se utilizan durante emergencias críticas, como una brecha de seguridad importante.

En noviembre de 2017, el CEO de Uber, Dara Khosrowshahi, anunció que los delincuentes informáticos irrumpieron en la base de datos de la empresa y accedieron a los datos personales (nombres, direcciones de correo electrónico y números de teléfono celular) de 57 millones de sus usuarios, la revelación desconcertante fue que la empresa encubrió el hackeo durante más de un año.

Los atacantes accedieron también a los nombres y números de licencia de conducir de aproximadamente 600.000 de sus conductores en los Estados Unidos.

El hackeo ocurrió en 2016, fue fácil para los atacantes que según un informe publicado por Bloomberg, obtuvieron credenciales de un sitio privado de GitHub utilizado por el equipo de desarrollo de la empresa. Los delincuentes informáticos intentaron chantajear a Uber y exigieron 100.000 dólares a la empresa a cambio de evitar la publicación de los datos robados.

En lugar de notificar la violación de datos a los clientes y a las fuerzas del orden, como exige la ley de notificación de violaciones de seguridad de datos de California, el jefe de seguridad de la información, Joe Sullivan, ordenó pagar el rescate y cubrir la historia destruyendo cualquier evidencia. El pago se disfrazó como un premio de recompensa por errores completo con acuerdos de confidencialidad firmados.

¿Datos personales comprometidos?

La empresa de viajes ha informado que «no hay evidencia» de que el perpetrador haya accedido a datos confidenciales de los usuarios, como los historiales de viajes, datos personales o de las tarjetas. Todos los servicios funcionan correctamente y la empresa ha restablecido el uso del software interno que eliminó al descubrir la infracción.