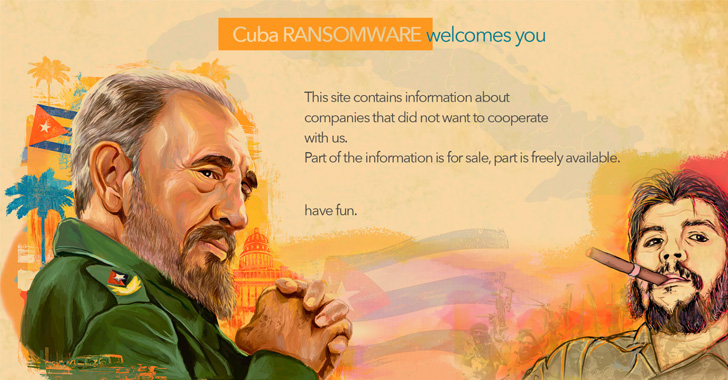

Los actores de amenazas asociados con el ransomware Cuba se han vinculado a tácticas, técnicas y procedimientos (TTP) previamente no documentados, incluido un nuevo troyano de acceso remoto llamado ROMCOM RAT en sistemas comprometidos.

Los nuevos hallazgos provienen del equipo de inteligencia de amenazas de la Unidad 42 de Palo Alto Networks, que está rastreando al grupo de ransomware de doble extorsión bajo el apodo de constelación Tropical Scorpius .

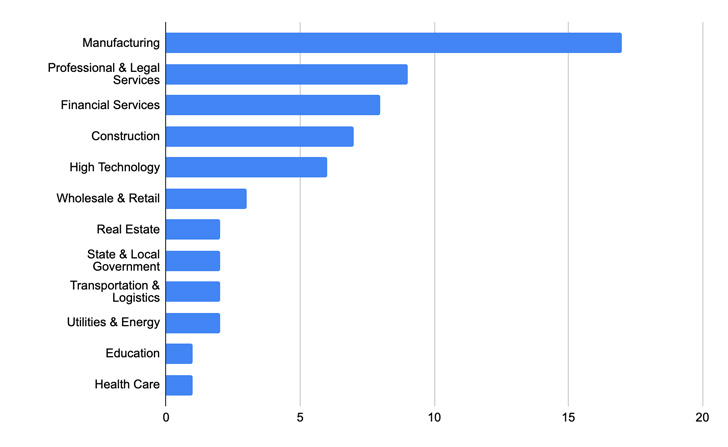

El ransomware Cuba (también conocido como COLDDRAW ), que se detectó por primera vez en diciembre de 2019, resurgió en el panorama de amenazas en noviembre de 2021 y se ha atribuido a ataques contra 60 entidades en cinco sectores de infraestructura crítica, acumulando al menos 43,9 millones de dólares en pagos de rescate.

De las 60 víctimas enumeradas en su sitio de fuga de datos, 40 se encuentran en los EE. UU., lo que indica una distribución no tan global de organizaciones objetivo como otras bandas de ransomware.

«Cuba ransomware se distribuye a través del malware Hancitor, un cargador conocido por colocar o ejecutar ladrones, como troyanos de acceso remoto (RAT) y otros tipos de ransomware, en las redes de las víctimas», según una alerta de diciembre de 2021 de la Oficina Federal de EE . UU. Investigación (FBI).

«Los actores de malware Hancitor utilizan correos electrónicos de phishing, vulnerabilidades de Microsoft Exchange, credenciales comprometidas o herramientas legítimas de Protocolo de escritorio remoto (RDP) para obtener acceso inicial a la red de una víctima».

En los meses intermedios, la operación de ransomware recibió actualizaciones sustanciales con el objetivo de «optimizar su ejecución, minimizar el comportamiento no deseado del sistema y brindar soporte técnico a las víctimas de ransomware si deciden negociar», señaló Trend Micro en junio.

El principal de los cambios abarcó la finalización de más procesos antes del cifrado (a saber, Microsoft Outlook, Exchange y MySQL), la ampliación de los tipos de archivos que se excluirán y la revisión de su nota de rescate para ofrecer asistencia a las víctimas a través de quTox.

También se cree que Tropical Scorpius comparte conexiones con un mercado de extorsión de datos llamado Industrial Spy, según informó Bleeping Computer en mayo de 2022, con los datos extraídos luego de un ataque de ransomware a Cuba publicados para la venta en el portal ilícito en lugar de su propio sitio de fuga de datos.

Las últimas actualizaciones observadas por la Unidad 42 en mayo de 2022 tienen que ver con las tácticas de evasión de defensa empleadas antes de la implementación del ransomware para pasar desapercibido y moverse lateralmente por el entorno de TI comprometido.

«Tropical Scorpius aprovechó un cuentagotas que escribe un controlador de kernel en el sistema de archivos llamado ApcHelper.sys», señaló la compañía. «Esto tiene como objetivo y finaliza los productos de seguridad. El cuentagotas no se firmó, sin embargo, el controlador del kernel se firmó con el certificado que se encuentra en la fuga de LAPSUS $ NVIDIA «.

La tarea principal del controlador del kernel es terminar los procesos asociados con los productos de seguridad para eludir la detección. También se incorpora en la cadena de ataque una herramienta de escalada de privilegios local descargada de un servidor remoto para obtener permisos de SISTEMA.

Esto, a su vez, se logra activando un exploit para CVE-2022-24521 (puntuación CVSS: 7.8), una falla en el Sistema de archivos de registro comunes de Windows (CLFS) que Microsoft corrigió como una falla de día cero en abril de 2022. .

El paso de escalada de privilegios es seguido por la realización de actividades de reconocimiento del sistema y movimiento lateral a través de herramientas como ADFind y Net Scan, al mismo tiempo que se usa una utilidad ZeroLogon que explota CVE-2020-1472 para obtener derechos de administrador de dominio.

Además, la intrusión allana el camino para la implementación de una nueva puerta trasera llamada ROMCOM RAT, que está equipada para iniciar un shell inverso, eliminar archivos arbitrarios, cargar datos en un servidor remoto y recopilar una lista de procesos en ejecución.

Se dice que el troyano de acceso remoto, por Unidad 42, está en desarrollo activo, ya que la firma de ciberseguridad descubrió una segunda muestra cargada en la base de datos VirusTotal el 20 de junio de 2022.

La variante mejorada viene con soporte para un conjunto ampliado de 22 comandos, contando con la capacidad de descargar cargas útiles personalizadas para capturar capturas de pantalla, así como extraer una lista de todas las aplicaciones instaladas para enviarlas al servidor remoto.

«Tropical Scorpius sigue siendo una amenaza activa», dijeron los investigadores. «La actividad del grupo deja en claro que un enfoque de comercio que utiliza un híbrido de herramientas más matizadas que se enfoca en los componentes internos de Windows de bajo nivel para la evasión de defensa y la escalada de privilegios locales puede ser muy efectivo durante una intrusión.

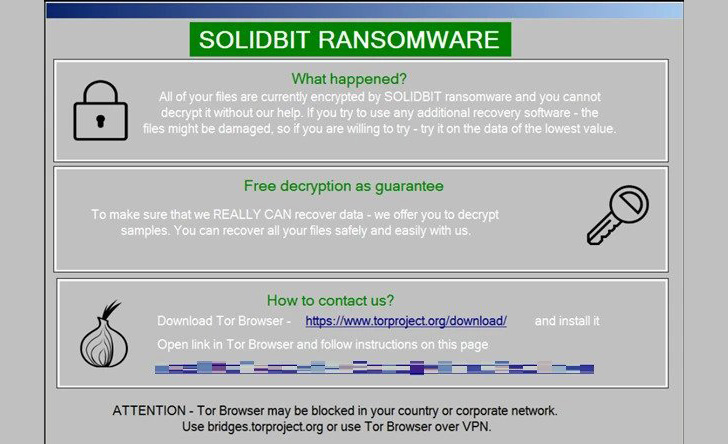

Los hallazgos se producen a medida que grupos de ransomware emergentes como Stormous , Vice Society , Luna , SolidBit y BlueSky continúan proliferando y evolucionando en el ecosistema del ciberdelito, al mismo tiempo que utilizan técnicas de cifrado y mecanismos de entrega avanzados.

SolidBit se destaca particularmente por su orientación a usuarios de videojuegos populares y plataformas de redes sociales haciéndose pasar por diferentes aplicaciones como el verificador de cuentas de League of Legends, Social Hacker e Instagram Follower Bot, lo que permite a los actores lanzar una amplia red de posibles víctimas.

«SolidBit ransomware se compila usando .NET y en realidad es una variante de Yashma ransomware, también conocido como Chaos», señaló Trend Micro en un artículo la semana pasada.

«Es posible que los actores del ransomware de SolidBit estén trabajando actualmente con el desarrollador original del ransomware Yashma y probablemente modificaron algunas funciones del generador Chaos, y luego lo rebautizaron como SolidBit».

BlueSky, por su parte, es conocido por utilizar subprocesos múltiples para cifrar archivos en el host para un cifrado más rápido, sin mencionar que adopta técnicas antianálisis para ofuscar su apariencia.

La carga útil del ransomware, que comienza con la ejecución de un script de PowerShell recuperado de un servidor controlado por un atacante, también se disfraza como una aplicación legítima de Windows («javaw.exe»).

«Los autores de ransomware están adoptando técnicas avanzadas modernas, como la codificación y el cifrado de muestras maliciosas, o el uso de la entrega y carga de ransomware en varias etapas, para evadir las defensas de seguridad», señaló Unit 42 .

«El ransomware BlueSky es capaz de cifrar archivos en los hosts de las víctimas a velocidades rápidas con computación multiproceso. Además, el ransomware adopta técnicas de ofuscación, como hash de API, para ralentizar el proceso de ingeniería inversa para el analista».