El malware de destrucción de datos recientemente descubierto se observó hoy en ataques dirigidos a organizaciones ucranianas y la eliminación de datos en sistemas en redes comprometidas.

«Este nuevo malware borra los datos de los usuarios y la información de las particiones de las unidades conectadas», explicó ESET Research Labs .

«La telemetría de ESET muestra que se vio en unas pocas docenas de sistemas en un número limitado de organizaciones».

Si bien está diseñado para borrar datos en los dominios de Windows en los que se implementa, CaddyWiper utilizará la función DsRoleGetPrimaryDomainInformation() para verificar si un dispositivo es un controlador de dominio. Si es así, los datos del controlador de dominio no se eliminarán. Es probable que esta sea una táctica utilizada por los atacantes para mantener el acceso dentro de las redes comprometidas de las organizaciones a las que atacan mientras siguen perturbando en gran medida las operaciones al borrar otros dispositivos críticos.

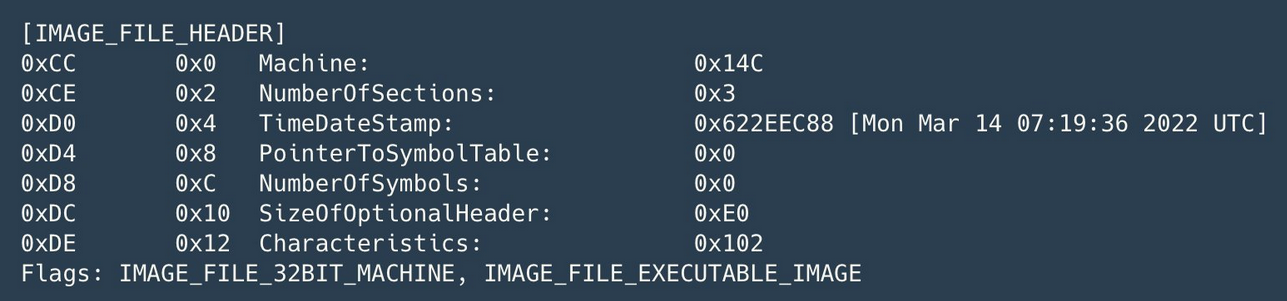

Al analizar el encabezado PE de una muestra de malware descubierta en la red de una organización ucraniana no revelada, también se descubrió que el malware se implementó en ataques el mismo día en que se compiló. «CaddyWiper no comparte ninguna similitud de código significativa con HermeticWiper, IsaacWiper o cualquier otro malware que conozcamos. La muestra que analizamos no estaba firmada digitalmente», agregó ESET.

«De manera similar a las implementaciones de HermeticWiper, observamos que CaddyWiper se implementó a través de GPO, lo que indica que los atacantes tenían control previo de la red del objetivo de antemano».

Cuarto borrador de datos desplegado en Ucrania este año

CaddyWiper es el cuarto malware de limpieza de datos implementado en ataques en Ucrania desde principios de 2022, y los analistas de ESET Research Labs descubrieron previamente otros dos y Microsoft un tercero.

Un día antes de que comenzara la invasión rusa de Ucrania, el 23 de febrero, los investigadores de ESET detectaron un malware de borrado de datos ahora conocido como HermeticWiper , utilizado para apuntar a Ucrania junto con señuelos de ransomware . También descubrieron un limpiador de datos al que llamaron IsaacWiper y un nuevo gusano llamado HermeticWizard que los atacantes usaron para dejar caer las cargas útiles del limpiador HermeticWiper, desplegado el día que Rusia invadió Ucrania.

Microsoft también encontró un limpiador ahora rastreado como WhisperGate , utilizado en ataques de borrado de datos contra Ucrania a mediados de enero, disfrazado de ransomware.

Como dijo el presidente y vicepresidente de Microsoft, Brad Smith, estos ataques en curso con malware destructivo contra las organizaciones ucranianas «han sido dirigidos con precisión». Esto contrasta con el ataque de malware mundial indiscriminado NotPetya que golpeó a Ucrania y otros países en 2017, un ataque que luego se vinculó a Sandworm, un grupo de piratería de la Dirección Principal de Inteligencia de GRU de Rusia.

Tales ataques destructivos son parte de una » ola masiva de guerra híbrida «, como los describió el Servicio de Seguridad de Ucrania (SSU) justo antes de que comenzara la guerra.