Apache Software Foundation ha publicado soluciones para contener una vulnerabilidad de día cero explotada activamente que afecta a la biblioteca de registro Apache Log4j basada en Java, ampliamente utilizada, que podría utilizarse como arma para ejecutar código malicioso y permitir una toma de control completa de los sistemas vulnerables.

Rastreado como CVE-2021-44228 y por los apodos Log4Shell o LogJam, el problema se refiere a un caso de ejecución de código remoto no autenticado (RCE) en cualquier aplicación que use la utilidad de código abierto y afecte las versiones Log4j 2.0-beta9 hasta 2.14. 1. El error obtuvo una puntuación perfecta de 10 sobre 10 en el sistema de clasificación CVSS, lo que indica la gravedad del problema.

«Un atacante que puede controlar los mensajes de registro o log parámetros del mensaje pueden ejecutar código arbitrario cargado desde LDAP servidores cuando se habilita la sustitución mensaje de búsqueda,» la Fundación Apache , dijo en un aviso. «Desde Log4j 2.15.0, este comportamiento se ha desactivado de forma predeterminada».

La explotación se puede lograr mediante una sola cadena de texto, que puede provocar que una aplicación se comunique con un host externo malicioso si se registra a través de la instancia vulnerable de Log4j, lo que le otorga al adversario la capacidad de recuperar una carga útil de un servidor remoto y ejecutarlo localmente. Los encargados del proyecto le dieron crédito a Chen Zhaojun del equipo de seguridad en la nube de Alibaba por haber descubierto el problema.

Log4j se utiliza como un paquete de registro en una variedad de software popular diferente por varios fabricantes , incluidos Amazon, Apple iCloud, Cisco , Cloudflare , ElasticSearch, Red Hat , Steam, Tesla, Twitter y videojuegos como Minecraft . En el caso de este último, los atacantes han podido obtener RCE en los servidores de Minecraft simplemente pegando un mensaje especialmente diseñado en el cuadro de chat.

Una enorme superficie de ataque

«La vulnerabilidad de día cero de Apache Log4j es probablemente la vulnerabilidad más crítica que hemos visto este año», dijo Bharat Jogi, gerente senior de vulnerabilidades y firmas de Qualys. «Log4j es una biblioteca ubicua utilizada por millones de aplicaciones Java para registrar mensajes de error. Esta vulnerabilidad es trivial de explotar».

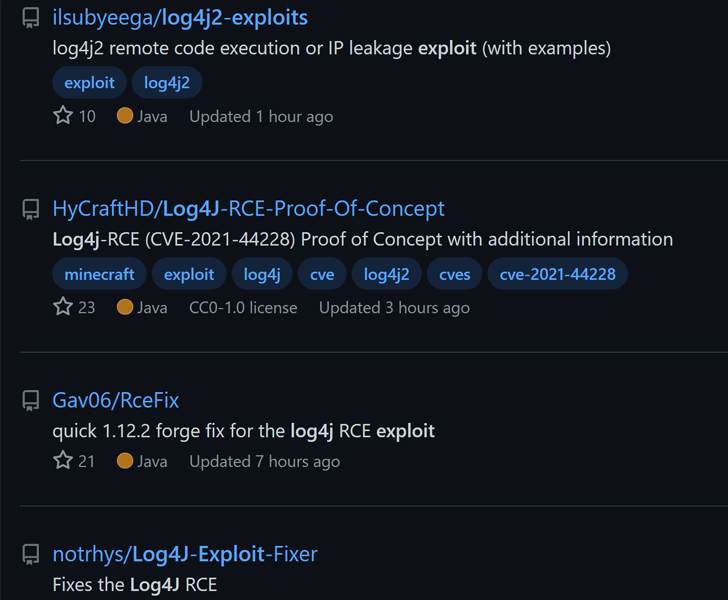

Las firmas de ciberseguridad BitDefender , Cisco Talos , Huntress Labs y Sonatype han confirmado evidencia de escaneo masivo de aplicaciones afectadas en la naturaleza en busca de servidores vulnerables y ataques registrados contra sus redes honeypot luego de la disponibilidad de un exploit de prueba de concepto ( PoC ). «Este es un ataque de baja habilidad que es extremadamente simple de ejecutar», dijo Ilkka Turunen de Sonatype.

GreyNoise, comparando la falla con Shellshock , dijo que observó actividad maliciosa dirigida a la vulnerabilidad a partir del 9 de diciembre de 2021. La empresa de infraestructura web Cloudflare señaló que bloqueó aproximadamente 20,000 solicitudes de exploits por minuto alrededor de las 6:00 pm UTC del viernes, con la mayoría de las Intentos de explotación procedentes de Canadá, EE. UU., Países Bajos, Francia y Reino Unido.

Dada la facilidad de explotación y la prevalencia de Log4j en TI empresarial y DevOps, se espera que los ataques en estado salvaje dirigidos a servidores susceptibles aumenten en los próximos días, por lo que es imperativo abordar la falla de inmediato. La firma israelí de ciberseguridad Cybereason también ha lanzado una solución llamada » Logout4Shell » que corrige la deficiencia utilizando la propia vulnerabilidad para reconfigurar el registrador y evitar una mayor explotación del ataque.

«Esta vulnerabilidad Log4J (CVE-2021-44.228) es extremadamente mala. Millones de aplicaciones utilizan Log4J para el registro, y todas las necesidades atacante que hacer es obtener la aplicación para registrar una cadena especial,» El experto en seguridad de Marcus Hutchins dijo en un tweet.