La Oficina Federal de Investigaciones (FBI) ha revelado que la banda de ransomware Cuba ha comprometido las redes de al menos 49 organizaciones de sectores de infraestructura crítica de Estados Unidos.

«El FBI ha identificado, a principios de noviembre de 2021, que los actores de ransomware Cuba han comprometido al menos 49 entidades en cinco sectores de infraestructura crítica, incluidos, entre otros, los sectores financiero, gubernamental, sanitario, manufacturero y de tecnología de la información», dijo la agencia.

El FBI también agregó que este grupo de ransomware había ganado más de U$S 40 millones desde que comenzó a apuntar a empresas estadounidenses. «Los actores de ransomware Cuba han exigido al menos 74 millones de dólares y han recibido al menos 43,9 millones de dólares en pagos de rescate», agregó el FBI.

Esto se dio a conocer en una alerta flash emitida en coordinación con la Agencia de Seguridad Cibernética y Seguridad de la Infraestructura (CISA) y se centró en compartir indicadores de comprometidos vinculados con el ransomware Cuba.

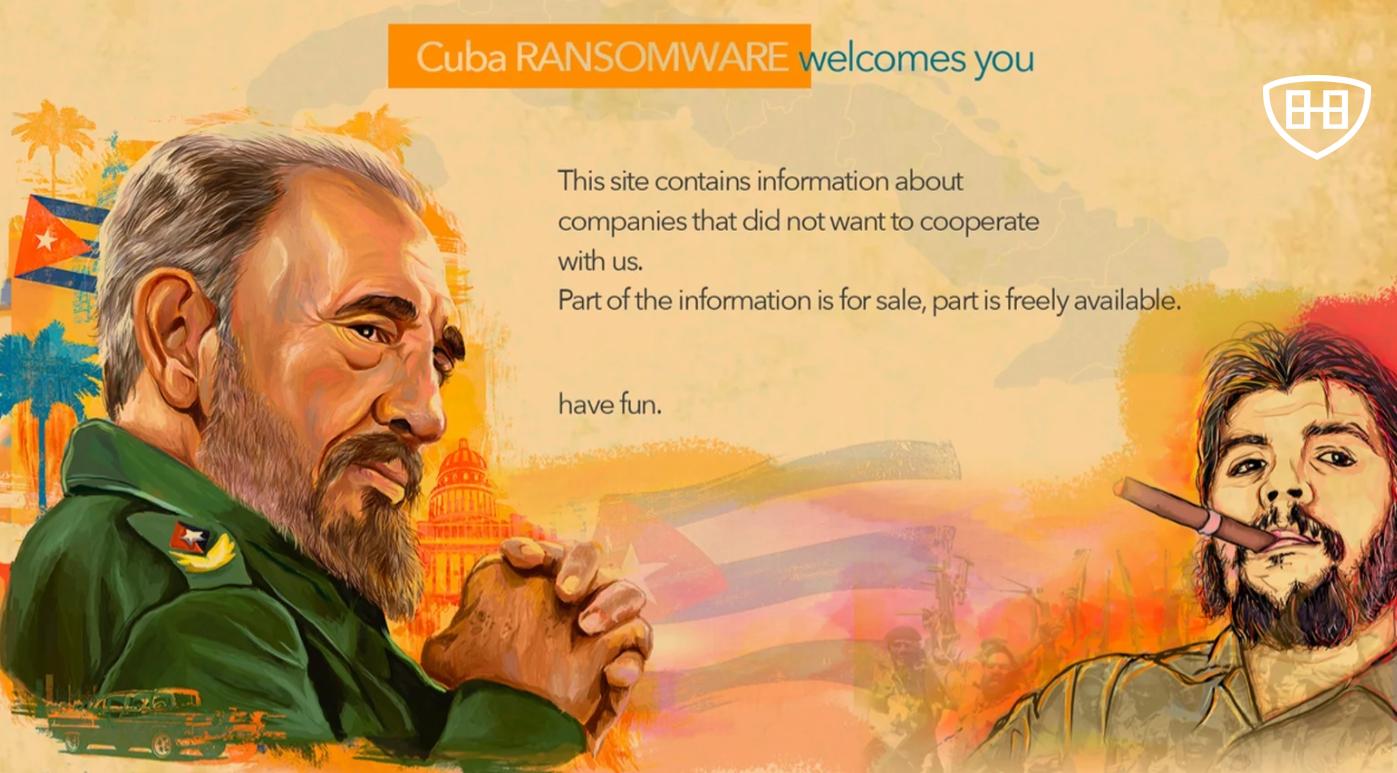

Cuba ransomware entregado a través de Hancitor

El ransomware Cuba se distribuye en las redes de las víctimas a través del programa de descarga de malware Hancitor, que permite a la banda obtener un acceso más fácil a las redes corporativas previamente comprometidas. Hancitor (Chancitor) es conocido por entregar troyanos de acceso remoto (RAT) y otros tipos de ransomware.

Zscaler también detectó que distribuyen el troyano de robo de información Vawtrak. Desde entonces, distribuyeron Pony y Ficker, y, más recientemente, Cobalt Strike.

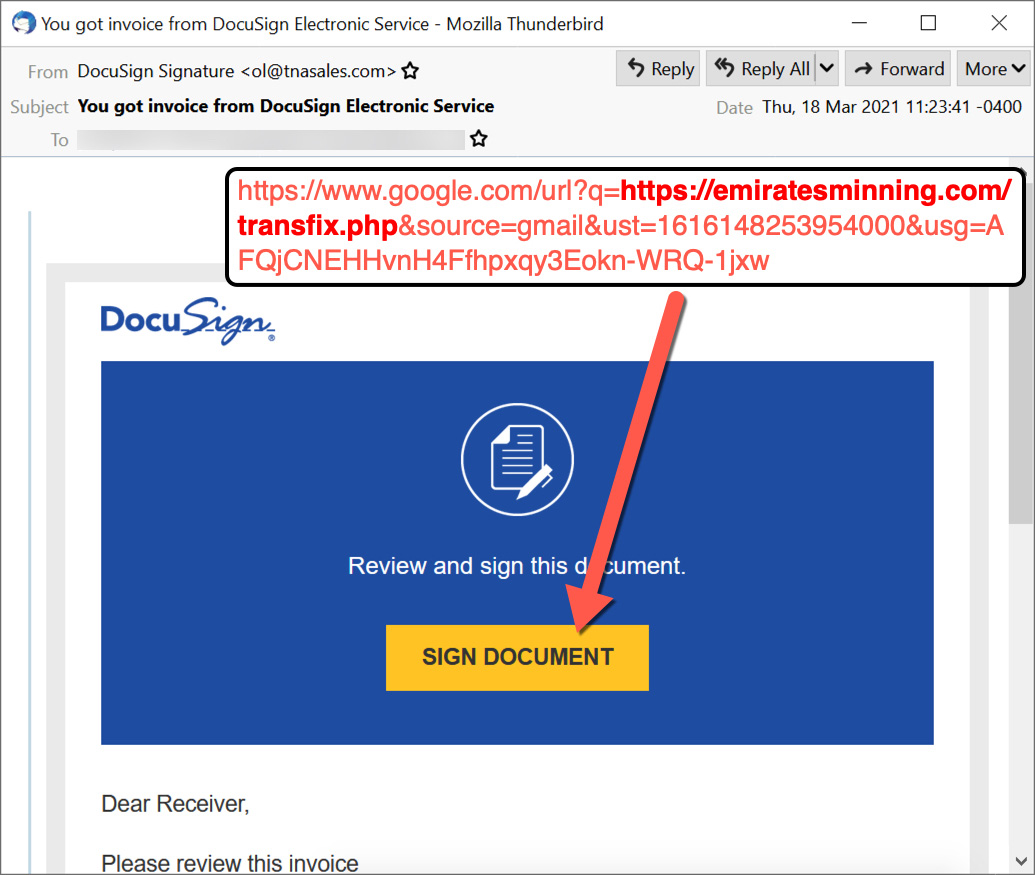

Para el compromiso inicial de los sistemas de sus víctimas, Hancitor utiliza correos electrónicos de phishing y credenciales robadas, explota las vulnerabilidades de Microsoft Exchange o se infiltra a través de herramientas de Protocolo de escritorio remoto (RDP).

Una vez que utilicen el acceso proporcionado por Hancitor, los operadores de ransomware Cuba utilizarán servicios legítimos de Windows (por ejemplo, PowerShell, PsExec y varios otros servicios no especificados) para implementar sus cargas útiles de ransomware de forma remota y cifrar los archivos con la extensión «.cuba».

En su alerta, el FBI también pidió a los administradores de sistemas y profesionales de seguridad que detectan actividad de ransomware Cuba dentro de sus redes empresariales que compartan cualquier información relacionada con el FBI.

La información útil que se puede compartir para ayudar a identificar a los atacantes detrás de esta banda de ransomware incluye «registros que muestran la comunicación hacia y desde direcciones IP extranjeras, información de la billetera de Bitcoin, el archivo descifrador y/o una muestra benigna de un archivo cifrado».

El FBI agregó que no fomenta los pagos de ransomware y recomendó a los objetivos que no lo hicieran, ya que no hay garantía de que el pago evite fugas de datos o ataques futuros. Esto, en cambio, actúa como una motivación para que las operaciones de ransomware se dirijan a más víctimas e incentiva a otros grupos de delitos cibernéticos a unirse a ellos en la realización de actividades ilegales similares.

Sin embargo, la agencia federal reconoce el daño que los ataques de ransomware pueden infligir a una empresa, ya que los ejecutivos podrían verse obligados a considerar pagar los rescates para proteger a los accionistas, clientes o empleados. El FBI insta encarecidamente a informar de estos incidentes a las oficinas locales del FBI.