Este 30 de Septiembre está programado un apagón de Internet. ¿Para tanto? En realidad no. Este «apagón» sucederá normalmente debido al vencimiento de un certificado digital.

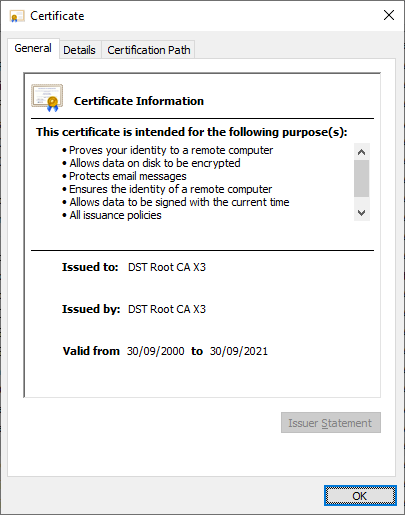

El 30 de septiembre de 2021, el certificado raíz que Let’s Encrypt está utilizando actualmente, el certificado IdentTrust DST Root CA X3, caducará. Todos los certificados que impulsan HTTPS en la web son emitidos por una CA, una organización de confianza reconocida por su dispositivo / sistema operativo.

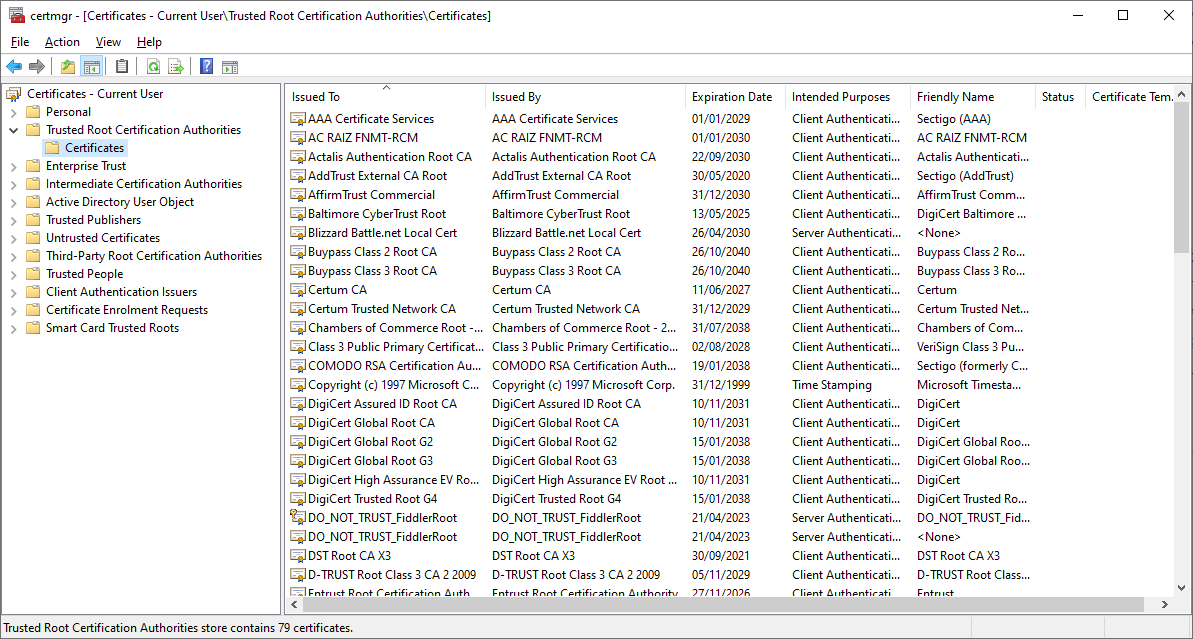

Estos certificados están integrados en todos los sistemas operativos y generalmente se actualizan como parte del proceso normal de actualización de su sistema operativo. El certificado aquí que va a causar un problema es este, el IdenTrust DST Root CA X3.

Como se puede ver, el tiempo corre y nos acercamos a la fecha de vencimiento del 30 de septiembre de 2021, pero no es solo una fecha de vencimiento, es una marca de tiempo de vencimiento que llamamos notAfter. Una vez que esta CA raíz haya expirado, los clientes, como los navegadores web, ya no confiarán en los certificados emitidos por esta CA.

Esta no es la primera vez que caduque un certificado de CA raíz, ni será la última. Si el certificado raíz en el que se ancla la cadena de certificados ha caducado, es muy probable que falle. Esto sucedió el año pasado, el 30 de mayo a las 10:48:38 2020 GMT para ser exactos, cuando la raíz externa de CA de AddTrust expiró y se llevó puestas un montón de cosas: incluso RedHat tuvo algo que decir sobre el evento.

En circunstancias normales, no valdría la pena hablar de este evento, una CA raíz que expira, porque la transición de un certificado raíz antiguo a un certificado raíz nuevo es completamente transparente. La razón por la que tenemos un problema es porque los clientes no se actualizan con regularidad y, si el cliente no se actualiza, la nueva CA raíz que reemplaza a la antigua CA raíz que vence no se descarga en el dispositivo.

Solo en el último año, Let’s Encrypt ha aumentado bastante su participación en el mercado y, a medida que una CA se hace más grande, sus certificados permiten que funcione más la Web y, como resultado, cuando surge algo como esto, tienen el potencial de causar más problemas. Esto no tiene nada que ver con lo que Let’s Encrypt ha hecho, o no ha hecho, todavía se reduce al mismo problema subyacente de que los dispositivos en el ecosistema no se actualizan como deberían.

¿Qué dispositivos dejarán de funcionar?

Todos los dispositivos que cuenten con ese certificado raíz perderán su conectividad:

- Uno de los clientes notables que se verá afectado por este vencimiento es cualquier cosa que dependa de la biblioteca OpenSSL 1.0.2 o anterior, la versión del 22 de enero de 2015 y la última actualización como OpenSSL 1.0.2u el 20 de diciembre de 2019. OpenSSL ha publicado una nora en el blog que detalla qué acciones pueden tomar los afectados, pero todos requieren una intervención manual para evitar roturas.

- OpenSSL <= 1.0.2

- Windows < XP SP3

- macOS < 10.12.1

- iOS < 10 (iPhone 5 is the lowest model that can get to iOS 10)

- Android < 7.1.1 (but >= 2.3.6 will work if served ISRG Root X1 cross-sign)

- Mozilla Firefox < 50

- Ubuntu < 16.04

- Debian < 8

- Java 8 < 8u141

- Java 7 < 7u151

- NSS < 3.26

- Amazon FireOS (Silk Browser)

¿Cómo evitar que mi dispositivo deje de funcionar?

La solución consiste en actualizar los controladores de los dispositivos. Los más modernos no tendrán ningún inconveniente ya que las compañías lanzan actualizaciones constantes para sus últimos productos.

Sin embargo, en muchos casos las empresas consideran obsoletos a sus productos más viejos y no realizan un actualización de software, por lo que actualizar el certificado root será difícil o imposible. Se estima que el 30% de los celulares Android podrían quedar fuera de servicio.

En general, los productos fabricados a partir del 2017 no se verán afectados ya que la mayoría de ellos cuentan con el ISGR Root X1, cuya fecha de caducidad es en junio de 2035.