Investigadores de ciberseguridad han revelado una técnica novedosa adoptada por ciberdelincuentes para evadir deliberadamente sus cargas útiles de malware, la detección con ayuda de firmas digitales mal formadas.

«Los atacantes crearon firmas de código mal formadas que Windows considera válidas, pero que no pueden ser decodificadas o verificadas por el código OpenSSL, que se utiliza en varios productos de escaneo de seguridad», dijo Neel Mehta de Google Threat Analysis Group en un artículo. publicado el jueves.

Se observó que el nuevo mecanismo fue explotado por una familia notoria de software no deseado conocida como OpenSUpdater que se utiliza para descargar e instalar otros programas sospechosos en sistemas comprometidos. La mayoría de los objetivos de la campaña son usuarios ubicados en los EE. UU. Que son propensos a descargar versiones descifradas de juegos y otro software de área gris.

Los hallazgos provienen de un conjunto de muestras de OpenSUpdater cargadas a VirusTotal al menos desde mediados de agosto.

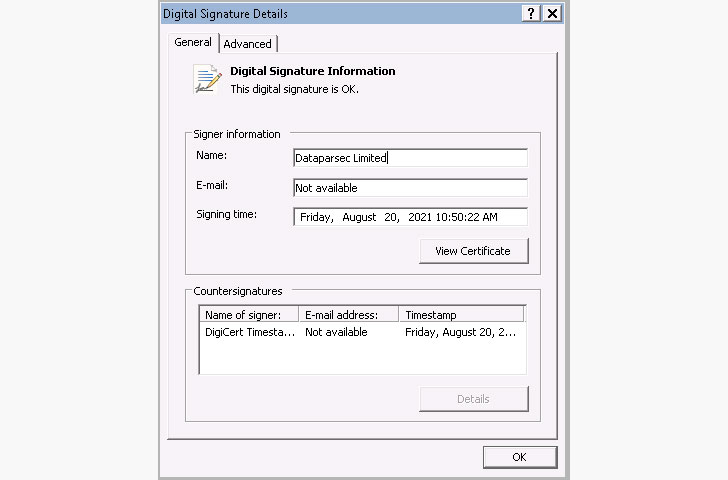

Los artefactos no solo se firman con un certificado X.509 de hoja no válido que se edita de tal manera que el elemento ‘parámetros’ del campo SignatureAlgorithm incluye un marcador de fin de contenido (EOC) en lugar de una etiqueta NULL. Aunque dichas codificaciones se rechazan como subproductos no válidos utilizando OpenSSL para recuperar la información de la firma, las comprobaciones en los sistemas Windows permitirían ejecutar el archivo sin advertencias de seguridad.

«Esta es la primera vez que TAG observa a los actores que utilizan esta técnica para evadir la detección y al mismo tiempo preservar una firma digital válida en archivos PE», dijo Mehta.

«Las firmas de código en los ejecutables de Windows brindan garantías sobre la integridad de un ejecutable firmado, así como información sobre la identidad del firmante. Los atacantes que pueden ocultar su identidad en firmas sin afectar la integridad de la firma pueden evitar la detección por más tiempo y extender la vida útil de sus certificados de firma de código para infectar más sistemas «.