Cuatro vulnerabilidades de seguridad descubiertas en la suite de Microsoft Office, incluidos Excel y Office en línea, podrían ser potencialmente abusadas por malos actores para entregar código de ataque a través de documentos Word y Excel.

«Arraigadas a partir de código heredado, las vulnerabilidades podrían haber otorgado a un atacante la capacidad de ejecutar código en objetivos a través de documentos de Office maliciosos, como Word, Excel y Outlook», dijeron investigadores de la investigación de Check Point en un informe publicado hoy.

Tres de las cuatro fallas, rastreadas como CVE-2021-31174, CVE-2021-31178, CVE-2021-31179, han sido corregidas por Microsoft como parte de su actualización del martes de parches para mayo de 2021, con el cuarto parche (CVE-2021 -31939) que se publicará en la actualización de junio que se implementará más tarde hoy.

En un escenario de ataque hipotético, los investigadores dijeron que la vulnerabilidad podría desencadenarse simplemente con abrir un archivo de Excel (.XLS) malicioso que se envía a través de un enlace de descarga o un correo electrónico.

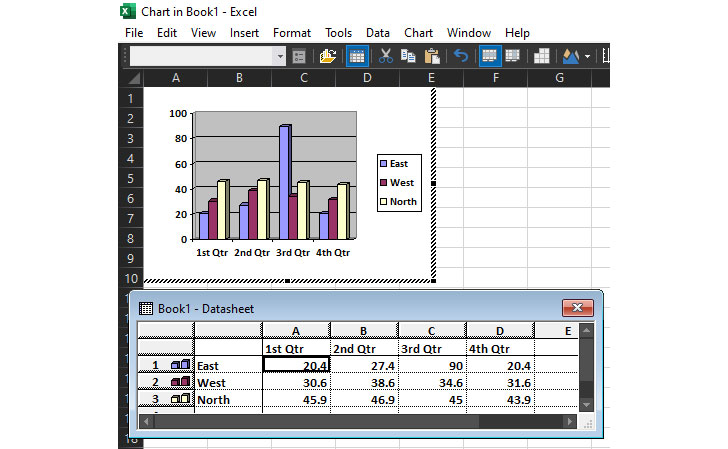

Debido a los errores de análisis cometidos en el código heredado que se encuentra en los formatos de archivo de Excel 95, las vulnerabilidades se encontraron al confundir MSGraph («MSGraph.Chart.8»), un componente relativamente poco analizado en el componente de Microsoft Office que está a la par del Editor de ecuaciones de Microsoft. en términos de superficie de ataque. Equation Editor, una función ahora desaparecida de Word, se ha convertido en parte del arsenal de varios actores de amenazas relacionados al menos desde finales de 2018.

«Dado que todo el paquete de Office tiene la capacidad de incrustar objetos de Excel, esto amplía el vector de ataque, lo que hace posible ejecutar un ataque de este tipo en casi cualquier software de Office, incluidos Word, Outlook y otros», dijeron los investigadores de Check Point.

La lista de cuatro vulnerabilidades es la siguiente:

- CVE-2021-31179 : vulnerabilidad de ejecución remota de código de Microsoft Office

- CVE-2021-31174 : vulnerabilidad de divulgación de información de Microsoft Excel

- CVE-2021-31178 – Divulgación de información de Microsoft Office Vulnerabilidad china

- CVE-2021-31939 : vulnerabilidad de uso posterior a la liberación de Microsoft Office

Microsoft, en su aviso para CVE-2021-31179, había señalado anteriormente que la explotación de la vulnerabilidad requiere que un usuario abra un archivo especialmente diseñado, agregando que el adversario tendría que engañar a las víctimas para que hagan clic en un enlace que redirige a los usuarios al documento malicioso.

Los detalles técnicos exactos que rodean a CVE-2021-31939 son limitados, probablemente en un intento de permitir que la mayoría de los usuarios instalen las correcciones y eviten que otros actores de amenazas creen exploits dirigidos a la falla.

«Las vulnerabilidades encontradas afectan a casi todo el ecosistema de Microsoft Office», dijo Yaniv Balmas, director de investigación cibernética de Check Point. «Es posible ejecutar un ataque de este tipo en casi cualquier software de Office, incluidos Word, Outlook y otros. Uno de los principales aprendizajes de nuestra investigación es que el código heredado sigue siendo un eslabón débil en la cadena de seguridad, especialmente en software complejo como Microsoft. Oficina.»

Se recomienda encarecidamente a los usuarios de Windows que apliquen los parches lo antes posible para mitigar el riesgo y evitar ataques que podrían aprovechar las debilidades mencionadas anteriormente.