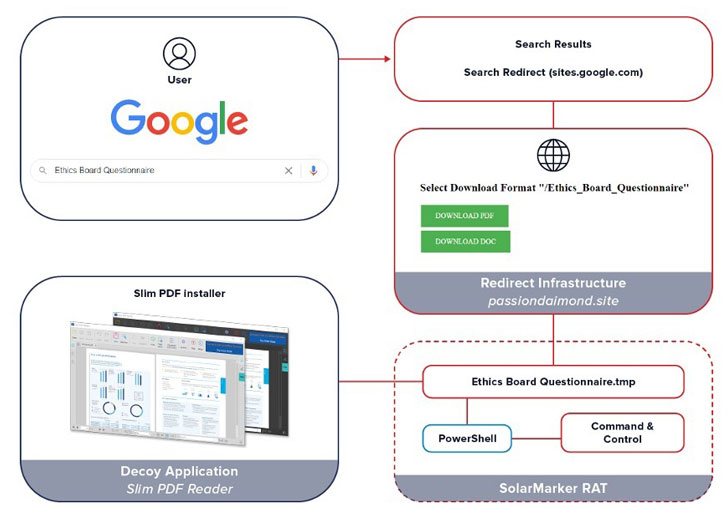

Los ciberdelincuentes están recurriendo a técnicas de envenenamiento de motores de búsqueda para atraer a los profesionales de negocios a sitios de Google aparentemente legítimos que instalan un troyano de acceso remoto (RAT) capaz de llevar a cabo una amplia gama de ataques.

El ataque funciona aprovechando las búsquedas de formularios comerciales como facturas, plantillas, cuestionarios y recibos como un trampolín hacia la infiltración en los sistemas. Los usuarios que intentan descargar las supuestas plantillas de documentos son redirigidos , sin su conocimiento, a un sitio web malicioso que aloja el malware.

«Una vez que el RAT está en la computadora de la víctima y activado, los actores de la amenaza pueden enviar comandos y cargar malware adicional al sistema infectado, como ransomware, un ladrón de credenciales, un troyano bancario, o simplemente usar el RAT como punto de apoyo en el sistema de la víctima. «, dijeron los investigadores de eSentire en un artículo publicado el martes.

La firma de ciberseguridad dijo que descubrió más de 100,000 páginas web únicas que contienen términos comerciales populares o palabras clave como plantilla, factura, recibo, cuestionario y currículum, lo que permite que las páginas se clasifiquen más arriba en los resultados de búsqueda y, por lo tanto, aumentan la probabilidad. del éxito.

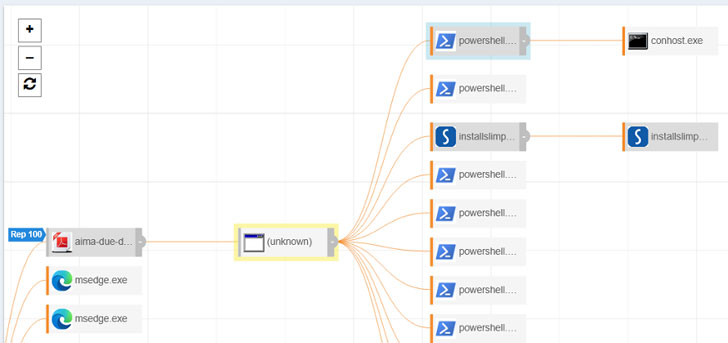

Una vez que una víctima llega al sitio web controlado por el atacante y descarga el documento que se busca, se convierte en un punto de entrada para amenazas más sofisticadas, lo que finalmente da como resultado la instalación de una RAT basada en .NET llamada SolarMarker (también conocida como Yellow Cockatoo, Jupyter y Polazert).

En un caso investigado por eSentire, que involucró a un empleado de una empresa de gestión financiera, el ejecutable de malware se disfrazó como un documento PDF que, cuando se lanzó, implementó el RAT junto con una versión legítima de Slim PDF como señuelo.

«Otro aspecto preocupante de esta campaña es que el grupo SolarMarker ha poblado muchas de sus páginas web maliciosas con palabras clave relacionadas con documentos financieros», dijo Spence Hutchinson, gerente de inteligencia de amenazas de eSentire.

«Un grupo de delitos informáticos financieros consideraría a un empleado, que trabaja en el departamento de finanzas de una empresa, o un empleado, que trabaja para una organización financiera, como un objetivo de alto valor. Desafortunadamente, una vez que se instala cómodamente una RAT, las actividades de fraude potenciales son numerosas. «