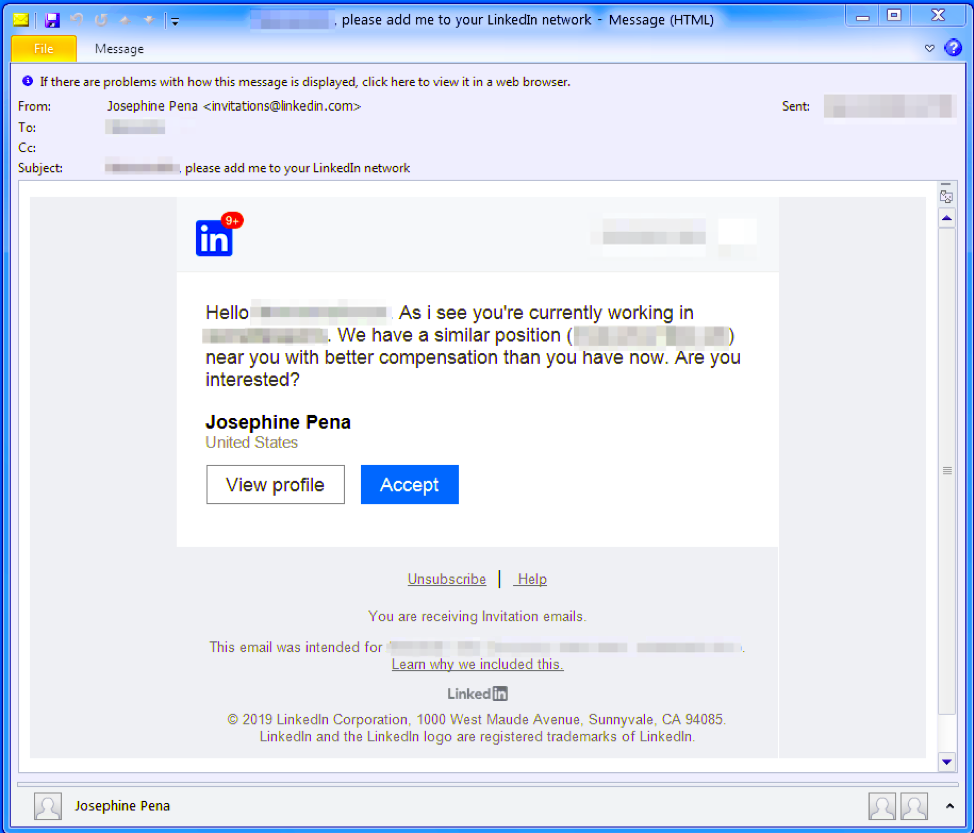

Una nueva campaña de spear-phishing está dirigida a profesionales en LinkedIn con ofertas de trabajo, armadas en un intento de infectar objetivos con un sofisticado troyano de puerta trasera en JScript llamado «more_eggs».

Para aumentar las probabilidades de éxito, los señuelos de phishing aprovechan los archivos ZIP maliciosos que tienen el mismo nombre que el de los puestos de trabajo de las víctimas, tomados de sus perfiles de LinkedIn. Por ejemplo, si el trabajo del miembro de LinkedIn aparece como «Ejecutivo de cuentas sénior», el archivo ZIP malicioso se llamaría igual.

.

La empresa de ciberseguridad eSentire’s Threat Response Unit (TRU) dijo en su análisis: «Al abrir la oferta de trabajo falsa, la víctima, sin saberlo, inicia la instalación de un troyano, more_eggs».

Las campañas que ofrecen archivos JS con more_eggs utilizando el mismo modus operandi se han detectado al menos desde 2018, y la puerta trasera se atribuye a un proveedor de malware como servicio (MaaS) llamado Golden Chickens. Los adversarios detrás de esta nueva ola de ataques siguen siendo desconocidos, aunque el JScript de more_eggs ha sido utilizado por varios grupos delictivos como Cobalt, FIN6 y EvilNum en el pasado.

Una vez instalado, more_eggs mantiene un perfil sigiloso al secuestrar procesos legítimos de Windows mientras presenta un documento señuelo «solicitud de empleo» para distraer a los objetivos de las tareas en segundo plano en curso desencadenadas por el malware. Además, puede actuar como un conducto para recuperar cargas útiles adicionales de un servidor controlado por atacantes, como troyanos bancarios, ransomware, ladrones de credenciales e incluso utilizar la puerta trasera como punto de apoyo en la red de la víctima para exfiltrar datos.

En todo caso, este último desarrollo es otra indicación de cómo los actores de amenazas están constantemente ajustando sus ataques con señuelos personalizados en un intento de engañar a los usuarios desprevenidos para que descarguen malware.