Los actores patrocinados por el estado que supuestamente trabajan para Rusia se han dirigido al Tesoro de los Estados Unidos, la Administración Nacional de Telecomunicaciones e Información (NTIA) del Departamento de Comercio y otras agencias gubernamentales para monitorear el tráfico interno de correo electrónico como parte de una campaña de ciberespionaje generalizada.

The Washington Post, citando fuentes no identificadas, dijo que los últimos ataques fueron obra de APT29 o Cozy Bear, el mismo grupo de hackers que cree haber orquestado una violación de la firma de seguridad cibernética estadounidense FireEye hace pocos días que lleva al robo de su Red Herramientas de prueba de penetración de equipos.

El motivo y el alcance total de qué inteligencia se vio comprometida sigue sin estar claro, pero hay indicios de que los adversarios manipularon una actualización de software lanzada por el proveedor de infraestructura de TI con sede en Texas SolarWinds a principios de este año para infiltrarse en los sistemas de las agencias gubernamentales, así como en FireEye y montar un Ataque de cadena de suministro altamente sofisticado.

«El compromiso de los productos de gestión de red Orion de SolarWinds plantea riesgos inaceptables para la seguridad de las redes federales», dijo Brandon Wales, director interino de la Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA), que publicó una directiva de emergencia, instando a las agencias civiles federales para revisar sus redes en busca de actividad sospechosa y desconectar o apagar los productos SolarWinds Orion inmediatamente.

Los productos de seguridad y redes de SolarWinds son utilizados por más de 300.000 clientes en todo el mundo , incluidas empresas Fortune 500, agencias gubernamentales e instituciones educativas.

También sirve a varias de las principales empresas de telecomunicaciones de EE. UU., Las cinco ramas del ejército de EE. UU. Y otras organizaciones gubernamentales prominentes como el Pentágono, el Departamento de Estado, la NASA, la Agencia de Seguridad Nacional (NSA), el Servicio Postal, la NOAA, el Departamento de Justicia y el Oficina del presidente de los Estados Unidos.

Una campaña evasiva para distribuir la puerta trasera de SUNBURST

FireEye, que está rastreando la campaña de intrusión en curso bajo el nombre de » UNC2452 » , dijo que el ataque a la cadena de suministro aprovecha las actualizaciones del software empresarial SolarWinds Orion troyanizado para distribuir una puerta trasera llamada SUNBURST.

«Esta campaña puede haber comenzado ya en la primavera de 2020 y actualmente está en curso», dijo FireEye en un análisis del domingo. «La actividad posterior al compromiso después de este compromiso de la cadena de suministro ha incluido el movimiento lateral y el robo de datos. La campaña es el trabajo de un actor altamente calificado y la operación se llevó a cabo con una seguridad operativa significativa».

Se dice que esta versión falsa del complemento SolarWinds Orion, además de disfrazar su tráfico de red como el protocolo del Programa de mejora de Orion (OIP), se comunica a través de HTTP a servidores remotos para recuperar y ejecutar comandos maliciosos («Trabajos») que cubren el gama de software espía, incluidos aquellos para transferir archivos, ejecutar archivos, perfilar y reiniciar el sistema de destino y deshabilitar los servicios del sistema.

El Programa de mejora de Orion o OIP se utiliza principalmente para recopilar datos de estadísticas de uso y rendimiento de los usuarios de SolarWinds con fines de mejora del producto.

Además, las direcciones IP utilizadas para la campaña fueron ofuscadas por servidores VPN ubicados en el mismo país que la víctima para evadir la detección.

Microsoft también corroboró los hallazgos en un análisis separado, indicando que el ataque (al que llama » Solorigate «) aprovechó la confianza asociada con el software SolarWinds para insertar código malicioso como parte de una campaña más grande.

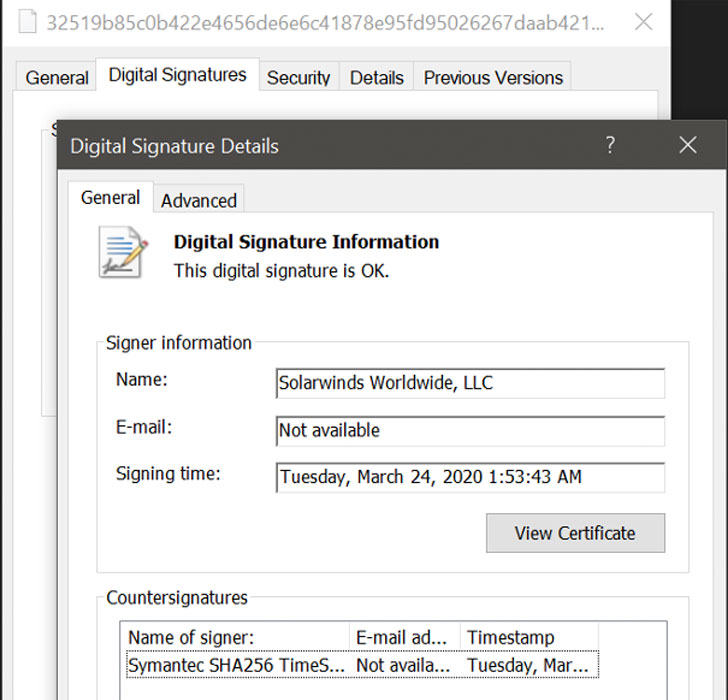

«Se incluyó una clase de software malicioso entre muchas otras clases legítimas y luego se firmó con un certificado legítimo», dijo el fabricante de Windows. El binario resultante incluyó una puerta trasera y luego se distribuyó discretamente en organizaciones específicas «.

SolarWinds publica un aviso de seguridad

En un aviso de seguridad publicado por SolarWinds, la compañía dijo que el ataque apunta a las versiones 2019.4 a 2020.2.1 del software SolarWinds Orion Platform que se lanzó entre marzo y junio de 2020, y recomendó a los usuarios actualizar a la versión Orion Platform 2020.2.1 HF 1 de inmediato. .

También se espera que la firma, que actualmente está investigando el ataque en coordinación con FireEye y la Oficina Federal de Investigaciones de EE. UU., Publique una revisión adicional, 2020.2.1 HF 2, el 15 de diciembre, que reemplaza el componente comprometido y proporciona varias medidas de seguridad adicionales. mejoras.

FireEye reveló la semana pasada que fue víctima de un ataque de un gobierno extranjero altamente sofisticado que comprometió sus herramientas de software utilizadas para probar las defensas de sus clientes.

Con un total de 60 en total , las herramientas del Equipo Rojo robadas son una combinación de herramientas disponibles públicamente (43%), versiones modificadas de herramientas disponibles públicamente (17%) y aquellas que se desarrollaron internamente (40%).

Además, el robo también incluye cargas útiles de explotación que aprovechan vulnerabilidades críticas en Pulse Secure SSL VPN (CVE-2019-11510), Microsoft Active Directory (CVE-2020-1472), Zoho ManageEngine Desktop Central (CVE-2020-10189) y Windows. Servicios de escritorio remoto (CVE-2019-0708).

La campaña, en última instancia, parece ser un ataque a la cadena de suministro a escala global, ya que FireEye dijo que detectó esta actividad en varias entidades en todo el mundo, que abarcan empresas gubernamentales, de consultoría, tecnología, telecomunicaciones y extractivas en América del Norte, Europa, Asia y el medio Oriente.