La programación tiene cinco pasos principales: la identificación y definición del problema, la planificación de la solución del problema, la codificación del programa, las pruebas y la documentación.

Es un proceso meticuloso que no se puede completar sin pasar por todos los puntos esenciales. En todo esto, la seguridad debe tenerse en cuenta. Cuando encuentre una solución al problema y escriba el código para ello, debe asegurarse de que la seguridad se mantenga intacta.

Los ataques cibernéticos son cada vez más frecuentes, y es poco probable que la tendencia cambie en el futuro previsible. A medida que las personas, las empresas, las organizaciones y los gobiernos se vuelven más dependientes de la tecnología, se espera que el delito cibernético solo crezca.

La mayoría de lo que la gente hace en la sociedad contemporánea involucra internet, computadoras y aplicaciones / software. Es lógico que los programadores sean conscientes del aspecto de seguridad de crear aplicaciones o software.

No es suficiente que los programadores produzcan algo que funcione. Después de todo, están compitiendo para que los usuarios elijan su software. Muchos consumidores ya se están dando cuenta de la necesidad de seguridad en las aplicaciones que están utilizando.

Los ciberataques tienen consecuencias devastadoras, desde el robo de identidad hasta los cientos de miles de activos digitales o la pérdida de oportunidades para las empresas. Además, incluso cuando las empresas no sufren un ataque real, aún pueden ser castigadas con penosas penas como la multa de 183 millones de libras esterlinas.a principios de este año a British Airways debido a fallas de cumplimiento.

Es de gran ayuda cuando los programadores piensan como piratas informáticos, pero desafortunadamente, los desarrolladores no reciben mucha capacitación en seguridad cuando obtienen un título universitario en informática o aprenden a través de cursos de capacitación en línea.

Las empresas también son conscientes de la importancia de contar con una política de seguridad efectiva y un personal bien capacitado, pero aún gastan la mayor parte de su tiempo y dinero en agregar capas separadas de defensas de ciberseguridad o en recuperarse de ciberataques.

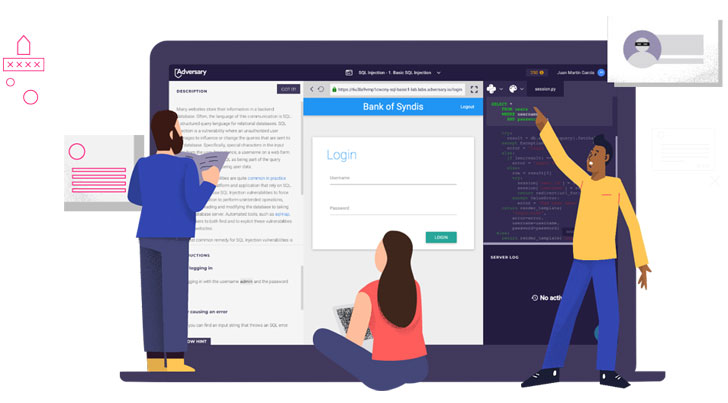

Para resolver este problema en su núcleo, la mejor estrategia para las empresas es capacitar a sus equipos de desarrollo utilizando plataformas como Adversary.io , donde pueden aprender las mejores prácticas de codificación segura al comprender cómo los hackers explotan las vulnerabilidades.

Esto beneficia no solo el resultado final del proceso de programación sino también el entusiasmo y la eficiencia de los desarrolladores de software.

Reflexione sobre las siguientes razones por las cuales los programadores deberían adoptar la mentalidad de los hackers.

1. Tenacidad incomparable

Los hackers son en su mayoría expertos autodidactas para derrotar los sistemas de seguridad. Son personas que tienen la paciencia de intentar tantas veces como sea posible para romper una barrera que les impide hacer u obtener algo.

No siempre confían en la educación formal cuando se trata de la mayoría de las técnicas que utilizan, y mucho menos la determinación persistente de entrar en redes o cuentas de usuario.

Los hackers son simplemente tenaces. En general, aprenden todo por su cuenta. No confían en que otros les transmitan nuevos conocimientos, prefiriendo resolver las cosas al estilo DIY. Si hay algo que no saben o no entienden, se desviven por aprender las cuerdas.

Los piratas informáticos pueden no ser necesariamente aficionados a pasar por los caminos difíciles, pero de alguna manera se ven obligados a tomar el camino más difícil ya que la mayoría de las cosas que hacen no se enseñan en el aula. Las cosas que quieran probar o hacer también podrían ser ilegales y mal vistas por la comunidad de programadores que respetan las convenciones.

2. Hacer en lugar de leer y aprender tradicionalmente

Es importante que los piratas informáticos siempre tengan el impulso de probar tantas cosas como sea posible para lograr sus objetivos. Aprenden mucho, pero no a través de libros y conferencias. Se trata más de acumular nuevos conocimientos de sus experiencias.

Hacer tiene más prioridad que leer o asistir a conferencias. Como dice el cono de experiencia de Edgar Dale , las personas tienden a retener el 5% del conocimiento que obtienen de las conferencias, alrededor del 10% de la lectura y aproximadamente el 75% de probar o hacer las cosas que buscan aprender.

3. Anticipando posibles incumplimientos de seguridad

El estereotipo de que los hackers siempre piensan en romper las defensas del ciberataque no es del todo falso. Sí, tienen muchas otras cosas en mente, pero tienen una tendencia natural a romper las reglas, aprovechar la seguridad débil y destruir los sistemas de protección establecidos.

Cuando los programadores piensan de esta manera, se vuelven más conscientes de las debilidades de seguridad que podrían crear involuntariamente en el proceso de programación.

Los programadores que piensan como hackers piensan automáticamente en cómo podrían sortear un protocolo de seguridad o explotar un error pasado por alto en una aplicación.

Anticipan problemas ya que ya tienen en mente la intención de destruir las cosas que construyen. Su comprensión de las ofensas los hace más preparados para crear defensas.

4. Pensamiento creativo y disposición para salir del molde

Los hackers son absolutamente creativos e ingeniosos. Pueden parecer contrarios a las convenciones, pero en su mayoría permanecen organizados de formas innovadoras y atípicas. Desarrollan sin cesar nuevas formas de lograr sus objetivos. No dejan que los escollos los desanimen. Cuando fallan, la tenacidad inherente los pone en marcha.

La frase «salir del molde» aquí no implica que los programadores sean libres de considerar romper las leyes o adoptar métodos de sombrero negro. El punto es que los programadores pueden hacer más cuando no dejan que las convenciones o la sabiduría prevaleciente actualmente dominen su programación. Pueden resolver problemas más rápido cuando no están vinculados al conocimiento que han aprendido de la escuela o los libros tradicionales.

¿Quién dice que los hackers siempre intentan hacer cosas ilegalmente? Siempre que tengan la oportunidad de hacer algo legal pero más fácil y rápido, puedes apostar a que lo harán. Los hackers siempre buscan nuevas vulnerabilidades que puedan explotar.

Esta «explotación» no siempre puede ser ilegal. Es posible que hayan descubierto recientemente un defecto de seguridad o debilidad que aún no está prohibido o considerado como un delito cibernético. Es por eso que nunca dejan de aprender y explorar para encontrar formas que no los enreden con la ley antes de recurrir a opciones criminales.

5. Divirtiéndose

La programación no es una tarea fácil cuando lo piensas como un trabajo. Cuando todo lo que tiene en mente es completar el programa de acuerdo con los hitos o fechas límite, lo más probable es que sufra la presión. No disfrutarás haciendo las cosas que haces.

Con la piratería, generalmente hay una sensación de entusiasmo y emoción. Los hackers no intentan entrar en las cuentas de alguien con una fecha límite en mente. Lo hacen para lograr algo, a veces al azar o diferente del objetivo original. Siempre ven oportunidades o cosas positivas en lo que hacen.

En conclusión

Los hackers (el sombrero negro o los criminales) no son modelos a seguir. Esta publicación no busca glorificarlos.

Sin embargo, si los programadores aprenden a pensar como lo hacen, pueden desarrollar aplicaciones más seguras. Pueden ser más capaces de prevenir infracciones de seguridad.

Si está pensando en comenzar de inmediato, debe consultar Adversary , una plataforma de capacitación efectiva para programadores que ofrece aprendizaje práctico a través de laboratorios en continuo crecimiento y una amplia gama de contenido interactivo.

Además, es poco probable que los programadores que tienen la mentalidad de un hacker se cansen de trabajar con códigos y, en general, son más creativos y persistentes.

Fuente: thehackernews.com