A partir de hoy, Google pagará $ 1 millón por una «explotación de ejecución remota de código de cadena completa con persistencia que compromete el elemento seguro Titan M en los dispositivos Pixel», dijo el gigante tecnológico en una publicación de blog publicada el jueves.

Además, si alguien logra lo mismo en las versiones de vista previa para desarrolladores de Android, Google pagará $ 500,000 adicionales, lo que hace un total de $ 1.5 millones, es decir, 7.5 veces más que la recompensa superior de Android anterior.

Introducido en los teléfonos inteligentes Pixel 3 el año pasado, el elemento seguro Titan M de Google es un chip de seguridad dedicado que se encuentra junto al procesador principal, diseñado principalmente para proteger los dispositivos contra los ataques durante el arranque.

En otras palabras, el chip Titan M es un componente de hardware separado para Android Verified Boot que también se ocupa de los datos confidenciales, la verificación del código de acceso de la pantalla de bloqueo, las políticas de restablecimiento de fábrica, las claves privadas y también ofrece API segura para operaciones críticas como el pago y la aplicación actas.

Teniendo esto en cuenta, generalmente es difícil encontrar una cadena de explotación de ejecución remota de código con 1 clic en los dispositivos Pixel 3 y 4, y, hasta ahora, solo un investigador de ciberseguridad, Guang Gong de Qihoo 360, ha podido hacerlo.

«Guang Gong recibió $ 161,337 del programa Android Security Rewards y $ 40,000 del programa Chrome Rewards por un total de $ 201,337», dijo Google.

«La recompensa combinada de $ 201,337 también es la recompensa más alta para una sola cadena de exploits en todos los programas VRP de Google».

Además, Google también dijo que la compañía ha pagado un total de $ 1.5 millones en 2019 como parte de su programa de recompensas por errores, con una recompensa promedio de más de $ 15,000 por investigador de seguridad.

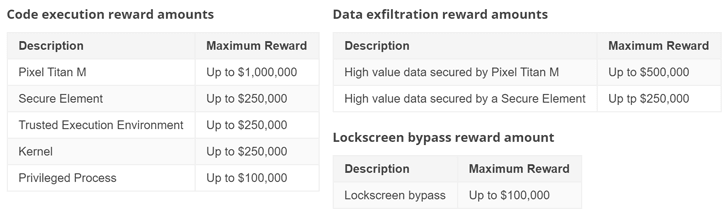

Además de los exploits de RCE para Pixel Titan M, Google también ha introducido dos nuevas categorías de exploits en su programa de recompensas: exfiltración de datos y vulnerabilidades de omisión de la pantalla de bloqueo, que recompensará hasta $ 500,000 por depender de la categoría de exploits.

El programa de recompensas de Android ampliado de Google se produjo más de dos meses después de que el proveedor de exploits Zerodium anunciara que pagaría hasta $ 2.5 millones por «cero días de Android de cadena completa, clic cero con persistencia», que fue un salto directo de 12 veces respecto a su precio anterior etiqueta de $ 200,000.

Fuente: thehackernews.com