8 Nuevos defectos de implementación de HTTP / 2 exponen sitios web a ataques DoS

Se ha encontrado que varias implementaciones de HTTP / 2 , la última versión del protocolo de red HTTP, son vulnerables a […]

Se ha encontrado que varias implementaciones de HTTP / 2 , la última versión del protocolo de red HTTP, son vulnerables a […]

Un investigador de seguridad de Google acaba de revelar detalles de una vulnerabilidad de alta gravedad sin parches de 20 […]

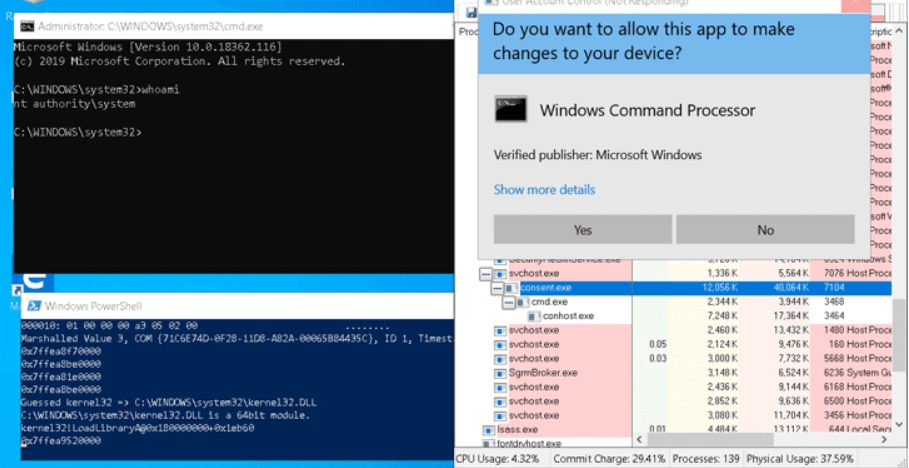

Si está utilizando una versión compatible del sistema operativo Windows, detenga todo e instale las últimas actualizaciones de seguridad de […]

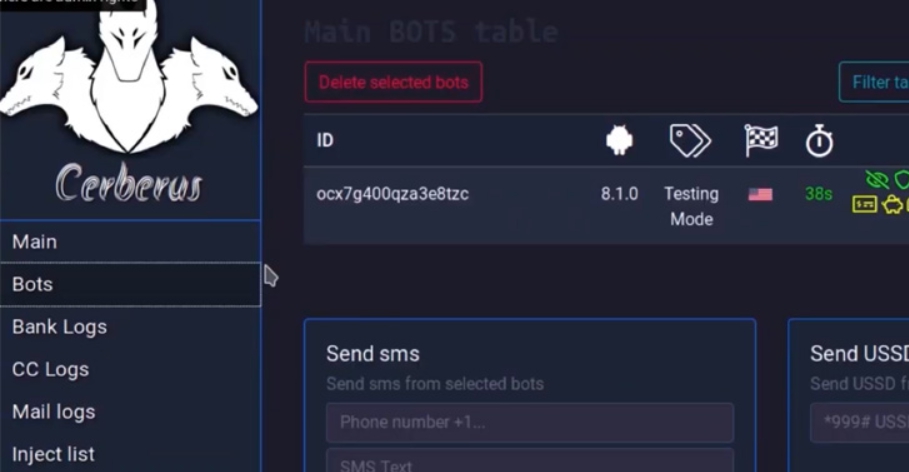

El malware, además de enviar spam a través de un bot, puede robar contraseñas y grabar videos desde las pantallas […]

Después de que algunos troyanos populares de Android como Anubis , Red Alert 2.0 , GM bot y Exobot abandonaron sus negocios de malware como servicio, […]

Los fallos ya fueron reportados a la compañía a finales de 2018 y uno de los métodos de explotación de […]

Un equipo de investigadores de seguridad descubrió vulnerabilidades de seguridad de alto riesgo en más de 40 controladores de al […]

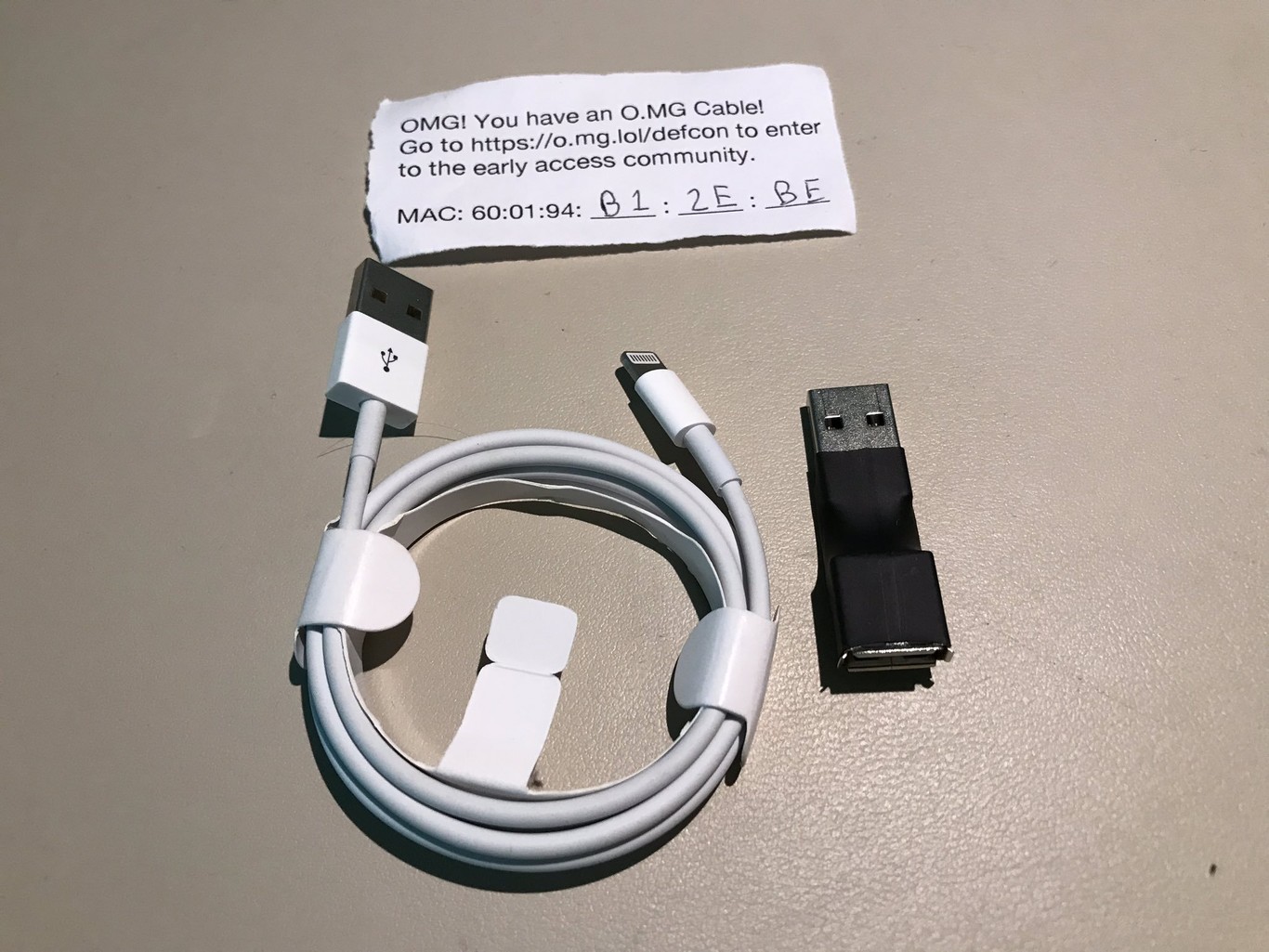

Parece un cable Lightning original de Apple, de hecho lo es y funciona como tal. Cuando se conecta al ordenador […]

Un grupo de investigadores de seguridad de Proofpoint ha encontrado una campaña de ataques Phishing que utiliza esta plataforma de Amazon. Es […]

Apple acaba de actualizar las reglas de su programa de recompensas de errores al anunciar algunos cambios importantes durante una […]

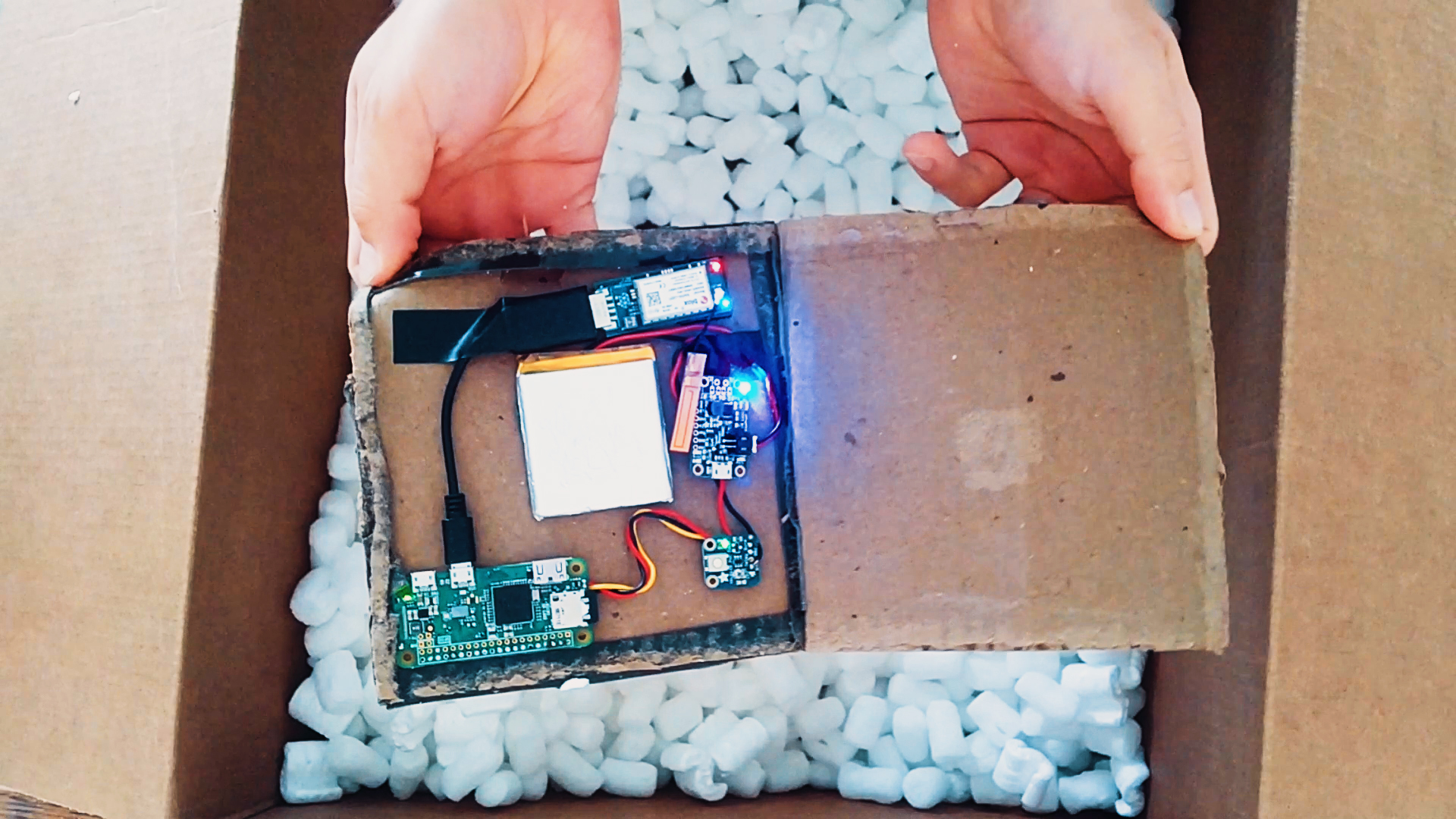

El investigador de Charles Henderson, socio gerente global de IBM X-Force Red, documentó el método teórico conocido como WarShipping, una nueva técnica que […]

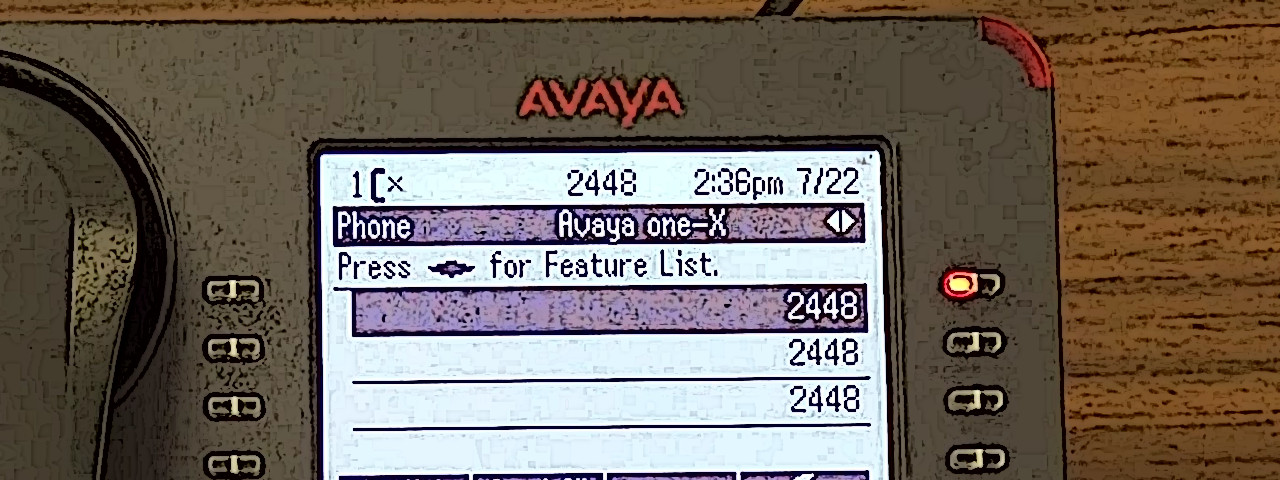

El error se informó en 2009 en un software de código abierto implementado en el firmware de Avaya, pero pasó […]