¿Qué es y cómo funciona el «nuevo» registro DNS CAA?

En Enero de 2013, Rob Stradling propuso y formalizó la implementación de un estándar para la Autorización de Entidades de […]

En Enero de 2013, Rob Stradling propuso y formalizó la implementación de un estándar para la Autorización de Entidades de […]

La inteligencia artificial ha sido vista en nuestro campo como una forma eficaz de detectar automáticamente malware y combatirlo, y […]

Fábricas paralizadas después de que variante de WannaCry infectara máquinas Windows 7 sin protección Especialistas de seguridad en redes informáticas del Instituto […]

Un investigador de seguridad ha revelado una nueva técnica de hacking WiFi que facilita el trabajo de descifrar las contraseñas […]

Cuando se habla de la seguridad en Internet, uno de los objetivos de las empresas especializadas en estos temas, es cuidar […]

En la actualidad, cada vez es más común realizar una verificación rápida antes de insertar una tarjeta de débito/crédito en […]

Estamos seguros que todos ustedes conocen VirusTotal, un servicio gratuito que fue comprado por Google, y que tiene la mayor […]

El equipo de seguridad de Drupal ha publicado una actualización para todas las versiones de Drupal 8.x anteriores a 8.5.6 que corrige […]

Una ola de mensajes ha atacado a empresas de las industrias de petróleo y gas, de la energía, de la […]

Desde 2012, más de 15 ciberdelincuentes compraban productos de alto valor a varias compañías de pedidos por correo con datos […]

En este artículo hablaremos sobre los conceptos básicos de Metasploit y los comandos Metasploit utilizados en la interfaz de línea […]

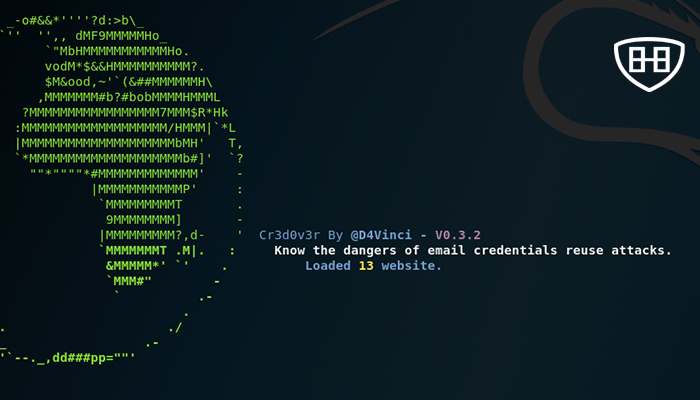

Le das a Cr3dOv3r un correo electrónico y luego realiza dos simples trabajos útiles con él: Busque filtraciones públicas para el correo […]