TLS 1.3 ya es el nuevo estándar de seguridad online que ha llegado para suceder a la versión actual, TLS 1.2 (y sustituir a todas las anteriores) ofreciendo una seguridad muy superior para cifrar las comunicaciones entre cliente y servidor y, además, reduce la latencia en las comunicaciones. Una de las mejoras de seguridad que llega con este nuevo estándar criptográfico es la obligación para usar PFS (Perfect Forward Secrecy) en todas las sesiones, algo que hasta ahora era opcional y que va a complicar mucho las cosas a los atacantes.

A grandes rasgos, PFS obliga a usar claves diferentes en cada sesión que se establece. De esta manera, si un atacante, consigue hacerse con una de las claves (algo nada sencillo), todas las sesiones pasadas y futuras seguirán siendo seguras, ya que con dicha clave solo podría descifrar el tráfico de la sesión actual.

Los atacantes van a tener que cambiar su metodología para analizar y monitorizar redes con la llegada de este nuevo estándar criptográfico para poder seguir desempeñando su labor.

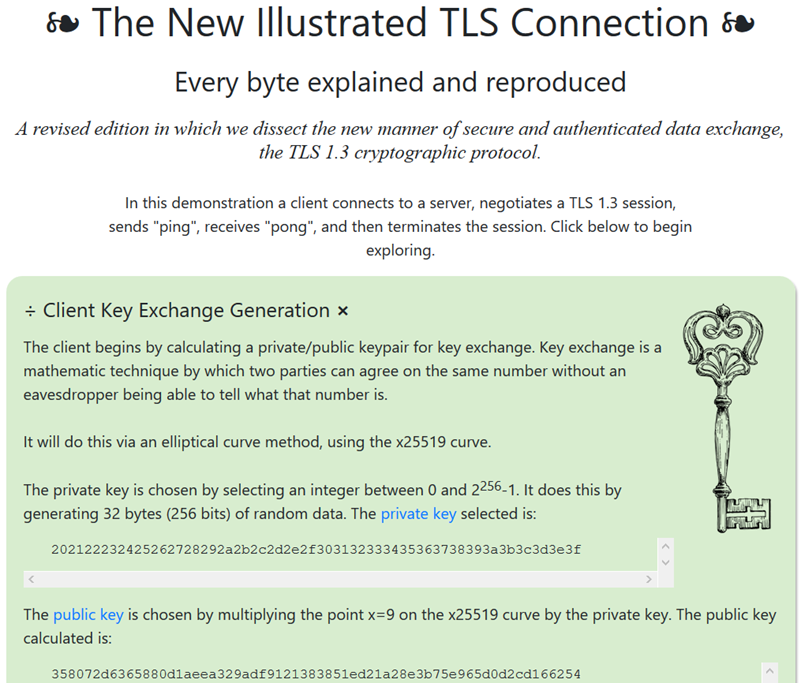

En el «The New Illustrated TLS Connection» podemos ver una explicación muy detallada sobre cómo funciona TLS 1.3, así como un ejemplo, paso a paso, de cómo sería el proceso para enviar un «ping» y recibir un «pong» a través de este nuevo estándar de seguridad.

Fuente: RedesZone