HP Security: los 3 niveles (reales) de protección

Con la llegada de la web 2.0, las apps integrales, el big data y el Internet of Things a los […]

Con la llegada de la web 2.0, las apps integrales, el big data y el Internet of Things a los […]

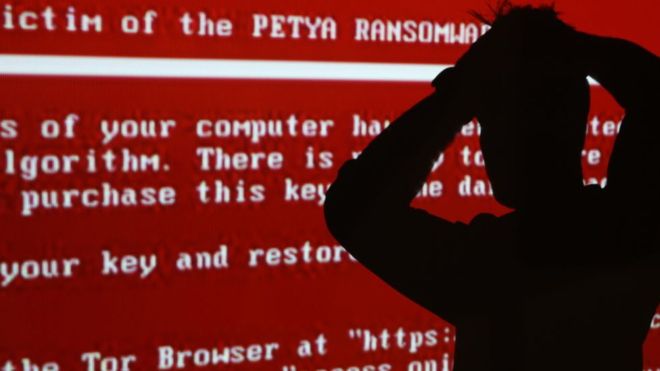

Cuando la computadora de un usuario es infectada, los hackers piden un rescate a cambio de desbloquearla. Si no se […]

Esta The Practical Linux Hardening Guide (de @trimstray) proporciona una descripción general de alto nivel del fortalecimiento de los sistemas GNU/Linux. No es […]

Los equipos de TI siempre están buscando nuevos ransomware y exploits que se difundan en la naturaleza, pero ¿se pueden […]

En los últimos dos años hemos asistido a una carrera por que las páginas web cambien a HTTPS, implementando cifrado […]

n los últimos años, algunos grupos de investigadores de ciberseguridad han revelado decenas de vulnerabilidades de canal lateral de memoria […]

El director de la Agencia de Seguridad de Infraestructura y Seguridad Cibernética (Cybersecurity and Infrastructure Security Agency – CISA) de EE.UU., […]

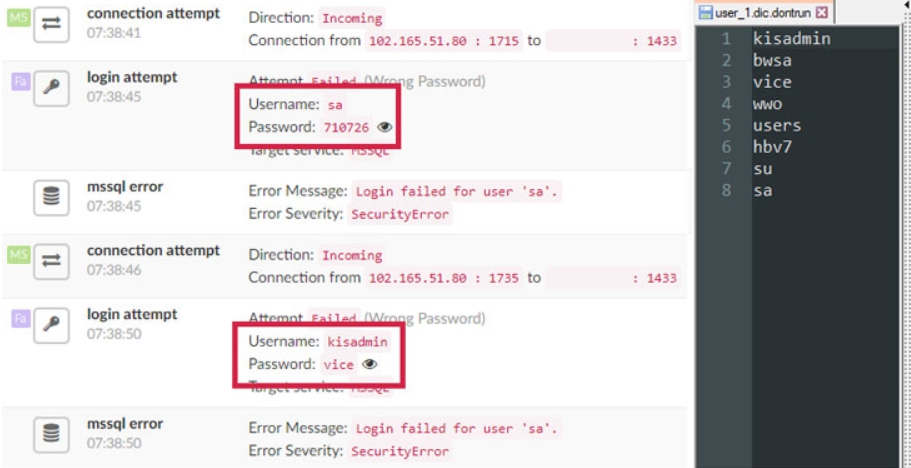

Apodado Nansh0u , la campaña maliciosa está siendo llevada a cabo por un grupo de piratería chino al estilo de APT que […]

Miembros de la comunidad de la ciberseguridad afirman que este vector de ataque no había sido detectado anteriormente. “Lo más […]

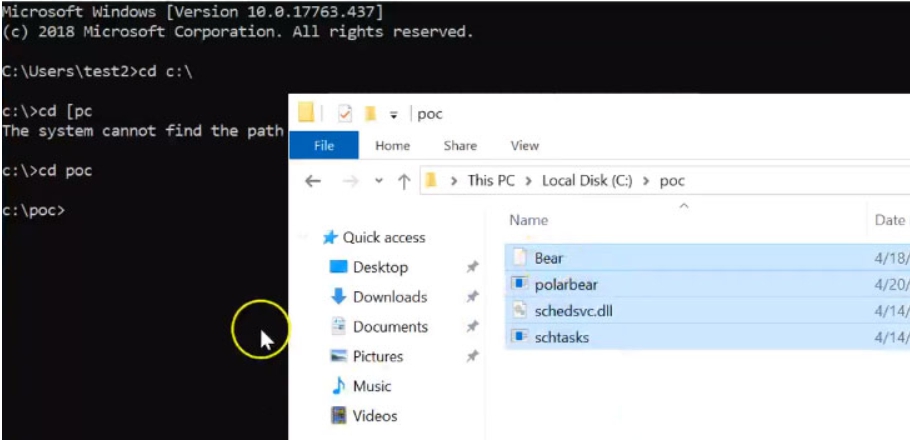

Un hacker anónimo con un alias en línea «SandboxEscaper» dio a conocer hoy una prueba de concepto (PoC) el código […]

La compañía alemana de software detrás de TeamViewer, uno de los programas más populares del mundo que permite a los […]

Un equipo de investigadores de seguridad cibernética publicó hoy una empresa de advertencia posterior de una vulnerabilidad de día cero […]