#L1TF / #Foreshadow: nueva vulnerabilidad en procesadores Intel

Red Hat acaba de publicar información de un nuevo problema de implementación de hardwarede microprocesador (microarquitectura) similar a Spectre y […]

Red Hat acaba de publicar información de un nuevo problema de implementación de hardwarede microprocesador (microarquitectura) similar a Spectre y […]

De acuerdo con una investigación de Radware, los delincuentes están usando un exploit que les permite hacer cambios remotos sin […]

Últimamente, se han visto muchos intentos de ataques de ingeniería social a cuentas de Office 365. Tanto el Phishing como […]

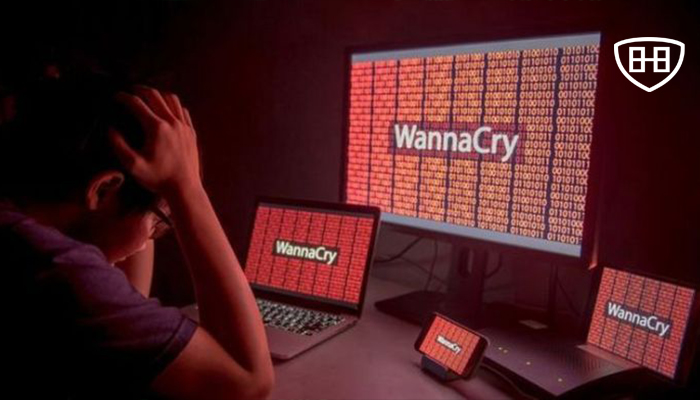

Fábricas paralizadas después de que variante de WannaCry infectara máquinas Windows 7 sin protección Especialistas de seguridad en redes informáticas del Instituto […]

Un investigador de seguridad ha revelado una nueva técnica de hacking WiFi que facilita el trabajo de descifrar las contraseñas […]

Cuando se habla de la seguridad en Internet, uno de los objetivos de las empresas especializadas en estos temas, es cuidar […]

Desde 2012, más de 15 ciberdelincuentes compraban productos de alto valor a varias compañías de pedidos por correo con datos […]

En este artículo hablaremos sobre los conceptos básicos de Metasploit y los comandos Metasploit utilizados en la interfaz de línea […]

Le das a Cr3dOv3r un correo electrónico y luego realiza dos simples trabajos útiles con él: Busque filtraciones públicas para el correo […]

El troyano bancario Kronos ha vuelto tras estar años aletargado. Los hackers que están detrás de la última versión, cuyo […]

¿Escáneres de ojos? Los investigadores de seguridad consideran el ojo como una de las partes más confiables del cuerpo para […]

¿Qué es autenticación biométrica? La autenticación biométrica es simplemente el proceso de verificar la identidad de un sujeto utilizando las características únicas […]