Cajeros con Windows XP que pueden ser hackeados en 15 minutos

En 2016, por cada 100.000 habitantes del mundo había 48 cajeros automáticos. O lo que es lo mismo: uno por cada […]

En 2016, por cada 100.000 habitantes del mundo había 48 cajeros automáticos. O lo que es lo mismo: uno por cada […]

La firma de Redmond (Microsoft) acaba de lanzar nuevos parche de seguridad contra la vulnerabilidad Spectre, tal como lo prometió para una gran […]

Las distros de hacking ético se han convertido en los últimos años en unas herramientas de lo más útiles para los usuarios, sobre […]

Analizamos las conclusiones más relevantes del informe State of Phishing Defense 2018, realizado por la consultora de ciberseguridad Cofense tras […]

Internet no es un sitio seguro. Incluso tus webs de confianza pueden fallar en un momento determinado y revelar tus […]

Puede que tengan aspecto legítimo, pero hay sitios fraudulentos que llevan el símbolo del candado para hacerse con tus datos. […]

El hijacking o secuestro es un intento de tomar un elemento específico del entorno de Internet a través de rutas no autorizadas. […]

Trape fue creado con el objetivo de enseñar al mundo cómo las grandes empresas de Internet pueden obtener información confidencial , […]

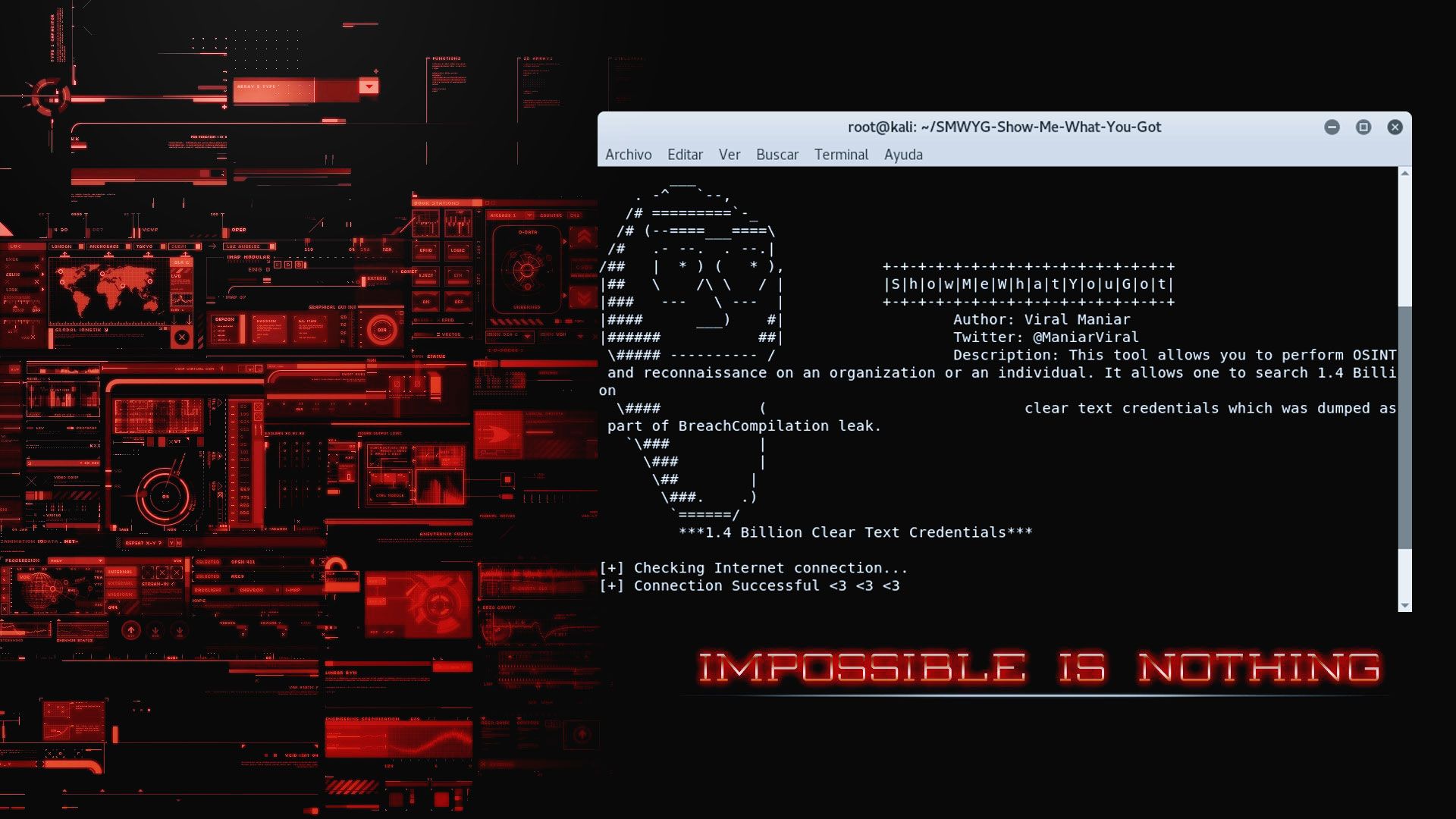

Una compilación de 1.4 mil millones de correos electrónicos y contraseñas se filtraron en línea en la web oscura (también lanzada […]

En este artículo vamos a discutir Searchsploit en detalle: Comandos y usos con ejemplos. Si estás utilizando la versión estándar […]

Uno de los servicios de alojamiento web más populares en la DarkWeb, Daniel’s Hosting, fue «asesinado» la semana pasada cuando […]

Los investigadores de Trend Micro han descubierto que el grupo de hacking norcoreano conocido como Lazarus se enfocó recientemente en las instituciones financieras de […]