El nuevo error de Facebook expuso 6.8 millones de fotos de usuarios a aplicaciones de terceros

El último error de Facebook: un error de programación en el sitio web de Facebook dio accidentalmente a 1.500 aplicaciones […]

El último error de Facebook: un error de programación en el sitio web de Facebook dio accidentalmente a 1.500 aplicaciones […]

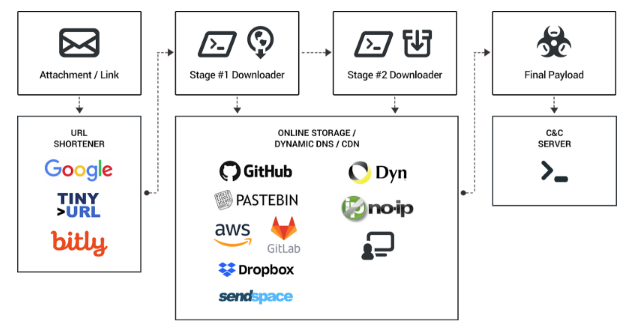

INVESTIGACIÓN POR: ASSAF DAHAN Y JOAKIM KANDEFELT RESUMEN EJECUTIVO Durante más de una década, Brasil ha sido considerado un importante contribuyente […]

Internet es mucho más de lo que podemos ver a través de nuestro navegador favorito. Como sabemos, además del que […]

Tanto la seguridad como la privacidad son aspectos fundamentales para los usuarios. Podemos utilizar diferentes programas y herramientas que nos […]

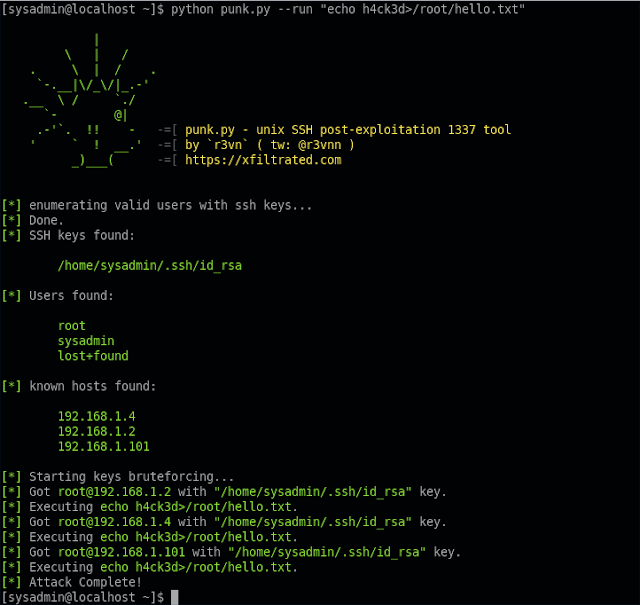

unix SSH herramienta de post-explotación 1337 cómo funciona punk.py es una herramienta de postexplotación destinada a ayudar a hacer pivotar la red desde una caja de Unix comprometida. Recopila nombres […]

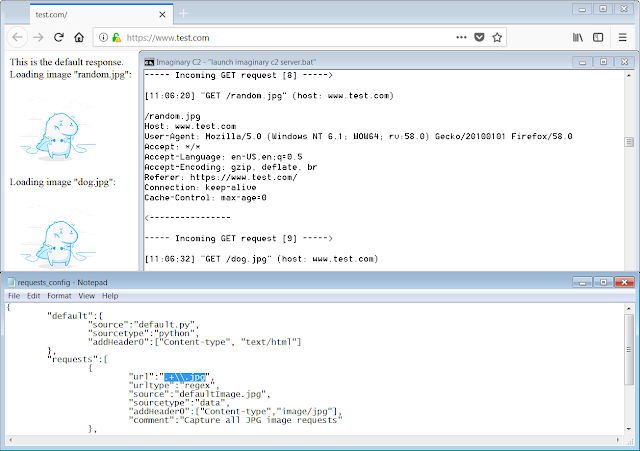

Imaginary C2 es una herramienta de Python que tiene como objetivo ayudar en el análisis de comportamiento (red) del malware. Imaginary C2 aloja un […]

En el transcurso de las últimas semanas, ha comenzado a haber nuevos rumores de la reaparición de #OpIcarus, considerada como una […]

Kaspersky Labs, una empresa reconocida de ciberseguridad, advirtió que los hackers están “reconfigurando” los botnets para esparcir masivamente malwares de criptominería. Los investigadores también […]

Microsoft hoy, en su parche el martes de final de diciembre, lanzó actualizaciones de seguridad para parchear un total de […]

Conforme iba avanzando la tecnología en general cada vez eran más numerosas las vulnerabilidades presentes sobre todo en los sistemas informáticos. La […]

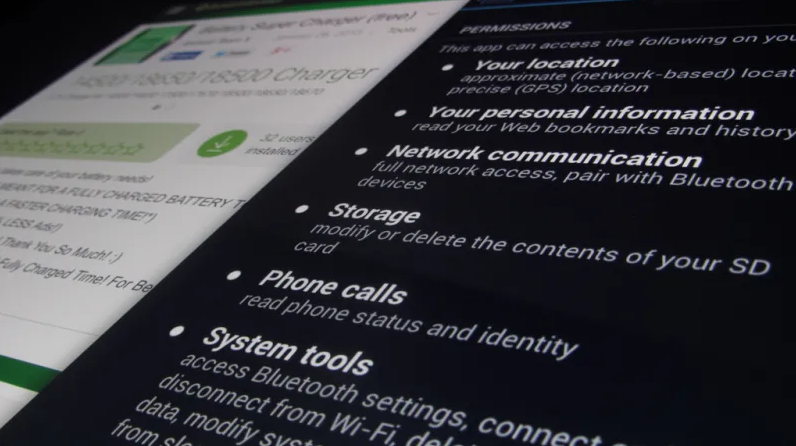

La firma de seguridad ESET descubrió un nuevo malware disfrazado como aplicación de optimización de la batería llamada Android Optimization. La herramienta […]

La compañía advierte también sobre “la vieja cantinela de que Linux es más seguro que cualquier otro sistema operativo e, […]