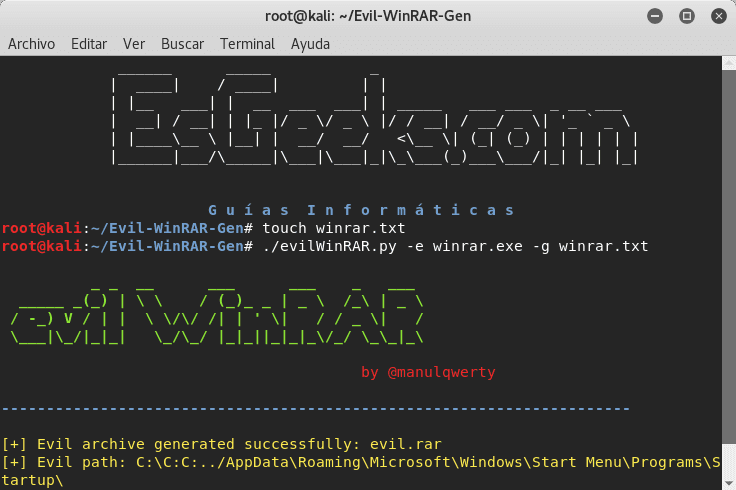

Exploit en WinRAR para controlar ordenador de la víctima

En esta publicación, voy a discutir cómo WinRAR ha solucionado graves fallas de seguridad el mes pasado, una de las […]

En esta publicación, voy a discutir cómo WinRAR ha solucionado graves fallas de seguridad el mes pasado, una de las […]

Son muchos los tipos de amenazas que podemos encontrarnos al navegar por Internet. Muchas variedades de malware y diferentes problemas […]

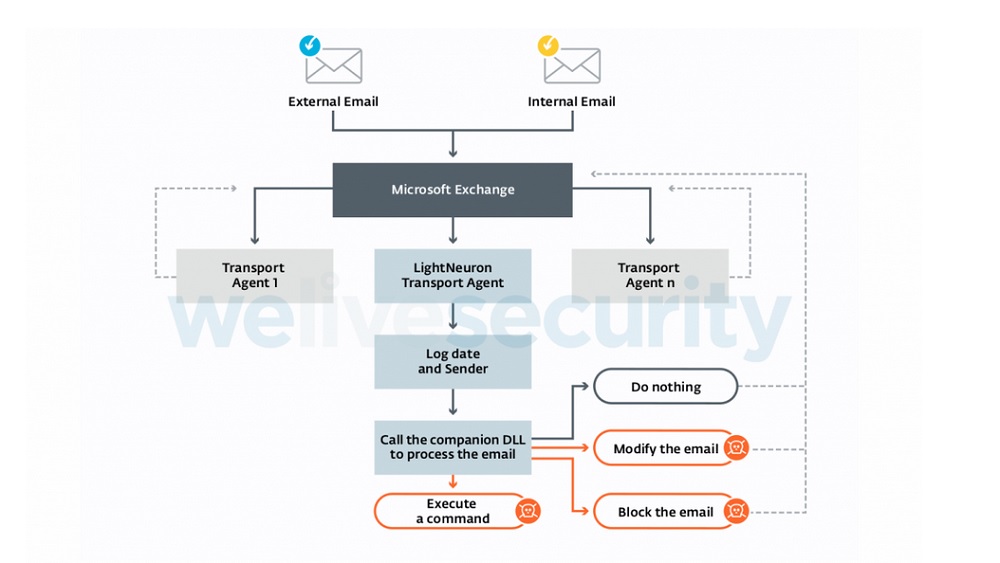

Una empresa de seguridad informática informó este jueves sobre el descubrimiento de un malware (código malicioso) que tiene la capacidad […]

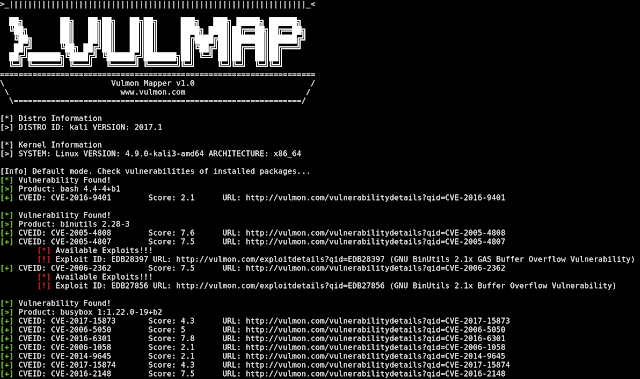

Vulmap es un proyecto de escáner de vulnerabilidad local en línea de código abierto . Consiste en programas de exploración de vulnerabilidades locales en línea para sistemas operativos Windows […]

Joy es un paquete de software basado en libpcap con licencia BSD para extraer características de datos de tráfico de […]

Descubiertos por primera vez en noviembre del año pasado, los ataques de pionero de DNS usaron sitios comprometidos y documentos […]

Los delincuentes han lanzado un ataque coordinado a través de múltiples plataformas de repositorio GIT. No está claro cómo se […]

En su reporte, Binance detalla que los hackers accedieron a un gran número de claves API, códigos de dos factores de seguridad […]

Esto te da un shell bash de Linux, una ventana de terminal que se ejecuta en Windows. Pero, ¿cómo se obtiene esto en Windows […]

El paquete funciona como una extensión del editor de código Visual Studio Code. El comunicado reconoce que ya hay herramientas que permiten […]

Y sí, el hacking en las películas es una locura emocionante: los dedos vuelan a través del teclado, y la […]

El compilador Q# y los simuladores cuánticos proporcionados en el Quantum Development Kit de Microsoft serán pronto open source, según acaba de […]