Familias populares de Malware que usan ‘Doppelgänging de proceso’ para evadir la detección

Descubierto a fines de 2017, Process Doppelgänging es una variación sin archivos de la técnica de inyección de proceso que aprovecha una […]

Descubierto a fines de 2017, Process Doppelgänging es una variación sin archivos de la técnica de inyección de proceso que aprovecha una […]

BlueKeep es una vulnerabilidad de ejecución remota de código altamente crítica, modulable en gusano en los Servicios de Escritorio Remoto […]

Un investigador de seguridad ha publicado una guía detallada que muestra cómo ejecutar código malicioso en computadoras con Windows que […]

¿Alguna vez ha escaneado un código QR en un evento masivo, en una conferencia, en lugares públicos como hoteles o […]

En 2009, Logitech introdujo una tecnología llamada Unifying para conectar varios dispositivos inalámbricos (por ejemplo, un teclado y un ratón) […]

El director de la Agencia de Seguridad de Infraestructura y Seguridad Cibernética (Cybersecurity and Infrastructure Security Agency – CISA) de EE.UU., […]

El phishing es una de las herramientas más comunes del cibercrimen y de las más peligrosas, dado que más que un código […]

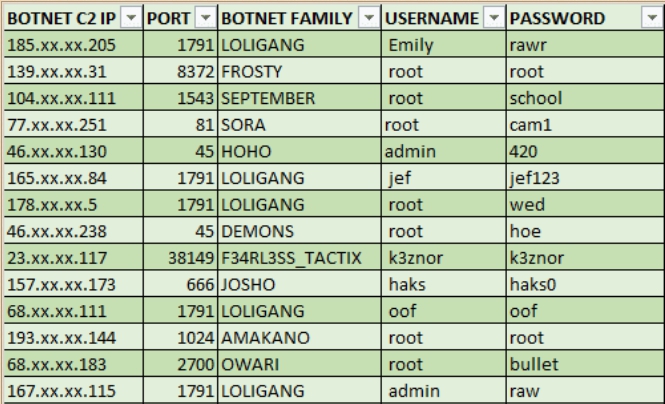

«Ahora, esta teoría ha sido llevada a la práctica por un threat actor llamado Subby, que ha hecho fuerza bruta […]

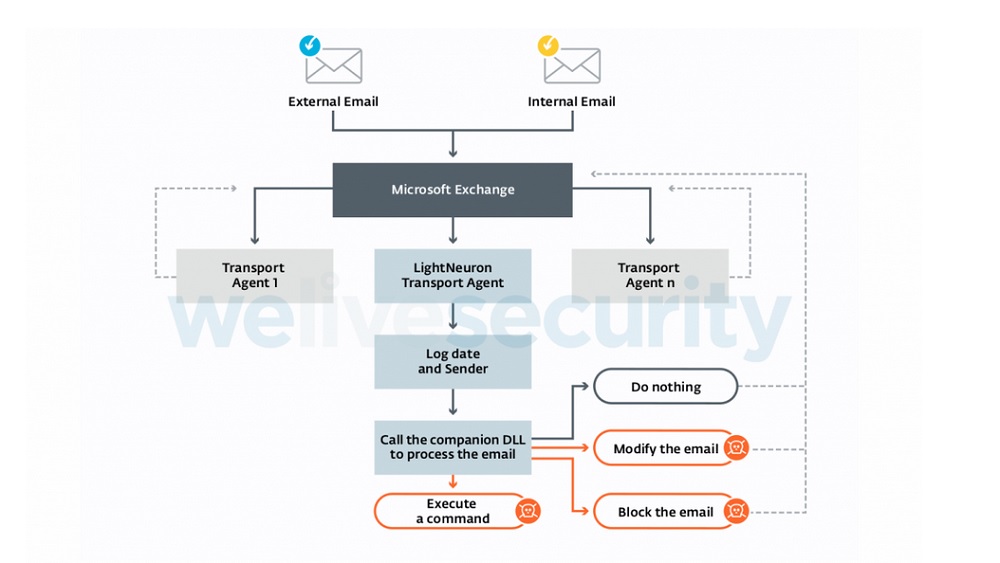

Una empresa de seguridad informática informó este jueves sobre el descubrimiento de un malware (código malicioso) que tiene la capacidad […]

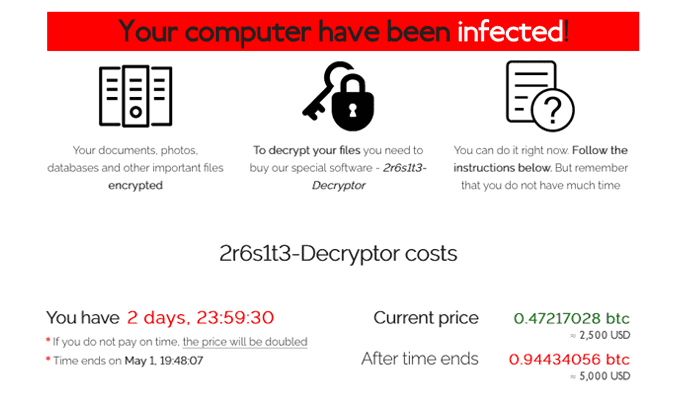

Descubiertos por primera vez en noviembre del año pasado, los ataques de pionero de DNS usaron sitios comprometidos y documentos […]

La vulnerabilidad que se encontró en Internet Explorer está en sus versiones 7, 10 y 11 El 29 de abril se conoció […]

La semana pasada se publicó un artículo referente a una vulnerabilidad de ejecución remota de código de deserialización crítica en Oracle […]