7 Maneras en que los Hackers ROBAN tus contraseñas.

De una forma u otra, las contraseñas siempre están en las noticias. Están siendo robados en violaciones de datos o son burlados por […]

De una forma u otra, las contraseñas siempre están en las noticias. Están siendo robados en violaciones de datos o son burlados por […]

Tras los informes recientes sobre ataques a gran escala destinados a modificar los registros del Sistema de Nombres de Dominio, […]

A principios de año se descubrió una vulnerabilidad en WhatsApp que permitía inyectar código en el dispositivo del usuario simplemente al recibir […]

Microsoft dice que las empresas ahora pueden implementar el uso de claves de seguridad a escala, al lanzar un adelanto […]

Hoy en día almacenamos una gran cantidad de datos en múltiples dispositivos. No solo tenemos un ordenador donde guardamos fotos, […]

El pasado mes de noviembre os contamos cómo Google se había marcado un tanto con la presentación de reCAPTCHA v3, la […]

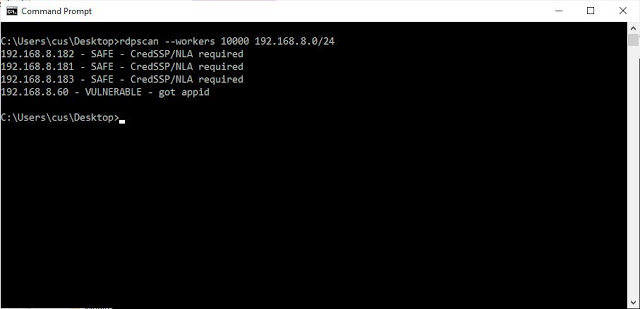

Este es un escáner rápido para la vulnerabilidad CVE-2019-0708 en el escritorio remoto de Microsoft . En este momento, hay cerca de 900,000 máquinas en el Internet […]

Cuando en marzo de 2019 Google restringió el uso de permisos de SMS y registro de llamadas en aplicaciones de Android, uno de […]

Según una investigación realizada, casi uno de cada dos ataques de phishing es polimórfico. Se identificaron 11.733 ataques de suplantación […]

Una de estas técnicas que podemos utilizar para protegernos es lo que se conoce como autenticación en dos pasos. Una forma […]

Internet es una red de redes, en la que millones de dispositivos están conectados unos a otros en todo el […]

El concepto del Ciberespacio (y vistas las diferencias en los conceptos de Ciberseguridad y Seguridad de la Información) exige tener una […]