Whatsapp: un supuesto mensaje de una cafetería roba información personal

WhatsApp, al ser utilizada por millones de usuarios, es uno de los blancos más interesantes para hackers. En esta oportunidad desde Kaspersky […]

WhatsApp, al ser utilizada por millones de usuarios, es uno de los blancos más interesantes para hackers. En esta oportunidad desde Kaspersky […]

Dos firmas de abogados en Canadá han puesto en marcha una demanda colectiva $ 578.000.000 contra Ashley Madison alegando que […]

El Código repositorio de Github ha mitigado un ataque DDoS, la restauración de los servicios fue esta mañana alrededor de […]

Existen vulnerabilidades en dos navegadores alternativos bastante populares para Android: Dolphin y Mercury, según, a través del navegador podría resultar […]

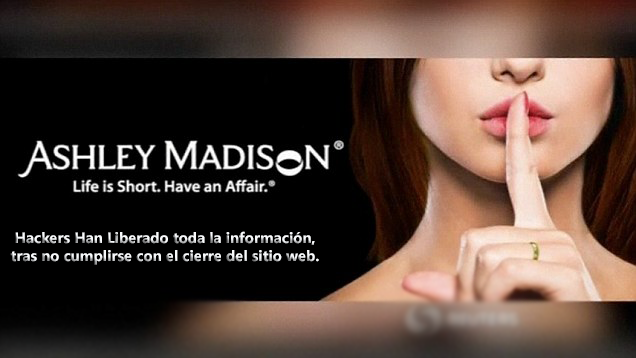

AshleyMadison.com, un servicio de engaño en línea cuyo lema es «La vida es corta, ten una historia de amor», está ofreciendo […]

La Compañía Web.com anuncio este martes que había sufrido una violación de Datos (tarjetas de pago y información personal) perteneciente […]

Personas que engañan a sus parejas siempre están abiertas a la extorsión por las partes implicadas. Pero cuando la información […]

En la Conferencia Black Hat, un equipo de expertos liderado por Jonathan Brossard presentaron una vulnerabilidad en el protocolo SMB de […]

Hace un mes el sitio web Ashley Madison visitado por aquellos que buscan tener «aventuras» y citas a través del […]

OpenSSH es una variante abierta del protocolo SSH, que permite la conexión segura a equipos remotos, y llegó por primera […]

Las tobilleras de seguimiento, que algunos delincuentes se ven obligados a usar después de haber sido sentenciados, han sido hackeadas […]

IBM ha publicado actualizaciones destinadas a solucionar tres vulnerabilidades de cross-site scripting en IBM Domino Web Server 8.5.x y 9.0.x. […]