¿Qué tan fácil es que los «hackers» produzcan un apagón eléctrico en un país?

Durante mucho tiempo, los expertos en seguridad en internet han advertido de la amenaza que representan los piratas informáticos a […]

Llega Hardsploit, el «Metasploit» para hardware que hará tus pentests más completos

Julien Moinard y Gwénolé Audic de Opale Security han creado un framework para automatizar la revisión de vulnerabilidades de los […]

Roban tus datos de tu android y después te extorsionan

Puede que creas que te estás descargando una aplicación convencional pero, si caes en esta nueva estafa, todos tus datos […]

Un nuevo ataque utiliza la ingeniería social para que se instalen programas maliciosos

El Instituto Nacional de Ciberseguridad de España (INCIBE) ha alertado de un nuevo tipo de ataque informático que utiliza la […]

Backbox Linux 4.5 incluye nuevas herramientas para realizar auditorías de seguridad

BackBox Linux es una distribución basada en Ubuntu que ha sido desarrollada especialmente para analizar la seguridad de una red […]

Detectan dos vulnerabilidades críticas los productos cisco

Actualmente es normal leer cada poco tiempo sobre vulnerabilidades y fallos de seguridad que se encuentran en todo tipo de […]

Oracle publica 248 parches de Seguridad

Oracle es una de las compañías que, al igual que Microsoft y Adobe, todos los meses liberan una serie de […]

2^74.207.281-1: Descubren el número primo más largo de la historia, algo clave en el mundo de la informática.

Los matemáticos lo buscaban hacía tiempo, pero fue una computadora la que finalmente obtuvo el resultado. Un ordenador de la […]

Hot Potato, un ataque de escalada de privilegios que amenaza a Windows

Aunque tengamos nuestro sistema operativo actualizado con los boletines de seguridad más recientes, eso no significa que nuestro sistema operativo […]

El nuevo Antivirus Gratuito de Kaspersky

Los productos de seguridad se dividen en dos: los de pago y los gratuitos. Que un antivirus o un firewall […]

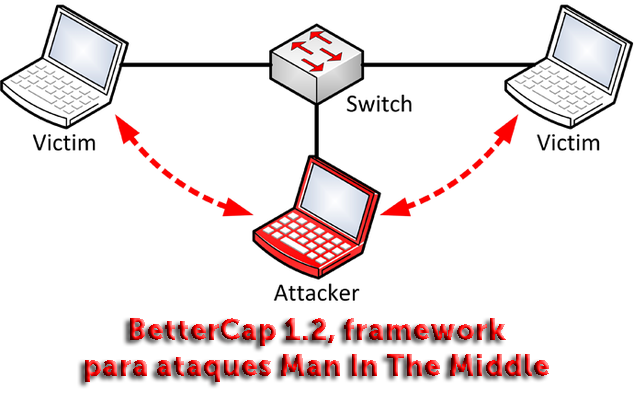

BetterCap 1.2 es la nueva versión de este framework para ataques Man In The Middle

Los desarrolladores del conocido framework BetterCap han lanzado la nueva versión BetterCap 1.2 con importantes mejoras. Este framework está orientado […]