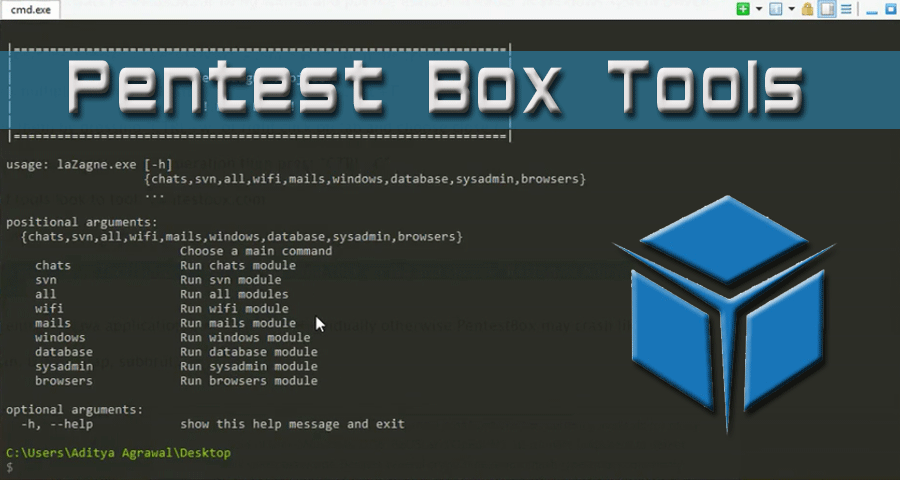

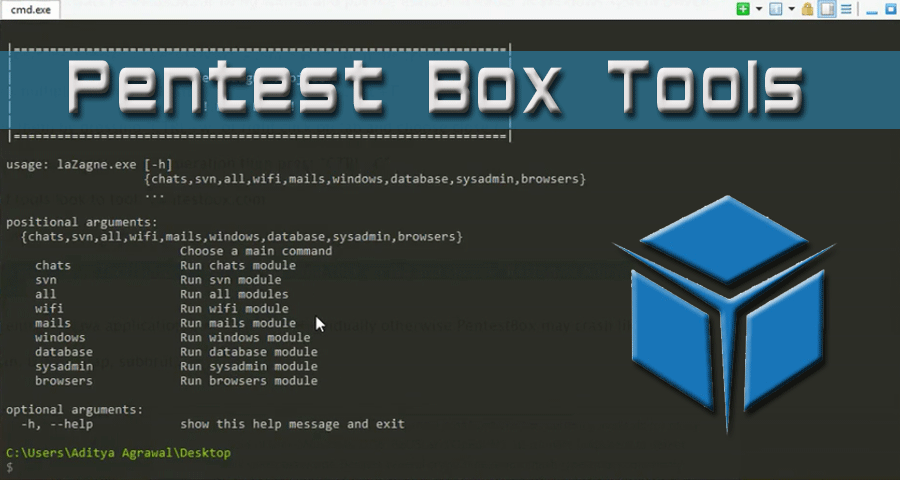

Pentest Box

Uno de los principales problemas al hacer auditorias de seguridad son las herramientas que están disponibles en los diferentes sistemas […]

Uno de los principales problemas al hacer auditorias de seguridad son las herramientas que están disponibles en los diferentes sistemas […]

Todo el Equipo de EHC le da las gracias a las personas que asistieron a nuestra certificación, la cual tuvo […]

En los primeros años en los que se internet se estaba popularizando entre los usuarios y los sistemas de seguridad […]

«PowerShell Runspace Portable Post Exploitation Tool» aka PowerOps es una aplicación escrita en C# que no se basa en powershell.exe […]

Lamentablemente cada vez son más habituales los fallos de seguridad descubiertos en Adobe Flash Player y precisamente la preocupación por […]

Adolfo Pedriza no es un directivo cualquiera. Unas pequeñas calaveras piratas, entramadas en una corbata de fondo oscuro, quitan solemnidad […]

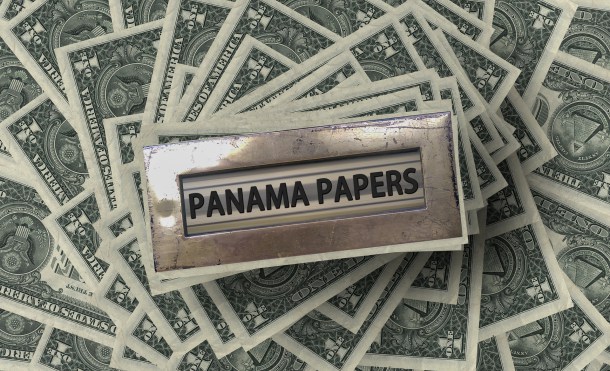

La fiscalía de Ginebra arrestó esta tarde a uno de los informáticos de la firma Mossack Fonseca. El detenido es […]

El evento de Apple para desarrolladores (WWDC 2016) ha tenido como grandes protagonistas los sistemas operativos que la compañía de […]

Ubuntu ha publicado una actualización del kernel para Ubuntu 14.04 LTS que soluciona 10 nuevas vulnerabilidades que podrían ser aprovechadas […]

Los de Redmond se han hecho con la red social laboral más importante del mundo por 26.200 millones de dólares, […]

Las tecnologías de conectividad inalámbrica, Bluetooth y WiFi, están evolucionando de forma paralela en una carrera por el liderazgo en […]