El nuevo software malicioso de Android graba secretamente llamadas telefónicas y roba datos privados

Investigadores de seguridad de Cisco Talos han descubierto variantes de un nuevo troyano de Android que se distribuyen de forma […]

Investigadores de seguridad de Cisco Talos han descubierto variantes de un nuevo troyano de Android que se distribuyen de forma […]

Hace poco hemos hablado de lo importante que era mantener correctamente protegidos estos servicios, recomendando su desactivación en caso de […]

Un hombre ruso acusado de hackear LinkedIn , Dropbox y Formspring en 2012 y posiblemente poner en peligro detalles personales de más de 100 […]

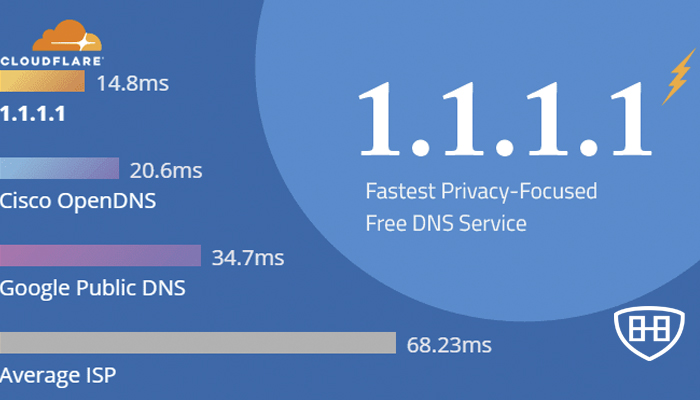

Cloudflare, una reconocida empresa de seguridad y rendimiento de Internet, anunció el lanzamiento de 1.1.1.1 el servicio de DNS seguro más rápido […]

Meltdown y Spectre se están mostrando como dos problemas difíciles de afrontar, posiblemente porque se trata de corregir o mitigar fallos […]

Otro AWS Bucket expuesto al público, esta vez pertenecía a Birst. Un equipo de seguridad cibernética ha descubierto una enorme cantidad de […]

Android ha existido durante casi una década y ha recorrido un largo camino desde sus primeros días en el iPhone. Las nuevas características, […]

Adhrit es una herramienta de reversión y análisis de APK de código abierto de Android que puede ayudar tanto a los investigadores de seguridad como a los […]

Las alarmas sonaron esta semana en Boeing. En las primeras horas de la mañana del miércoles, las computadoras en la red […]

TLS 1.3 es la nueva versión de este protocolo criptográfico cuya principal finalidad es permitirnos establecer conexiones seguras a través de […]

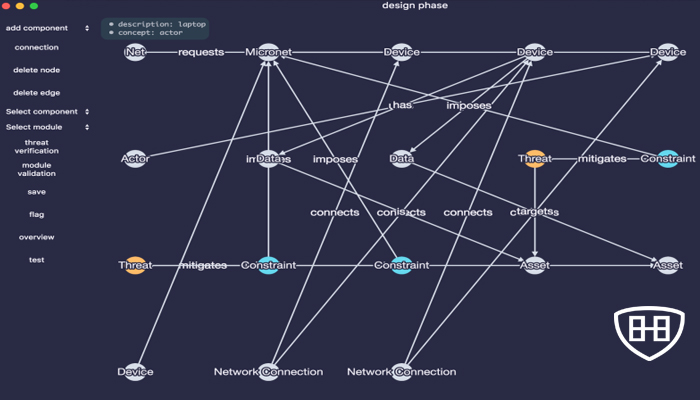

Herramienta de análisis de seguridad de redes IoT El aparato es un marco de seguridad para facilitar el análisis de […]

Prowler es un explorador de vulnerabilidades de red implementado en un clúster Raspberry Pi, desarrollado por primera vez durante el hackathon […]