Ganadores CTF DragonJar Security Conference

Fue un grato placer para el equipo de EHCGroup participar una vez mas de este gran evento, brindar apoyo y […]

Fue un grato placer para el equipo de EHCGroup participar una vez mas de este gran evento, brindar apoyo y […]

Desde que PowerShell Empire se ha convertido en una herramienta popular de post-explotacion entre los Threat Actors, las organizaciones se preocupan más por […]

Primeramente agradecer todos las personas que participaron de este reto, nos brindan muchos ánimos con sus comentarios y opiniones. Este […]

Investigadores de LGTM, una compañía que ofrece soluciones de análisis de código, reportaron el 17 de julio una vulnerabilidad crítica […]

Es un placer para el equipo de EHCGroup volver a participar del DragonjarCon, un evento que reúne a expertos de […]

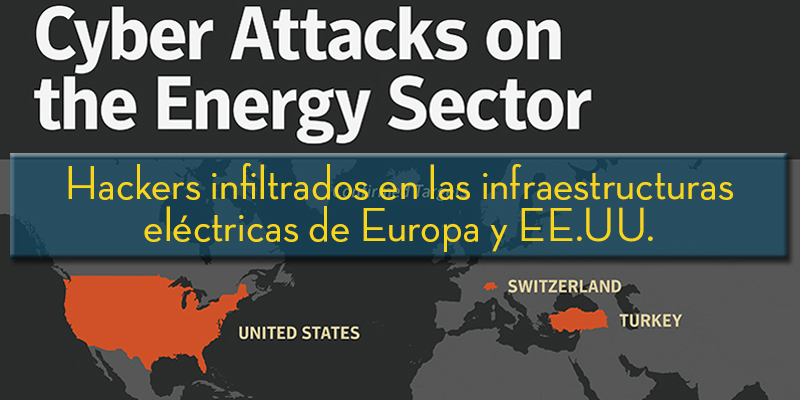

Dragonfly, el grupo de hackers de Europa del Este responsable de sofisticadas campañas de ciberespionaje contra las infraestructuras energéticas de […]

Datos recientes muestran el aumento de los ataques DDoS y contra aplicaciones web, según se indica en el Informe sobre […]

Hoy en día existen soluciones de NGFW (Next Generation Firewall) que circulan en el mercado, las marcas mas reconocidas que […]

Al realizar trabajos repetitivos se viene la necesidad de hacer uso de todas las funcionalidades de una herramienta, en esta […]

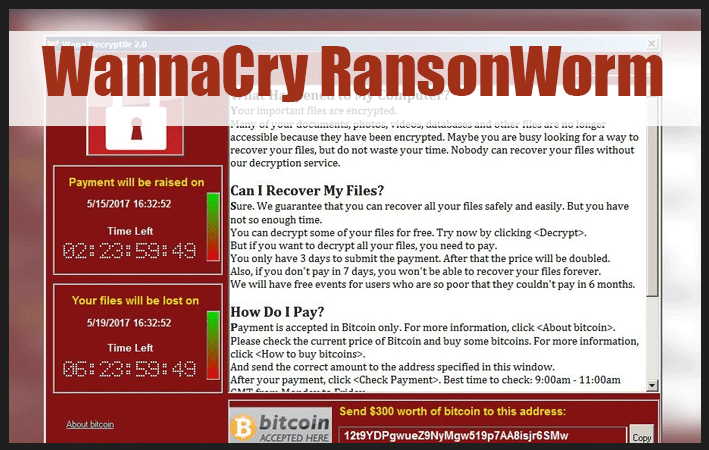

Después del torbellino mediático de los últimos días, mucha gente que no trabaja en informática o no tiene demasiada idea […]

Al menos 75 países han sufrido el ataque de WannaCry, el ransomware que este viernes se hizo conocido (y famoso) […]

Este año tuvimos el gusto de participar en dos oportunidades en los eventos que organiza ATMIA (ATM industry Association) a […]