Fallos críticos encontrados en el sistema operativo Amazon FreeRTOS IoT

Un investigador de seguridad ha descubierto varias vulnerabilidades críticas en uno de los sistemas operativos integrados en tiempo real más […]

Un investigador de seguridad ha descubierto varias vulnerabilidades críticas en uno de los sistemas operativos integrados en tiempo real más […]

Un hombre de 21 años de Kentucky que anteriormente se declaró culpable de desarrollar, comercializar y vender un infame troyano […]

Este informe [PDF] presenta el estado de la ciberseguridad en el sector bancario en un esfuerzo por fortalecer las capacidades y el […]

Libssh es una librería, escrita en C, que permite a cualquier administrador implementar el uso del protocolo SSHv2 en cualquier cliente […]

De acuerdo con los investigadores de Sucuri, las víctimas que visitaron un sitio infectado con el código JavaScript malintencionado desataron […]

Investigadores de AlienVault observaron recientemente una nueva campaña lanzada por el grupo de atacantes KeyBoy, que ha estado activa al […]

El desbloqueo inalámbrico de su automóvil es conveniente, pero tiene un precio. El número cada vez mayor de autos sin llave […]

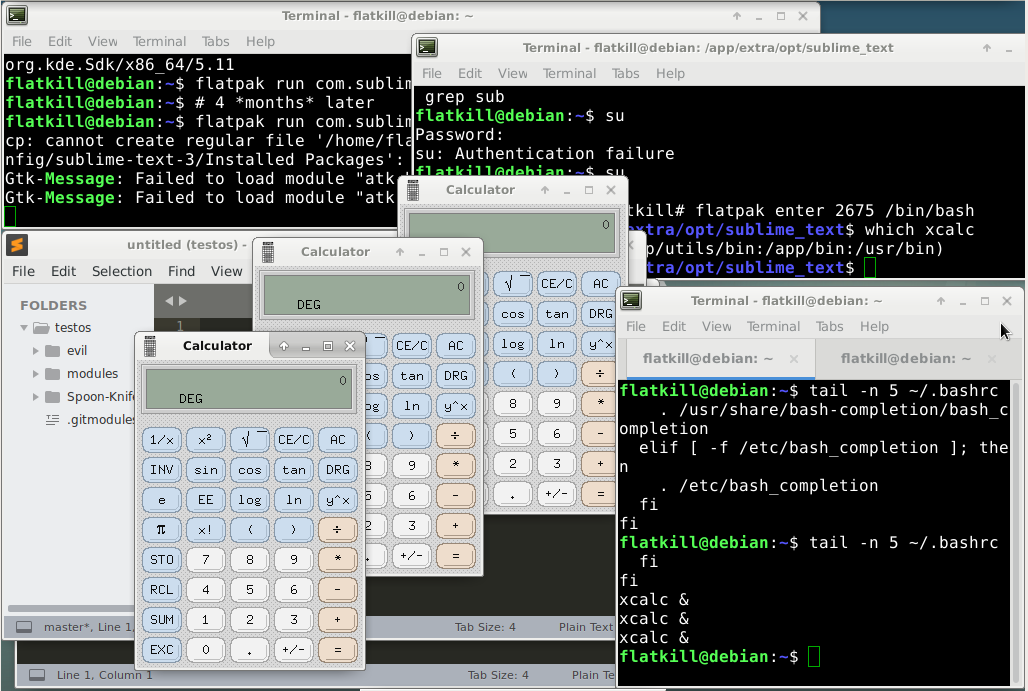

El arenero es una mentira. Casi todas las aplicaciones populares en flathub vienen con filesystem=host, filesystem=home o device=all permisos, es decir, permisos de escritura en […]

Estos son los mismos archivos que se compartieron originalmente en el Museo de Historia de la Computación el 25 de marzo […]

Un entusiasta de la seguridad que descubrió una Vulnerabilidad de bypass de contraseña en iOS 12 de Apple a fines del mes […]

Todos los principales navegadores web, incluidos Google Chrome, Apple Safari, Microsoft Edge, Internet Explorer y Mozilla Firefox, anunciaron hoy que […]

El nuevo estudio MediaPRO también encuentra que la administración tuvo un desempeño peor que el de los empleados de nivel […]